Een geavanceerde persistent-dreiging (APT) groep uit China is toegeschreven aan het compromis van een militair bedrijf in Filippijnen met behulp Eggstreme.

“Deze multi-fase toolset bereikt aanhoudende, low-profile spionage door kwaadaardige code rechtstreeks in het geheugen te injecteren en DLL-sideloading te benutten om payloads uit te voeren,” zei Bitdefender-onderzoeker Bogdan Zavadovschi in een rapport dat werd gedeeld met het hacker-nieuws.

“De kerncomponent, EggstremeAgent, is een volledig geteisterde achterdeur die uitgebreide systeemverkenning, laterale beweging en gegevensdiefstal mogelijk maakt via een geïnjecteerde keylogger.”

De targeting van de Filippijnen is iets van een terugkerend patroon voor door Chinese door de staat gesponsorde hackingsgroepen, met name in het licht van geopolitieke spanningen die worden gevoed door territoriale geschillen in de Zuid-Chinese Zee tussen China, Vietnam, de Philippines, Taiwan, Maleisië en Brunei.

De Roemeense cybersecurity -verkoper, die begin 2024 voor het eerst tekenen van kwaadaardige activiteit detecteerde, beschreef Eggstreme als een strak geïntegreerde set kwaadwillende componenten die is ontworpen om een ”veerkrachtige voet” op geïnfecteerde machines te vestigen.

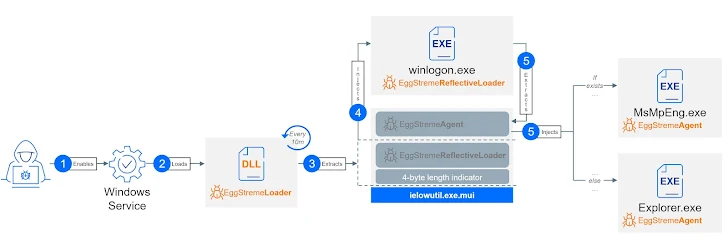

Het uitgangspunt van de multi-fase-operatie is een laadload genaamd Eggstremefuel (“MSCORSVC.DLL”) die System Profilile en Implements Eggstremeloader uitvoert om persistentie op te zetten en vervolgens EggstremeReflecteloader uit te voeren, die op zijn beurt Eggremeatgent triggeert.

De functies van Eggstremefuel worden gerealiseerd door een actief communicatiekanaal te openen met een command-and-control (C2), waardoor het-

- Krijg drive -informatie

- Start cmd.exe en stel communicatie op via pijpen

- Sierlijk alle verbindingen sluiten en sluiten

- Lees een bestand van de server en sla het op op schijf

- Lees een lokaal bestand vanuit een bepaald pad en verzenden de inhoud ervan

- Stuur het externe IP -adres door een verzoek te doen naar myExternalip (.) Com/Raw

- Dump de in-memory-configuratie naar schijf

De backdoor noemt Eggstremereatgent het “centrale zenuwstelsel” van het raamwerk, werkt door nieuwe gebruikerssessies te bewaken en injecteert een keylogger -component genaamd EggstremeyLogger voor elke sessie om toetsaanslagen en andere gevoelige gegevens te oogsten. Het communiceert met een C2 -server met behulp van het Google Remote Procedure Call (GRPC) -protocol.

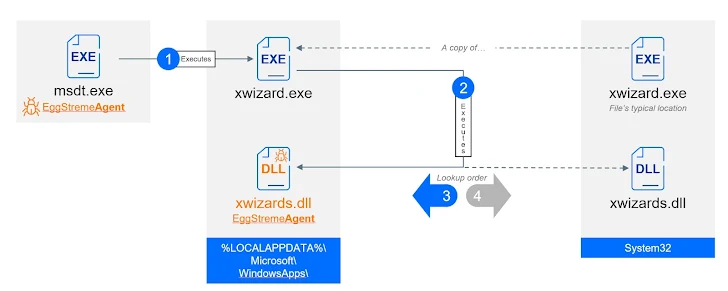

Het ondersteunt een indrukwekkende 58 opdrachten die een breed scala aan mogelijkheden mogelijk maken om lokale en netwerkontdekking, systeembepaling, willekeurige shellcode -uitvoering, escalatie van privileges, laterale beweging, gegevensuitbevalling en payload -injectie te vergemakkelijken, inclusief een auxiliaat implantaat gecodeerde cergedamed cergeremewizard (“xwizards.dll”).

“De aanvallers gebruiken dit om een legitiem binair getal te lanceren dat de kwaadwillende DLL opzij brengt, een techniek die ze consequent misbruiken in de aanvalsketen,” merkte Zavadovschi op.

“Deze secundaire backdoor biedt omgekeerde shell -toegang en het uploaden/downloadmogelijkheden van bestanden.

De activiteit wordt ook gekenmerkt door het gebruik van het Stowaway -proxy -hulpprogramma om een interne netwerk van de voeten vast te stellen. Complicerende detectie is verder het nauwe karakter van het raamwerk, waardoor kwaadwillende code rechtstreeks in het geheugen wordt geladen en uitgevoerd zonder sporen op schijf achter te laten.

“Dit, in combinatie met het zware gebruik van DLL-side-loading en de geavanceerde, multi-fase uitvoeringsstroom, kan het raamwerk met een laag profiel werken, waardoor het een belangrijke en aanhoudende bedreiging is,” zei Bitdefender.

“De Eggstreme-malwarefamilie is een zeer geavanceerde en multi-componentbedreiging die is ontworpen om aanhoudende toegang, laterale beweging en gegevensuitreiking te bereiken. De dreigingsacteur toont een geavanceerd begrip van moderne defensieve technieken door een verscheidenheid aan tactieken te gebruiken om detectie te ontwijken.”