Een China-uitgelijnde dreigingsacteur bekend als TA415 is toegeschreven aan speer-phishing-campagnes die zich richten op de Amerikaanse overheid, denktanks en academische organisaties met behulp van lokmiddelen voor economisch thema in de VS-China.

“In deze activiteit vermomde de groep als de huidige voorzitter van de Select Committee on Strategic Competition tussen de Verenigde Staten en de Chinese Communistische Partij (CCP), evenals de US-China Business Council, om zich te richten op een reeks individuen en organisaties die voornamelijk gericht zijn op de betrekkingen tussen de VS en China, handels en economisch beleid,” zei Proofpoint in een analyse.

De Enterprise Security Company zei dat de activiteit, waargenomen in juli en augustus 2025, waarschijnlijk een poging is om een deel van de Chinese door de staat gesponsorde dreigingsactoren te vergemakkelijken om het verzamelen van inlichtingen te vergemakkelijken te midden van lopende handelsgesprekken in de VS-China, wat de aandelen van de hackinggroep toevoegt overlapt met een bedreigingscluster die breed onder de namen APT41 en Brass Typhoon (voorheen barium) (voorheen barium) wordt toegevoegd.

De bevindingen komen dagen nadat het US House Select Committee on China een advieswaarschuwing had gegeven voor een “lopende” reeks zeer gerichte cyberspionage-campagnes gekoppeld aan Chinese dreigingsactoren, waaronder een campagne die zich voordeed als de Republikeinse Partij Congreslid John Robert Moolenaar in phishing-e-mails die zijn ontworpen om gegevensafhankelijke malware te leveren.

De campagne, per Proofpoint, voornamelijk gericht op personen die gespecialiseerd zijn in internationale handel, economisch beleid en de betrekkingen tussen de VS en China, waardoor ze e-mails stuurden die de Amerikaanse China-zakenraad vervalsen die hen uitnodigde voor een vermeende briefing met gesloten deur over US-Taiwan en US-China-zaken.

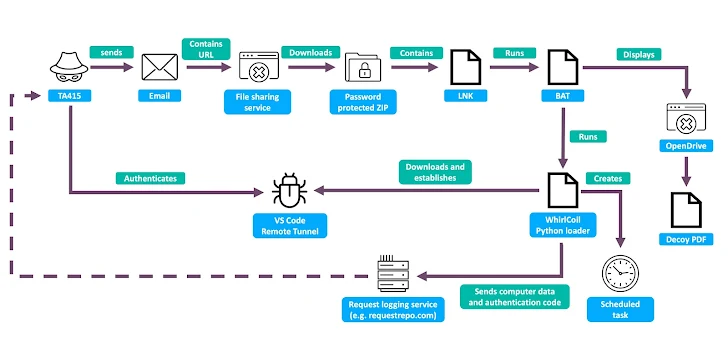

De berichten werden verzonden met behulp van het e -mailadres “USchina@Zohomail (.) Com”, terwijl ze ook vertrouwen op de CloudFlare Warp VPN -service om de bron van de activiteit te verdoezelen. Ze bevatten links naar wachtwoordbeveiligde archieven die zijn gehost op openbare clouduitwisselingsdiensten zoals Zoho WorkDrive, Dropbox en OpenDrive, waarbinnen er een Windows-snelkoppel (LNK) bestaat, samen met andere bestanden in een verborgen map.

De primaire functie van het LNK -bestand is om een batchscript in de verborgen map uit te voeren en een PDF -document weer te geven als een lokvogel aan de gebruiker. Op de achtergrond voert het batchscript een verduisterde Python -lader uit met de naam Whirlcoil die ook aanwezig is in het archief.

“Eerdere variaties van deze infectieketen hebben in plaats daarvan de Whirlcoil Python -lader gedownload van een plaksite, zoals Pastebin, en het Python -pakket rechtstreeks van de officiële Python -website,” merkte Proofpoint op.

Het script is ook ontworpen om een geplande taak in te stellen, meestal GoogleUpdate of MicrosofThealthCaremonitornode, om de lader om de twee uur als een vorm van persistentie te laten werken. Het voert ook de taak uit met systeemrechten als de gebruiker administratieve toegang heeft tot de gecompromitteerde host.

De Python -lader stelt vervolgens een Visual Studio Code Remote -tunnel op om persistente achterdeurtoegang en oogstensysteeminformatie en de inhoud van verschillende gebruikersmappen te vestigen. De gegevens en de externe tunnelverificatiecode worden verzonden naar een gratis aanvraaglogboekingsservice (bijv. Requestrepo (.) Com) in de vorm van een Base64-gecodeerde BLOB binnen de hoofdtekst van een HTTP-postverzoek.

“Met deze code is de dreigingsacteur vervolgens in staat om de VS-code externe tunnel te verifiëren en op afstand toegang te krijgen tot het bestandssysteem en willekeurige opdrachten uit te voeren via de ingebouwde Visual Studio Terminal op de beoogde host,” zei Proofpoint.