Een vermoedelijk in China gevestigde cyberspionageoperatie heeft zich gericht op Zuidoost-Aziatische militaire organisaties als onderdeel van een door de staat gesponsorde campagne die dateert uit ten minste 2020.

Palo Alto Networks Unit 42 volgt de dreigingsactiviteit onder de naam CL-STA-1087waarbij CL verwijst naar cluster, en STA staat voor door de staat gesteunde motivatie.

“De activiteit demonstreerde strategisch operationeel geduld en een focus op zeer doelgerichte verzameling van inlichtingen, in plaats van grootschalige gegevensdiefstal”, aldus veiligheidsonderzoekers Lior Rochberger en Yoav Zemah. “De aanvallers achter dit cluster hebben actief gezocht en verzameld naar zeer specifieke bestanden over militaire capaciteiten, organisatiestructuren en samenwerkingsinspanningen met de westerse strijdkrachten.”

De campagne vertoont kenmerken die gewoonlijk worden geassocieerd met geavanceerde persistente dreigingsoperaties (APT), waaronder zorgvuldig ontworpen leveringsmethoden, verdedigingsontwijkingsstrategieën, zeer stabiele operationele infrastructuur en aangepaste payload-implementatie die zijn ontworpen om langdurige ongeautoriseerde toegang tot gecompromitteerde systemen te ondersteunen.

De tools die door de bedreigingsacteur bij de kwaadaardige activiteit worden gebruikt, zijn onder meer backdoors genaamd AppleChris en MemFun, en een credential harvester genaamd Getpass.

De cyberbeveiligingsleverancier zei dat het de inbraakset had gedetecteerd nadat hij een verdachte PowerShell-uitvoering had geïdentificeerd, waardoor het script zes uur lang in een slaapstand kon gaan en vervolgens omgekeerde shells kon maken voor een door een bedreigingsacteur bestuurde command-and-control (C2)-server. De exacte initiële toegangsvector die bij de aanval wordt gebruikt, blijft onbekend.

De infectiesequentie omvat de inzet van AppleChris, waarvan verschillende versies over doeleindpunten worden gedropt na zijdelingse beweging om de persistentie te behouden en op handtekeningen gebaseerde detectie te omzeilen. Er is ook waargenomen dat de dreigingsactoren zoekopdrachten uitvoerden met betrekking tot officiële vergaderverslagen, gezamenlijke militaire activiteiten en gedetailleerde beoordelingen van operationele capaciteiten.

“De aanvallers toonden bijzondere interesse in bestanden die verband hielden met militaire organisatiestructuren en strategie, waaronder commando-, controle-, communicatie-, computers en inlichtingensystemen (C4I), ” merkten de onderzoekers op.

Zowel AppleChris-varianten als MemFun zijn ontworpen om toegang te krijgen tot een gedeeld Pastebin-account, dat fungeert als een dead drop-resolver om het daadwerkelijke C2-adres op te halen dat is opgeslagen in het Base64-gedecodeerde formaat. Eén versie van AppleChris vertrouwt ook op Dropbox om de C2-informatie te extraheren, waarbij de op Pastebin gebaseerde aanpak als terugvaloptie wordt gebruikt. De Pastebin-pasta’s dateren van september 2020.

AppleChris wordt gelanceerd via DLL-kaping en initieert contact met de C2-server om opdrachten te ontvangen waarmee deze stationsopsomming, directorylijst, bestandsupload/download/verwijdering, procesopsomming, externe shell-uitvoering en stille procescreatie kan uitvoeren.

De tweede tunnelervariant vertegenwoordigt een evolutie van zijn voorganger, waarbij alleen Pastebin wordt gebruikt om het C2-adres te verkrijgen, naast de introductie van geavanceerde netwerkproxymogelijkheden.

“Om geautomatiseerde beveiligingssystemen te omzeilen, maken sommige malwarevarianten tijdens runtime gebruik van sandbox-ontwijkingstactieken”, aldus Unit 42. “Deze varianten veroorzaken een vertraagde uitvoering via slaaptimers van 30 seconden (EXE) en 120 seconden (DLL), waardoor ze effectief langer meegaan dan de typische monitoringvensters van geautomatiseerde sandboxes.”

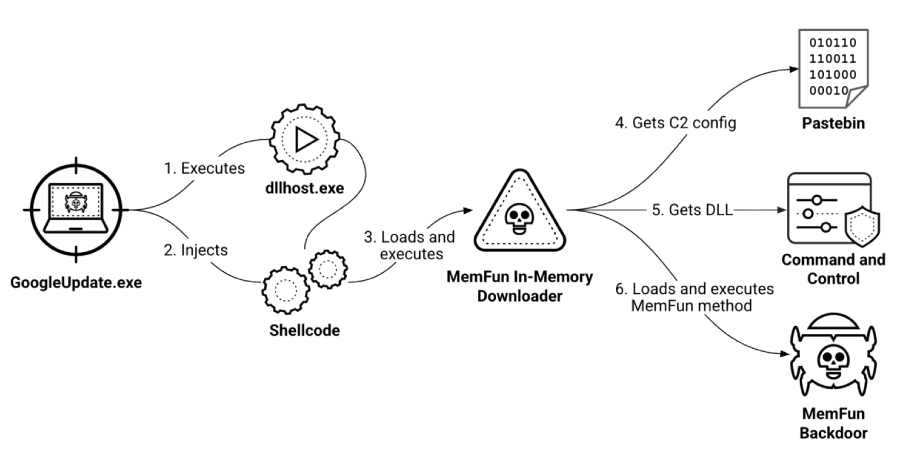

MemFun wordt gelanceerd door middel van een meertrapsketen: een initiële lader injecteert shellcode die verantwoordelijk is voor het starten van een in-memory downloader, waarvan het voornaamste doel is om C2-configuratiegegevens uit Pastebin op te halen, te communiceren met de C2-server en een DLL te verkrijgen die op zijn beurt de uitvoering van de achterdeur activeert.

Omdat de DLL tijdens runtime uit de C2 wordt opgehaald, geeft het bedreigingsactoren de mogelijkheid om eenvoudig andere payloads af te leveren zonder iets te hoeven veranderen. Dit gedrag transformeert MemFun in een modulair malwareplatform, in tegenstelling tot een statische achterdeur zoals AppleChris.

De uitvoering van MemFun begint met een dropper die anti-forensische controles uitvoert voordat hij zijn eigen tijdstempel voor het maken van bestanden wijzigt, zodat deze overeenkomt met de aanmaaktijd van de Windows-systeemmap. Vervolgens injecteert het de belangrijkste lading in het geheugen van een opgeschort proces dat is gekoppeld aan “dllhost.exe” met behulp van een techniek die procesuitholling wordt genoemd.

Daarbij draait de malware onder het mom van een legitiem Windows-proces om onder de radar te blijven en te voorkomen dat er extra artefacten op de schijf achterblijven.

Bij de aanvallen wordt ook een aangepaste versie van Mimikatz gebruikt, bekend als Getpass, die bevoegdheden escaleert en probeert wachtwoorden in platte tekst, NTLM-hashes en authenticatiegegevens rechtstreeks uit het procesgeheugen van “lsass.exe” te extraheren.

“De dreigingsactor achter het cluster heeft blijk gegeven van operationeel geduld en veiligheidsbewustzijn”, concludeerde Unit 42. “Ze handhaafden maandenlang een sluimerende toegang, terwijl ze zich concentreerden op het verzamelen van nauwkeurige inlichtingen en het implementeren van robuuste operationele veiligheidsmaatregelen om de levensduur van de campagne te garanderen.”