De Taiwanese halfgeleiderindustrie is het doelwit geworden van speer-phishing-campagnes van drie door de Chinese door de staat gesponsorde dreigingsactoren.

“Doelstellingen van deze campagnes varieerden van organisaties die betrokken waren bij de productie, het ontwerp en het testen van halfgeleiders en geïntegreerde circuits, bredere apparatuur en diensten supply chain -entiteiten binnen deze sector, evenals financiële investeringsanalisten die gespecialiseerd zijn in de Taiwanese Semiconductor -markt,” zei Proofpoint in een rapport gepubliceerd woensdag.

De activiteit, volgens het bedrijfsbeveiligingsbedrijf, vond plaats tussen maart en juni 2025. Ze zijn toegeschreven aan drie China-uitgelijnde clusters die het volgt als unk_fistbump, unk_droppitch en unk_sparkycarp.

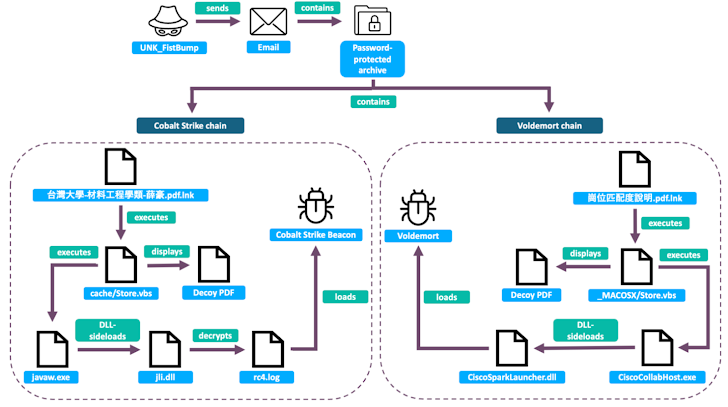

Er wordt gezegd dat Unk_fistbump gericht is op het ontwerpen van halfgeleiderontwerp, verpakking, productie en supply chain-organisaties in phishing-campagnes met een werkthema die hebben geleid tot de levering van kobaltstaking of een C-gebaseerde op maat gemaakte backdoor genaamd Voldemort die eerder is gebruikt in aanvallen gericht op meer dan 70 organisaties globaal.

De aanvalsketen houdt in dat de dreigingsacteur zich voordoet als afgestudeerde student in e -mails die worden verzonden naar werving en human resources -personeel, op zoek naar vacatures bij het beoogde bedrijf.

De berichten, die waarschijnlijk zijn verzonden vanuit gecompromitteerde accounts, bevatten een vermeende CV (een LNK-bestand dat zich voordoet als een PDF) die, wanneer geopend, een multi-fase volgorde activeert die leidt tot de inzet van kobaltstaking of voldemort. Tegelijkertijd wordt een lokvogeldocument aan het slachtoffer weergegeven om vermoeden te voorkomen.

Het gebruik van Voldemort is door Proofpoint toegeschreven aan een dreigingsacteur genaamd TA415, die overlapt met de productieve Chinese natiestaatgroep aangeduid als APT41 en Brass Typhoon. Dat gezegd hebbende, wordt de Voldemort-activiteit gekoppeld aan UNK_FistBump beoordeeld als onderscheidend van TA415 vanwege verschillen in de lader die wordt gebruikt om kobaltstaking te laten vallen en de afhankelijkheid van een hard gecodeerd IP-adres voor command-and-control.

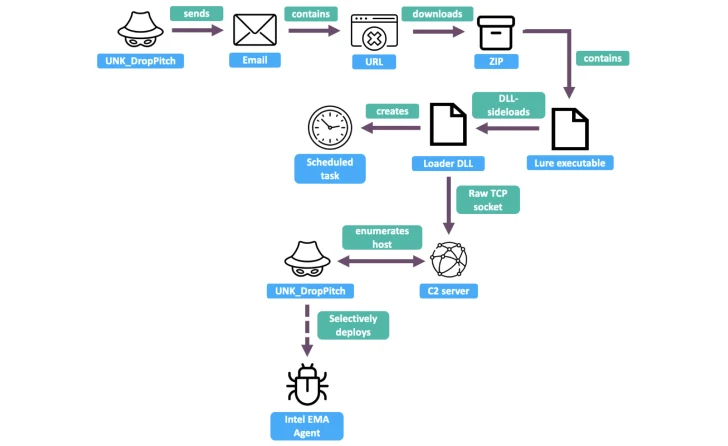

UNK_DROPPITCH daarentegen is waargenomen dat opvallende personen in meerdere grote beleggingsondernemingen zich richten op investeringsanalyse, met name binnen de Taiwanese halfgeleiderindustrie. De phishing-e-mails, verzonden in april en mei 2025, sluiten een link in naar een PDF-document, dat bij opening een ZIP-bestand downloadt met een kwaadaardige DLL-payload die wordt gelanceerd met behulp van DLL Side-loading.

De Rogue DLL is een backdeur codenaam Healthkick die in staat is om commando’s uit te voeren, de resultaten van die runs vast te leggen en deze te exfiltreren naar een C2 -server. In een andere aanval die eind mei 2025 is gedetecteerd, is dezelfde DLL-side-loading-aanpak gebruikt om een TCP-omgekeerde shell te spawnen die contact vestigt met een actorgestuurde VPS-server 45.141.139 (.) 222 over TCP-poort 465.

De reverse shell dient als een pad voor de aanvallers om verkennings- en ontdekkingsstappen uit te voeren, en als het wordt beschouwd als interesse, laat de Intel Endpoint Management Assistant (EMA) voor afstandsbediening vallen via het C2 -domein “EMA.MOCTW (.) Info.”

“Deze UNK_DROPPITCH -targeting is een voorbeeld van prioriteiten voor het verzamelen van inlichtingencollectie die minder voor de hand liggende gebieden van het halfgeleiderecosysteem overspannen, verder gaan dan alleen ontwerp- en productie -entiteiten,” zei Proofpoint.

Verdere analyse van de infrastructuur van de dreigingsacteur heeft aangetoond dat twee van de servers zijn geconfigureerd als softether VPN-servers, een open-source VPN-oplossing die veel wordt gebruikt door Chinese hackgroepen. Een extra verbinding met China komt van het hergebruik van een TLS -certificaat voor een van de C2 -servers. Dit certificaat is in het verleden verbonden in verband met malware -families zoals Moonbounce en Sidewalk (aka Scramblecross).

Dat gezegd hebbende, het is momenteel niet bekend of het hergebruik voortkomt uit een aangepaste malwarefamilie gedeeld in meerdere China-uitgelijnde dreigingsactoren, zoals trottoir, of vanwege gedeelde infrastructuurvoorziening in deze groepen.

Het derde cluster, UNK_SPARKYCARP, wordt gekenmerkt door referentie-phishing-aanvallen die een niet-genoemde Taiwanese halfgeleiderbedrijf single uit te varen met behulp van een op maat gemaakte tegenstander-in-the-midden (AITM) -kit. De campagne werd gespot in maart 2025.

“De phishing-e-mails hebben zich vermomd als Account Login Security-waarschuwingen en bevatten een link naar de acteur-gecontroleerde referentie PHIBISH Domain Accshieldportal (.) Com, evenals een tracking Beacon URL voor ACESPORTAL (.) COM,” zei Proofpoint, toevoegend dat de dreigingsacteur eerder in november 2024 had gericht.

Het bedrijf zei dat het ook UNK_COLTCENTURY, dat ook TAG-100 en Storm-2077 wordt genoemd, waargenomen, door goedaardige e-mails naar juridisch personeel te sturen bij een Taiwanese halfgeleiderorganisatie in een poging om vertrouwen op te bouwen en uiteindelijk een externe toegang te leveren die bekend staat als Spark Rat.

“Deze activiteit weerspiegelt waarschijnlijk de strategische prioriteit van China om zelfvoorziening van halfgeleider te bereiken en de afhankelijkheid van internationale toeleveringsketens en technologieën te verminderen, met name in het licht van de exportcontroles van de VS en Taiwanese,” zei het bedrijf.

“Deze opkomende dreigingsactoren blijven langdurige targetingpatronen vertonen die consistent zijn met Chinese staatsbelangen, evenals TTP’s en aangepaste capaciteiten die historisch geassocieerd zijn met China-uitgelijnde cyberspionage-operaties.”

Zouttyfoon gaat achter de Amerikaanse nationale garde aan

De ontwikkeling komt wanneer NBC News meldde dat de door de Chinese door de overheid gesponsorde hackers werden gevolgd als zouttyfoon (aka Earth Estries, Ghost Emperor en UNC2286) inbrak in ten minste één Nationale Garde van de Amerikaanse staat, wat een uitbreiding van zijn targeting aangeeft. Er wordt gezegd dat de inbreuk tussen maart en december 2024 heeft geduurd.

De inbreuk “voorzag Beijing waarschijnlijk van gegevens die het hacken van de nationale garde-eenheden van andere staten kunnen vergemakkelijken, en mogelijk veel van hun cybersecurity-partners op staatsniveau”, zei een rapport van het Amerikaanse ministerie van Defensie (DOD).

“Zouttyfoon heeft uitgebreid in gevaar gebracht van het netwerk van de Nationale Guard van een Amerikaanse staat en heeft onder andere zijn netwerkconfiguratie en het gegevensverkeer verzameld met de netwerken van zijn tegenhangers in elke andere Amerikaanse staat en ten minste vier Amerikaanse gebieden.”

De dreigingsacteur heeft ook geëxfiltreerde configuratiebestanden geassocieerd met andere Amerikaanse overheids- en kritische infrastructuurentiteiten, waaronder twee overheidsinstanties, tussen januari en maart 2024. In datzelfde jaar heft Salt Typhoon zijn toegang tot het leger National Guard Network van de Amerikaanse staats -leden van een Amerikaanse staatslocaties.

Deze netwerkconfiguratiebestanden kunnen verdere exploitatie van het computernetwerk van andere netwerken mogelijk maken, waaronder gegevensverzameling, beheerdersaccountmanipulatie en laterale beweging tussen netwerken, aldus het rapport.

De eerste toegang is gebleken dat wordt vergemakkelijkt door de exploitatie van bekende beveiligingskwetsbaarheden in Cisco (CVE-2018-0171, CVE-2023-20198 en CVE-2023-20273) en Palo Alto Networks (CVE-2024-3400) -apparaten.

“Zouttyfoontoegang tot Nationale Garde-netwerken van het leger in deze staten zou informatie kunnen bevatten over de cyberverdedigingshouding van de staat en de persoonlijk identificeerbare informatie (PII) en werklocaties van cybersecurity-personeel van de staat-gegevens die kunnen worden gebruikt om toekomstige cyber-doelinspanningen te informeren.”

Ensar Seker, CISO bij Socradar, zei in een verklaring dat de aanval nog een herinnering is dat geavanceerde persistente dreigingsactoren achter federale instanties en componenten op staatsniveau aangaan, die mogelijk een meer gevarieerde veiligheidshouding hebben.

“De openbaring dat Salt Typhoon bijna een jaar toegang tot een Amerikaanse National Guard -netwerk heeft gehandhaafd, is een serieuze escalatie in het cyberdomein,” zei Seker. “Dit is niet alleen een opportunistische inbraak. Het weerspiegelt opzettelijke spionage op lange termijn om strategische intelligentie stilletjes te extraheren.”

“De aanhoudende aanwezigheid van de groep suggereert dat ze meer verzamelden dan alleen bestanden, ze waren waarschijnlijk in kaart gebrachte infrastructuur, het bewaken van communicatiestromen en het identificeren van exploiteerbare zwakke punten voor toekomstig gebruik. Wat diep betreft is dat deze activiteit zo lang onopgemerkt is geworden in een militaire omgeving.