Een vermoedelijke cyberspionage-activiteitscluster dat eerder werd gevonden op de wereldwijde overheids- en particuliere organisaties die Afrika, Azië, Noord-Amerika, Zuid-Amerika en Oceanië omvatten, is beoordeeld als een door de Chinese door de staat gesponsorde dreigingsacteur.

Opgenomen Future, die de activiteit volgde onder de naam Tag-100 van de naam, is nu afgestudeerd aan een hackgroep nagesynchroniseerd Rednovember. Het wordt ook gevolgd door Microsoft als storm-2077.

“Tussen juni 2024 en juli 2025 richtten Rednovember (die overlapt met storm-2077) op de perimeterapparatuur van spraakmakende organisaties wereldwijd gericht en gebruikten de op GO gebaseerde achterdeur Pantegana en Cobalt Strike als onderdeel van zijn intrusies,” zei het MasterCard-eigendombedrijf in een rapport met het hackersnieuws.

“De groep heeft haar targeting -remit uitgebreid tussen organisaties van de overheid en particuliere sector, waaronder verdedigings- en ruimtevaartorganisaties, ruimteorganisaties en advocatenkantoren.”

Sommige van de waarschijnlijke nieuwe slachtoffers van de dreigingsacteur zijn onder meer een ministerie van Buitenlandse Zaken in Centraal -Azië, een staatsveiligheidsorganisatie in Afrika, een Europees overheidsdirectoraat en een Zuidoost -Aziatische regering. De groep wordt ook verondersteld twee defensiecontractanten van ten minste twee Amerikaanse (VS), een Europese motorfabrikant en een handelsgerichte intergouvernementele samenwerkingsorgaan in Zuidoost-Azië te hebben overtreden.

Rednovember werd voor het eerst gedocumenteerd door opgenomen toekomst meer dan een jaar geleden, met details over het gebruik van het pantegana post-exploitatie framework en Spark Rat na de wapens van bekende beveiligingsfouten in verschillende internetgerichte perimeterapparatuur van checkpunt (CVE-2024-24919), Cisco, Citrix, F5, F5, Ivanti, Ivanti, Ivanti, Ivanti, Palo Alto Networks (CVE-201 en Sonicwall voor eerste toegang.

De focus op het richten van beveiligingsoplossingen zoals VPN’s, firewalls, load balancers, virtualisatie-infrastructuur en e-mailservers weerspiegelt een trend die in toenemende mate wordt aangenomen door andere door de Chinese door de staat gesponsorde hackgroepen om in te breken in netwerken van interesse en onderhouden door langere tijd.

Een opmerkelijk aspect van het handel van de dreigingsacteur is het gebruik van Pantegana en Spark Rat, beide open-source tools. De goedkeuring is waarschijnlijk een poging om bestaande programma’s in hun voordeel te hergebruiken en attributie -inspanningen te verwarren, een kenmerk van spionage -actoren.

De aanvallen omvatten ook het gebruik van een variant van de openbaar beschikbare GO-gebaseerde lader Leslieloader om Spark Rat of Cobalt Strike Beacons op gecompromitteerde apparaten te lanceren.

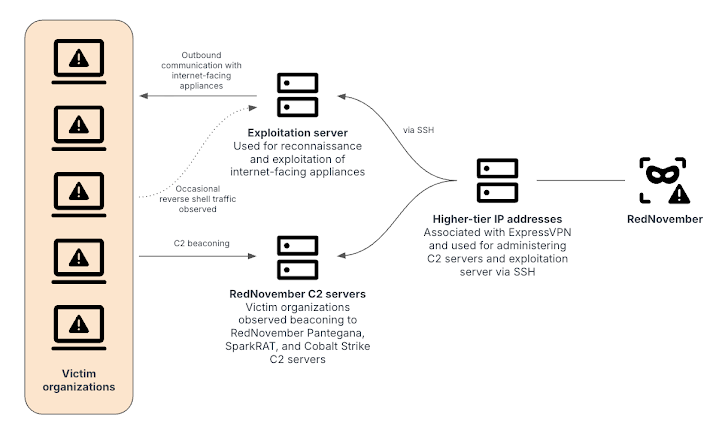

Van Rednovember wordt gezegd dat het gebruik maakt van VPN-services zoals ExpressVPN en Warp VPN om twee sets servers te beheren en te verbinden die worden gebruikt voor de exploitatie van internetgerichte apparaten en communiceert met Pantegana, Spark Rat en Cobalt Strike, een ander legitiem programma dat door slechte actoren wordt misbruikt.

Tussen juni 2024 en mei 2025 waren veel van de targeting -inspanningen van de hackinggroep gericht op Panama, de VS, Taiwan en Zuid -Korea. Al in april 2025 is gebleken dat het zich richt op Ivanti Connect Secure Appliances geassocieerd met een krant en een technische en militaire aannemer, beide gevestigd in de VS

Recorded Future zei dat het ook de tegenstander identificeerde die waarschijnlijk gericht was op de Portals van Microsoft Outlook Web Access (OWA) van een Zuid -Amerikaans land vóór het staatsbezoek van dat land aan China.

“Rednovember heeft van oudsher een divers scala van landen en sectoren gericht, wat wijst op brede en veranderende inlichtingenvereisten,” merkte het bedrijf op. “De activiteit van Rednovember tot nu toe is vooral gericht op verschillende belangrijke regio’s, waaronder de VS, Zuidoost -Azië, de Pacifische regio en Zuid -Amerika.”