Onderzoekers op het gebied van cyberbeveiliging hebben ontdekt dat het volgens hen kwaadaardige cyberactiviteiten zijn, georkestreerd door twee prominente hackgroepen van de Chinese natiestaten, die zich richten op 24 Cambodjaanse overheidsorganisaties.

“Er wordt aangenomen dat deze activiteit deel uitmaakt van een langdurige spionagecampagne”, zeiden onderzoekers van Palo Alto Networks Unit 42 vorige week in een rapport.

“De waargenomen activiteit sluit aan bij de geopolitieke doelstellingen van de Chinese regering, die probeert hun sterke relaties met Cambodja te benutten om hun macht te projecteren en hun marine-operaties in de regio uit te breiden.”

Doelgerichte organisaties zijn onder meer defensie, verkiezingstoezicht, mensenrechten, nationale schatkist en financiën, handel, politiek, natuurlijke hulpbronnen en telecommunicatie.

De beoordeling komt voort uit de aanhoudende aard van inkomende netwerkverbindingen die afkomstig zijn van deze entiteiten en naar een met China verbonden vijandige infrastructuur die zich voordoet als cloudback-up- en opslagdiensten gedurende een “periode van enkele maanden”.

Enkele van de command-and-control (C2) domeinnamen worden hieronder vermeld:

- api.infinitycloud[.]informatie

- connect.infinitycloud[.]informatie

- connect.infinitybackup[.]netto

- bestand.wonderbackup[.]com

- login.wonderbackup[.]com

- update.wonderbackup[.]com

De tactiek is waarschijnlijk een poging van de aanvallers om onder de radar te blijven en op te gaan in legitiem netwerkverkeer.

Bovendien zijn de banden met China gebaseerd op het feit dat de activiteit van de dreigingsactor voornamelijk tijdens reguliere kantooruren in China is waargenomen, met een daling eind september en begin oktober 2023, die samenviel met de nationale feestdagen van de Gouden Week, voordat ze werden hervat. naar het reguliere niveau op 9 oktober.

China-nexus-hackgroepen zoals Emissary Panda, Gelsemium, Granite Typhoon, Mustang Panda, RedHotel, ToddyCat en UNC4191 hebben de afgelopen maanden een reeks spionagecampagnes gelanceerd die zich richten op de publieke en private sector in heel Azië.

Vorige maand heeft Elastic Security Labs een inbraakset met de codenaam REF5961 gedetailleerd beschreven die werd aangetroffen met behulp van aangepaste achterdeurtjes zoals EAGERBEE, RUDEBIRD, DOWNTOWN en BLOODALCHEMY bij aanvallen gericht tegen de landen van de Associatie van Zuidoost-Aziatische Naties (ASEAN).

Er werd ontdekt dat de malwarefamilies mede-bewoners waren van een eerder gemelde inbraakset, REF2924, waarvan de laatste wordt beoordeeld als een aan China verbonden groep vanwege het gebruik van ShadowPad en tactische overlappingen met Winnti en ChamelGang.

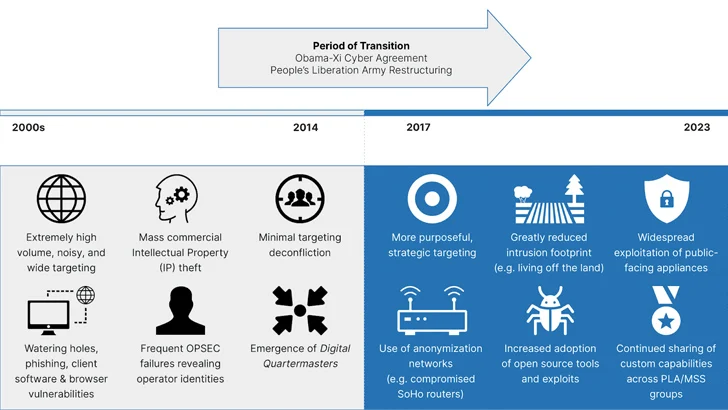

De onthullingen volgen ook op een rapport van Recorded Future waarin de verschuiving in de Chinese cyberspionageactiviteiten wordt benadrukt, die wordt beschreven als volwassener en gecoördineerder, en met een sterke focus op het exploiteren van bekende en zero-day-fouten in openbare e-mailservers, beveiliging en netwerk. huishoudelijke apparaten.

Sinds begin 2021 worden door de Chinese staat gesponsorde groepen toegeschreven aan de exploitatie van 23 zero-day-kwetsbaarheden, waaronder de kwetsbaarheden die zijn geïdentificeerd in Microsoft Exchange Server, Solarwinds Serv-U, Sophos Firewall, Fortinet FortiOS, Barracuda Email Security Gateway en Atlassian Confluence datacenter en server.

De door de staat gesponsorde cyberoperaties zijn geëvolueerd ‘van brede diefstal van intellectueel eigendom naar een meer gerichte aanpak ter ondersteuning van specifieke strategische, economische en geopolitieke doelen, zoals die gerelateerd aan het Belt and Road Initiative en kritische technologieën’, aldus het bedrijf.