De Amerikaanse telecomgigant T-Mobile heeft bevestigd dat het ook een van de bedrijven was die het doelwit waren van Chinese bedreigingsactoren om toegang te krijgen tot waardevolle informatie.

De tegenstanders, gevolgd als Salt Typhoon, maakten inbreuk op het bedrijf als onderdeel van een ‘maandenlange campagne’ die bedoeld was om mobiele telefooncommunicatie van ‘hoogwaardige inlichtingendoelen’ te verzamelen. Het is niet duidelijk welke informatie eventueel is buitgemaakt tijdens de kwaadwillige activiteit.

“T-Mobile houdt deze sectorbrede aanval nauwlettend in de gaten, en op dit moment zijn de systemen en gegevens van T-Mobile niet op enige significante manier getroffen, en we hebben geen bewijs van gevolgen voor klantinformatie”, zegt een woordvoerder van het bedrijf. werd tegen The Wall Street Journal geciteerd. “We zullen dit nauwlettend blijven volgen, in samenwerking met branchegenoten en de relevante autoriteiten.”

Met de nieuwste ontwikkeling heeft T-Mobile zich aangesloten bij een lijst van grote organisaties zoals AT&T, Verizon en Lumen Technologies die zijn uitgekozen als onderdeel van wat een volwaardige cyberspionagecampagne lijkt te zijn.

Tot nu toe maken de rapporten geen melding van de mate waarin deze aanvallen succesvol waren, of er enige vorm van malware was geïnstalleerd, of naar welk soort informatie ze op zoek waren. De ongeautoriseerde toegang van Salt Typhoon tot de mobiele datarecords van Amerikanen werd eerder onthuld door Politico.

Vorige week zei de Amerikaanse regering dat haar lopende onderzoek naar het aanvallen van commerciële telecommunicatie-infrastructuur een “brede en significante” hack aan het licht bracht, georkestreerd door de Volksrepubliek China (VRC).

“Aan de VRC gelieerde actoren hebben netwerken bij meerdere telecommunicatiebedrijven gecompromitteerd om de diefstal van gegevens over telefoongesprekken van klanten, het compromitteren van privécommunicatie van een beperkt aantal individuen die voornamelijk betrokken zijn bij overheids- of politieke activiteiten, en het kopiëren van bepaalde informatie mogelijk te maken. was onderworpen aan Amerikaanse wetshandhavingsverzoeken op grond van rechterlijke bevelen”, aldus het rapport.

Het waarschuwde verder dat de omvang en reikwijdte van deze compromissen zouden kunnen toenemen naarmate het onderzoek voortduurt.

Salt Typhoon, ook wel bekend als Earth Estries, FamousSparrow, GhostEmperor en UNC2286, zou volgens Trend Micro in ieder geval sinds 2020 actief zijn. In augustus 2023 werd de spionageploeg in verband gebracht met een reeks aanvallen gericht op de overheid en technologie-industrieën in de Filippijnen, Taiwan, Maleisië, Zuid-Afrika, Duitsland en de VS.

Uit analyse blijkt dat de dreigingsactoren methodisch hun lading hebben samengesteld en gebruik hebben gemaakt van een interessante combinatie van legitieme en op maat gemaakte instrumenten en technieken om de verdediging te omzeilen en toegang tot hun doelen te behouden.

“Earth Estries handhaaft zijn volharding door voortdurend zijn tools te updaten en maakt gebruik van achterdeurtjes voor laterale verplaatsing en diefstal van inloggegevens”, aldus Trend Micro-onderzoekers Ted Lee, Leon M Chang en Lenart Bermejo in een uitgebreide analyse die eerder deze maand werd gepubliceerd.

“Gegevensverzameling en exfiltratie worden uitgevoerd met behulp van TrillClient, terwijl tools zoals cURL worden gebruikt voor het verzenden van informatie naar geanonimiseerde diensten voor het delen van bestanden, waarbij proxy’s worden gebruikt om achterdeurverkeer te verbergen.”

Het cyberbeveiligingsbedrijf zei dat het twee verschillende aanvalsketens heeft waargenomen die door de groep worden gebruikt, wat aangeeft dat het vakmanschap dat Salt Typhoon in zijn arsenaal heeft zowel breed als gevarieerd is. De initiële toegang tot doelnetwerken wordt vergemakkelijkt door misbruik te maken van kwetsbaarheden in externe diensten of hulpprogramma’s voor beheer op afstand.

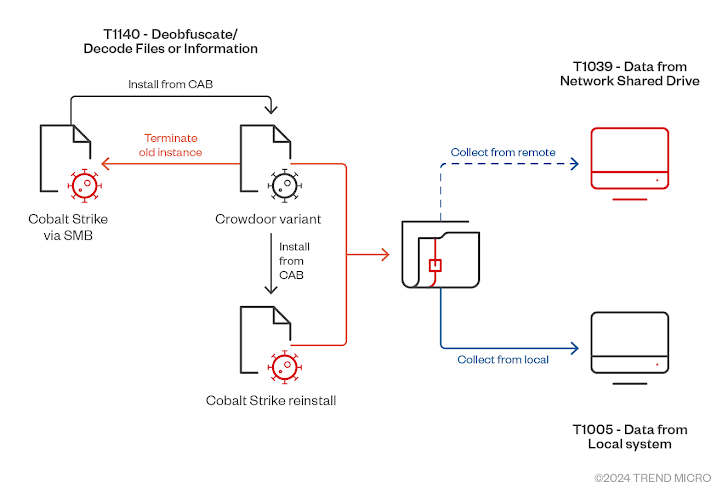

Bij één reeks aanvallen is gebleken dat de bedreigingsacteur misbruik maakt van kwetsbare of verkeerd geconfigureerde QConvergeConsole-installaties om malware te verspreiden, zoals Cobalt Strike, een aangepaste Go-gebaseerde stealer genaamd TrillClient, en backdoors zoals HemiGate en Crowdoor, een variant van SparrowDoor die is eerder in gebruik genomen door een andere aan China gelinkte groep genaamd Tropic Trooper.

Enkele van de andere technieken zijn onder meer het gebruik van PSExec om de backdoors en tools lateraal te installeren, en TrillClient om gebruikersgegevens uit gebruikersprofielen van webbrowsers te verzamelen en deze via het Simple Mail Transfer Protocol (SMTP) naar een door de aanvaller gecontroleerd Gmail-account te exfiltreren om haar doelstellingen verder brengen.

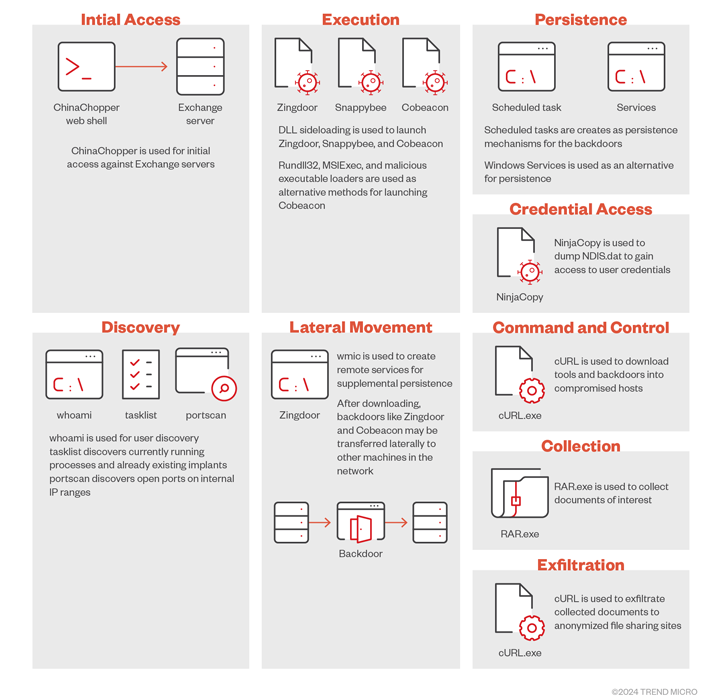

De tweede reeks infecties is daarentegen een stuk geavanceerder, waarbij de bedreigingsactoren kwetsbare Microsoft Exchange-servers misbruiken om de China Chopper-webshell te implanteren, die vervolgens wordt gebruikt om Cobalt Strike, Zingdoor en Snappybee (ook bekend als Deed RAT) te leveren. een vermoedelijke opvolger van de ShadowPad-malware.

“De levering van deze extra backdoors en tools gebeurt via een (command-and-control) server of door cURL te gebruiken om ze te downloaden van door aanvallers gecontroleerde servers”, aldus de onderzoekers. “Ook deze achterdeurinstallaties worden periodiek vervangen en geüpdatet.”

“Het verzamelen van interessante documenten gebeurt via RAR en wordt geëxfiltreerd met behulp van cURL, waarbij de gegevens worden verzonden naar geanonimiseerde diensten voor het delen van bestanden.”

Bij de aanvallen worden ook programma’s als NinjaCopy gebruikt om inloggegevens te extraheren, en PortScan voor het ontdekken en in kaart brengen van netwerken. Persistentie op de host wordt bereikt door middel van geplande taken.

In één geval wordt ook aangenomen dat Salt Typhoon de proxyserver van een slachtoffer heeft hergebruikt om verkeer door te sturen naar de daadwerkelijke command-and-control (C2)-server in een poging het kwaadaardige verkeer te verbergen.

Trend Micro merkte op dat een van de geïnfecteerde machines ook twee extra backdoors bevatte, genaamd Cryptmerlin, die aanvullende opdrachten uitvoert die zijn uitgegeven door een C2-server, en FuxosDoor, een Internet Information Services (IIS)-implantaat dat is geïmplementeerd op een gecompromitteerde Exchange Server en ook is ontworpen om voer opdrachten uit met cmd.exe.

“Onze analyse van de aanhoudende TTP’s van Earth Estries bij langdurige cyberoperaties onthult een geavanceerde en aanpasbare bedreigingsacteur die gebruik maakt van verschillende tools en achterdeurtjes, wat niet alleen technische capaciteiten demonstreert, maar ook een strategische benadering om de toegang en controle binnen gecompromitteerde omgevingen te behouden”, aldus de onderzoekers. gezegd.

“Gedurende hun campagnes heeft Earth Estries blijk gegeven van een scherp begrip van hun doelomgevingen, door voortdurend blootgestelde lagen te identificeren voor herintreding. Door een combinatie van gevestigde tools en aangepaste achterdeurtjes te gebruiken, hebben ze een meerlaagse aanvalsstrategie gecreëerd die moeilijk is. op te sporen en te beperken.”