Cybersecurity-onderzoekers hebben licht geworpen op een Chinees sprekende cybercriminaliteitsgroep gecodeerd UAT-8099 Dat is toegeschreven aan fraude en diefstal van zoekmachines (SEO) van hoogwaardige referenties, configuratiebestanden en certificaatgegevens.

De aanvallen zijn ontworpen om zich te richten op Microsoft Internet Information Services (IIS) -servers, met de meeste infecties die zijn gerapporteerd in India, Thailand, Vietnam, Canada en Brazilië, die universiteiten, technologiebedrijven en telecomaanbieders omvatten. De groep werd voor het eerst ontdekt in april 2025. De doelen zijn voornamelijk mobiele gebruikers, die zowel Android- als Apple iPhone -apparaten omvatten.

UAT-8099 is de nieuwste China-gekoppelde acteur die deelneemt aan SEO-fraude voor financieel gewin. Zo recent als vorige maand, onthulde ESET details van een andere dreigingsacteur genaamd Ghostredirector die erin is geslaagd om ten minste 65 Windows -servers in gevaar te brengen, voornamelijk in Brazilië, Thailand en Vietnam met een kwaadaardige IIS -module gecodeerde Gamshen om SEO -fraude te vergemakkelijken.

“UAT-8099 manipuleert zoekranglijsten door zich te concentreren op gerenommeerde, hoogwaardige IIS-servers in gerichte regio’s,” zei Cisco Talos-onderzoeker Joey Chen. “De groep handhaaft persistentie en verandert SEO-ranglijsten met behulp van webschalen, open-source hackinghulpmiddelen, kobaltstaking en verschillende badiis-malware; hun automatiseringsscripts zijn aangepast om verdedigingen te ontwijken en activiteit te verbergen.”

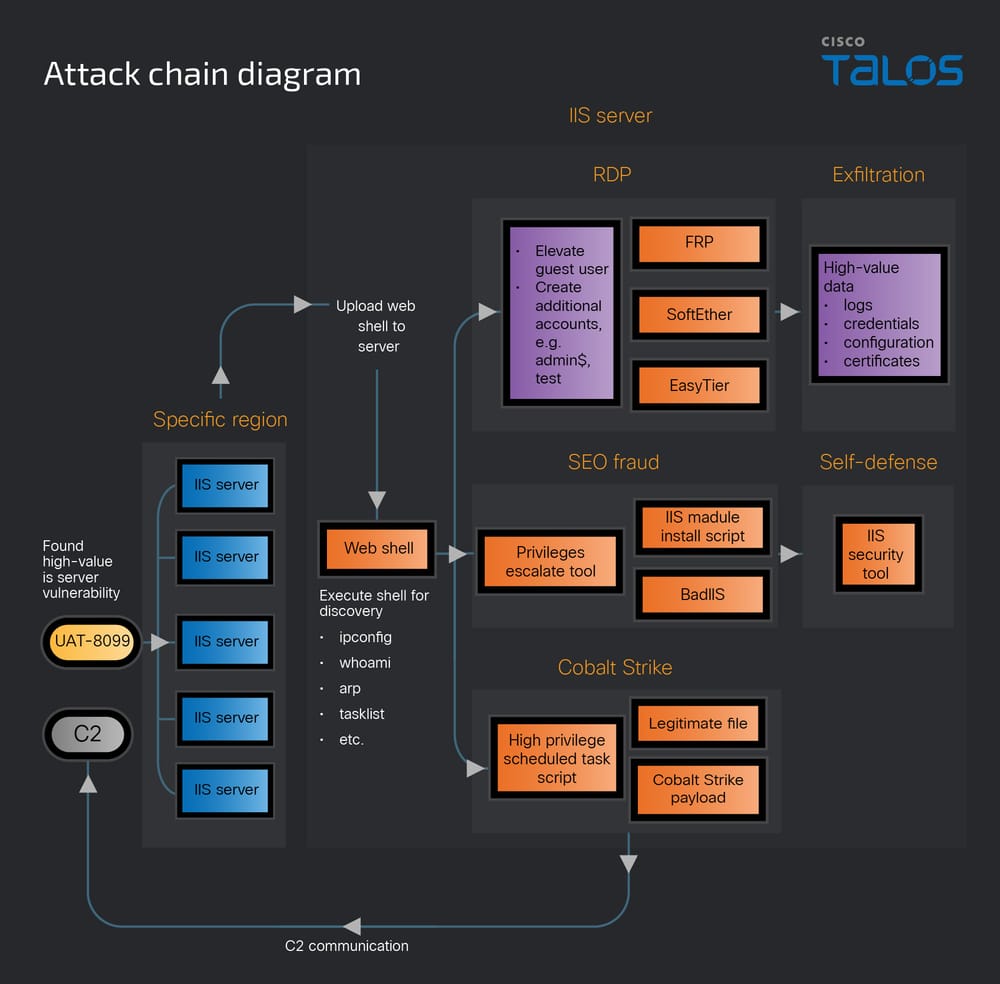

Zodra een kwetsbare IIS -server is gevonden – hetzij via beveiligingskwetsbaarheid of zwakke instellingen in de functie Bestand Upload van de webserver – gebruikt de dreigingsacteur de voet van de voet om webschalen te uploaden om verkenning uit te voeren en basissysteeminformatie te verzamelen. De financieel gemotiveerde hackinggroep stelt vervolgens het gastaccount in staat om hun voorrechten te escaleren, helemaal naar de beheerder, en gebruikt deze om Remote Desktop Protocol (RDP) mogelijk te maken.

UAT-8099 is ook waargenomen om stappen te nemen om de initiële toegangsroute aan te sluiten om de enige controle van de gecompromitteerde gastheren te handhaven en te voorkomen dat andere dreigingsactoren dezelfde servers in gevaar brengen. Bovendien wordt kobaltstaking geïmplementeerd als de voorkeurs achterdeur voor post-exploitatie.

Om persistentie te bereiken, wordt RDP gecombineerd met VPN -tools zoals softether VPN, Easytier en Fast Reverse Proxy (FRP). De aanvalsketen culmineert met de installatie van Badiis Malware, die is gebruikt door meerdere Chinees sprekende dreigingsclusters zoals Dragonrank en Operation Rewrite (aka Cl-Ununk-1037).

UAT-8099 maakt gebruik van RDP om toegang te krijgen tot IIS-servers en te zoeken naar waardevolle gegevens binnen de gecompromitteerde host met behulp van een grafische gebruikersinterface (GUI) -tool met de naam alles, die vervolgens wordt verpakt voor wederverkoop of verdere uitbuiting. Het is momenteel niet duidelijk hoeveel servers de groep heeft aangetast.

De Badiis -malware die in dit geval is geïmplementeerd, is echter een variant die zijn codestructuur en functionele workflow heeft aangepast om detectie door antivirussoftware te omzeilen. Het functioneert op dezelfde manier als Gamshen omdat de SEO-manipulatiecomponent alleen begint wanneer het verzoek afkomstig is van Google (dwz user-agent is GoogleBot).

Badiis kan in drie verschillende modi werken –

- Volmachtdie het gecodeerde, ingesloten opdracht-en-control (C2) serveradres extraheert en het als een proxy gebruikt om inhoud op te halen uit een secundaire C2-server

- Injectordie browseraanvragen onderschept, afkomstig van Google -zoekresultaten, maakt verbinding met de C2 -server om JavaScript -code op te halen, de gedownloade JavaScript in te sluiten in de HTML -inhoud van het antwoord en retourneert het gewijzigde antwoord terug om het slachtoffer te leiden naar de gekozen bestemming (niet -autoriseerde advertenties of illegale gokwebsites)

- SEO -fraudedie meerdere IIS -servers compromitteert om SEO -fraude uit te voeren door backlinks te dienen om de website -ranglijsten kunstmatig te stimuleren

“De acteur maakt gebruik van een conventionele SEO -techniek die bekend staat als backlinking om de zichtbaarheid van de website te stimuleren,” zei Talos. “De zoekmachine van Google maakt gebruik van backlinks om extra sites te ontdekken en de relevantie van trefwoorden te beoordelen.”

“Een hoger aantal backlinks verhoogt de kans dat Google -crawlers een site bezoeken, die verbeteringen van rangorde kan versnellen en de blootstelling voor de webpagina’s kan verbeteren. Het eenvoudigweg verzamelen van backlinks zonder rekening te houden met de kwaliteit kan leiden tot boetes van Google.”