De dreigingsacteur bekend als Lotus Panda is waargenomen gericht op de overheid, productie, telecommunicatie en mediasectoren in de Filippijnen, Vietnam, Hong Kong en Taiwan met bijgewerkte versies van een bekende achterdeur genaamd Sagerunex.

“Lotus Blossom gebruikt de Sagerunex-achterdeur sinds minstens 2016 en maakt in toenemende mate gebruik van langetermijncommando’s en ontwikkelt nieuwe varianten van de Sagerunex Malware Suite,” zei Cisco Talos-onderzoeker Joey Chen in een analyse die vorige week werd gepubliceerd.

Lotus Panda, ook bekend als Billbug, Bronze Elgin, Lotus Blossom, Spring Dragon en Thrip, is een vermoedelijke Chinese hackploeg die sinds ten minste 2009 actief is. De dreigingstacteur werd voor het eerst blootgesteld door Symantec in juni 2018.

Eind 2022 beschreef Broadcom-eigendom Symantec de aanval van de dreigingsacteur op een digitale certificaatautoriteit en overheids- en defensiebureaus in verschillende landen in Azië die het gebruik van backdoors zoals Hannotog en Sagerunex omvatten.

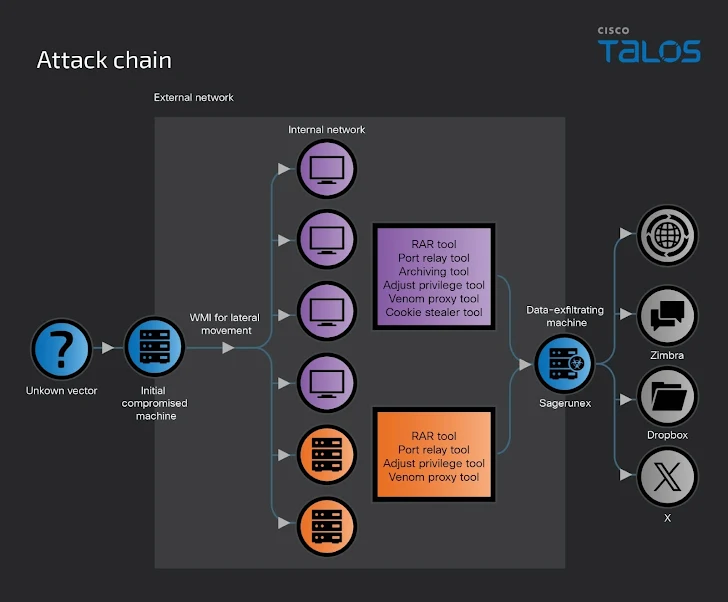

De exacte initiële toegangsvector die wordt gebruikt om de entiteiten in de nieuwste set van intrusies te doorbreken, is niet bekend, hoewel het een geschiedenis heeft van het uitvoeren van speerpijn- en drageraanvallen. Het niet -gespecificeerde aanvalspad dient als een leiding voor het Sagerunex -implantaat, dat wordt beoordeeld als een evolutie van een oudere Billbug -malware die bekend staat als Evora.

De activiteit is opmerkelijk voor het gebruik van twee nieuwe “bèta” varianten van de malware, die legitieme services zoals Dropbox, X en Zimbra gebruiken als command-and-control (C2) tunnels om detectie te ontwijken. Ze zijn zogenaamd geweest vanwege de aanwezigheid van foutopsporing in de broncode.

De achterdeur is ontworpen om doelhostinformatie te verzamelen, te coderen en de details te exfiltreren naar een externe server onder controle van de aanvaller. De Dropbox- en X -versies van Sagerunex worden verondersteld te gebruiken tussen 2018 en 2022, terwijl de Zimbra -versie sinds 2019 al sinds 2019 bestaat.

“De Zimbra -webmailversie van Sagerunex is niet alleen ontworpen om slachtofferinformatie te verzamelen en naar de Zimbra -mailbox te sturen, maar ook om de acteur in staat te stellen Zimbra -e -mailinhoud te gebruiken om bestellingen te geven en de slachtoffermachine te beheersen,” zei Chen.

“Als er een legitieme opdrachtorderinhoud in de mailbox is, downloadt de achterdeur de inhoud en extraheert de opdracht, anders verwijdert de achterdeur de inhoud en wacht op een legitieme opdracht.”

De resultaten van de opdrachtuitvoering worden vervolgens verpakt in de vorm van een RAR -archief en zijn verbonden aan een concept -e -mail in de mappen van de mailbox en vuilnisbakken.

Ook geïmplementeerd in de aanvallen zijn andere tools zoals een cookie-stealer om Chrome-browserreferenties te oogsten, een open-source proxy-hulpprogramma genaamd Venom, een programma om privileges aan te passen en op maat gemaakte software om vastgelegde gegevens te comprimeren en te coderen.

Bovendien is de dreigingsacteur waargenomen met het uitvoeren van commando’s zoals NET, Tasklist, Ipconfig en NetStat om verkenning van de doelomgeving uit te voeren, naast het uitvoeren van controles om internettoegang te achterhalen.

“Als internettoegang beperkt is, heeft de acteur twee strategieën: het gebruik van de proxy-instellingen van het doelwit om een verbinding tot stand te brengen of het gebruik van de Venom Proxy-tool om de geïsoleerde machines te koppelen aan internet-toegankelijke systemen,” merkte Talos op.