Een eerder onbekende dreigingsactiviteitcluster was gericht op Europese organisaties, met name die in de gezondheidszorg, om PlugX en zijn opvolger, Shadowpad, in te zetten, waarbij de intrusies uiteindelijk leidden tot de inzet van een ransomware genaamd Nailaolocker in sommige gevallen.

De campagne, Codenamed Green Nailao van Orange Cyberdefense Cert, omvatte de exploitatie van een nieuw-afgevaardigde beveiligingsfout in Check Point Gateway beveiligingsproducten (CVE-2024-24919, CVSS-score: 7.5). De aanvallen werden waargenomen tussen juni en oktober 2024.

“De campagne was gebaseerd op DLL-zoekopdrachtkaacking om ShadowPad en Plugx te implementeren-twee implantaten die vaak worden geassocieerd met China-Nexus gerichte indringers,” zei het bedrijf in een technisch rapport gedeeld met het Hacker News.

De eerste toegang die wordt geboden door exploitatie van kwetsbare controlepuntinstanties zou de dreigingsactoren in staat hebben gesteld gebruikersreferenties op te halen en verbinding te maken met de VPN met behulp van een legitiem account.

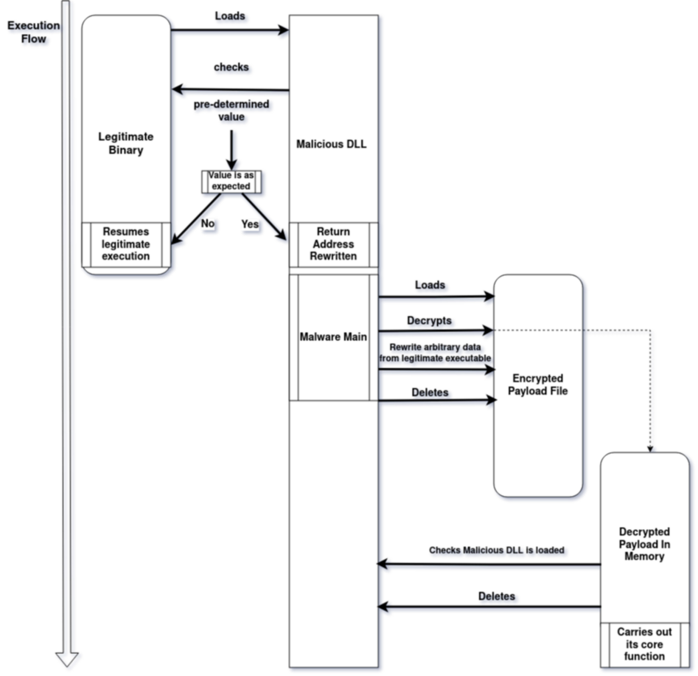

In de volgende fase voerden de aanvallers netwerkverkenning en laterale beweging uit via Remote Desktop Protocol (RDP) om verhoogde privileges te verkrijgen, gevolgd door het uitvoeren van een legitiem binary (“logger.exe”) om een rogue dll (“Logexts.dll” te sideload ) Dat dient dan als lader voor een nieuwe versie van de ShadowPad -malware.

Eerdere herhalingen van de in augustus 2024 gedetecteerde aanvallen zijn gevonden om vergelijkbaar tradecraft te benutten om plugx te leveren, die ook gebruik maakt van DLL-side-loading met behulp van een McAfee-uitvoerbaar bestand (“mcicocpy.exe”) om “mcutil.dll” te sideload.

Net als PlugX is ShadowPad een particulier verkochte malware die sinds minimaal 2015 exclusief wordt gebruikt door Chinese spionage-acteurs. De variant geïdentificeerd door Orange Cyberdefense Cert heeft geavanceerde obfuscatie en anti-debug-maatregelen, naast het opzetten van communicatie met een externe server om persistente externe toegang te creëren slachtoffersystemen.

Er zijn aanwijzingen dat de dreigingsactoren hebben geprobeerd gegevens te exfiltreren door toegang te krijgen tot het bestandssysteem en het maken van zip -archieven. De intrusies culmineren met het gebruik van Windows Management Instrumentation (WMI) om drie bestanden te verzenden, een legitiem uitvoerbaar ondertekend door Beijing Huorong Network Technology Co., Ltd (“Usysdiag.exe”), een lader genaamd Nailaoloader (“sensapi.dll”) en Nailaolocker (“Usysdiag.exe.Dat”).

Nogmaals, het DLL-bestand wordt via “USYSDIAG.EXE” aan de kant geladen om de uitvoering van Nailaolocker te decoderen en te activeren, een op C ++ gebaseerde ransomware die bestanden codeert, voegt ze toe met een “.-Locked” -extensie, en daalt een losgeld dat slachtoffers vereist Om een Bitcoin -betaling te doen of contact met hen op te nemen via een Proton Mail -adres.

“Nailaolocker is relatief niet -geavanceerd en slecht ontworpen, schijnbaar niet bedoeld om volledige codering te garanderen,” zeiden onderzoekers Marine Pichon en Alexis Bonnefoi.

“Het scant geen netwerkaandelen, het stopt geen services of processen die de codering van bepaalde belangrijke bestanden kunnen voorkomen, (en) heeft geen controle of het wordt opgelost.”

Oranje heeft de activiteit toegeschreven met medium vertrouwen aan een Chinees-uitgelijnde dreigingsacteur vanwege het gebruik van het Shadowpad-implantaat, het gebruik van DLL-side-load-technieken en het feit dat vergelijkbare ransomware-regelingen zijn toegeschreven aan een andere Chinese bedreigingsgroep nagelde bronzen bronzen brons Starlight.

Wat meer is, het gebruik van “USYSDIAG.EXE” om de volgende fase payloads te sideloaden, is eerder waargenomen in aanvallen die zijn gemonteerd door een in China gekoppelde inbraakset gevolgd door Sophos onder de naam Cluster Alpha (AKA STAC1248).

Hoewel de exacte doelen van de spionage-cum-ransomware-campagne onduidelijk zijn, wordt vermoed dat de dreigingsacteurs op zoek zijn naar snelle winst aan de zijkant.

“Dit kan helpen het verfijningcontrast tussen Shadowpad en Nailaolocker te verklaren, waarbij Nailaolocker soms zelfs probeert de laadtechnieken van Shadowpad na te bootsen,” zeiden de onderzoekers. “Hoewel dergelijke campagnes soms opportunistisch kunnen worden uitgevoerd, staan ze vaak toe dat bedreigingsgroepen toegang krijgen tot informatiesystemen die later kunnen worden gebruikt om andere aanvallende activiteiten uit te voeren.”