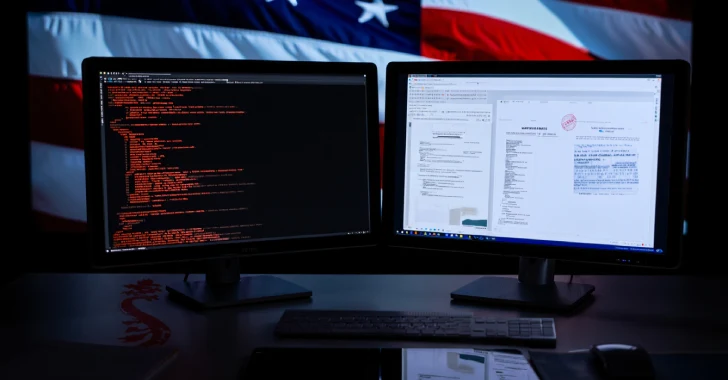

De House Select Committee on China heeft formeel een advieswaarschuwing uitgegeven voor een “lopende” reeks zeer gerichte cyberspionage -campagnes gekoppeld aan de Volksrepubliek China (PRC) te midden van omstreden handelsgesprekken in de VS – China.

“Deze campagnes proberen organisaties en personen die betrokken zijn bij het handelsbeleid en de diplomatie van het VS-China en diplomatie te compromitteren, waaronder Amerikaanse overheidsinstanties, Amerikaanse bedrijfsorganisaties, DC-advocatenkantoren en denktanks en ten minste één buitenlandse overheid,” zei de commissie.

De commissie merkte op dat vermoedelijke dreigingsactoren uit China zich voordeden als congreslid van de Republikeinse partij John Robert Moolenaar in phishing -e -mails gestuurd naar vertrouwde tegenhangers met als doel hen te bedriegen en hen te misleiden om bestanden en links te openen die hen ongeautoriseerde toegang zouden geven tot hun systemen en gevoelige informatie zonder hun medeweten.

Het einddoel van de aanvallen was om waardevolle gegevens te stelen door software en cloudservices te misbruiken om sporen van hun activiteit te verdoezelen, een tactiek die vaak wordt aangenomen door door de staat gesponsorde hackers om detectie te ontwijken.

“Dit is een ander voorbeeld van de aanvallende cyberactiviteiten van China die zijn ontworpen om de Amerikaanse strategie te stelen en te benutten tegen het congres, de administratie en het Amerikaanse volk,” zei Moolenaar, die ook voorzitter is van de House Select Committee on the Communistische Partij van China (CCP). “We zullen niet geïntimideerd zijn en we zullen doorgaan met ons werk om Amerika veilig te houden.”

De verklaring komt dagen na een rapport van het Wall Street Journal, dat op 7 september 2025 onthulde dat verschillende handelsgroepen, advocatenkantoren en Amerikaanse overheidsinstanties een e -mailbericht hebben ontvangen van Moolenaar met hun input over voorgestelde sancties tegen China.

“Uw inzichten zijn essentieel,” heeft de inhoud van het bericht naar verluidt gelezen, samen met een bijlage met een conceptversie van de wetgeving die, wanneer gelanceerd, malware heeft geïmplementeerd om gevoelige gegevens te verzamelen en diepgewortelde toegang tot de gerichte organisaties te krijgen.

De aanval wordt beschouwd als het werk van APT41, een productieve hackgroep die bekend staat om zijn targeting van verschillende sectoren en regio’s voor cyberspionage.

“China verzet zich stevig tegen en bestrijdt alle vormen van cyberaanvallen en cybercriminaliteit,” vertelde de Chinese ambassade in Washington aan Reuters in een verklaring. “We verzetten ons ook stevig tegen het smeren van anderen zonder solide bewijs.”

“Door zich voor te doen als Rep. Moolenaar (R-MI), een bekende criticus in Beijing, creëerden de aanvallers urgentie en legitimiteit die snelle reacties aanmoedigde,” vertelde Yejin Jang, vice-president van de overheidszaken bij Abnormal AI, aan de Hacker News.

“Politieke communicatie reikt verder dan officiële overheidsapparaten of -rekeningen. Servicistische tegenstanders begrijpen deze realiteit en exploiteren deze actief. Door zich aan te mazen als vertrouwde ambtenaren via persoonlijke of niet-officiële kanalen, omzeilen aanvallers traditionele veiligheidscontroles terwijl de authenticiteit wordt versterkt.”

De commissie merkte ook op dat de campagne in januari 2025 een andere speer-phishing-campagne volgt die zich richtte op haar medewerkers met e-mails die ten onrechte beweerden te zijn van de Noord-Amerika-vertegenwoordiger van ZPMC, een Chinese kraanfabrikant van de staat.

De aanval gebruikte nep-meldingen voor het delen van bestanden in een poging de ontvangers te misleiden om te klikken op een link die is ontworpen om Microsoft 365-inloggegevens te stelen. De tegenstanders gebruikten ook ontwikkelaarstools om verborgen paden te maken en heimelijk geëxfiltreerde gegevens rechtstreeks naar servers onder hun controle.

Het is vermeldenswaard dat de commissie, in september 2024, een onderzoeksrapport heeft gepubliceerd waarin wordt beweerd hoe de dominantie van ZPMC op de markt voor schip-tot-shore (STS) Port Crane “zou kunnen dienen als een Trojaans paard” en de CCP en China kunnen helpen exploiteren en manipuleren van Amerikaanse maritieme apparatuur en technologie op hun verzoek.

“Op basis van de targeting, timing en methoden, en consistent met externe beoordelingen, is de commissie van mening dat deze activiteit CCP door de staat gesteunde cyber-spionage is gericht op het beïnvloeden van Amerikaanse beleidsoverleg en onderhandelingsstrategieën om een voordeel te behalen in handels- en buitenlands beleid,” zei het.