Het US Federal Bureau of Investigation (FBI) heeft de recordbrekende bybit-hack van $ 1,5 miljard formeel gekoppeld aan Noord-Koreaanse dreigingsactoren, zoals CEO van het bedrijf, Ben Zhou, een “oorlog tegen Lazarus” verklaarde.

Het agentschap zei dat de Democratische Volksrepubliek Korea (Noord -Korea) verantwoordelijk was voor de diefstal van de virtuele activa van de Cryptocurrency Exchange en het toe te schrijven aan een specifiek cluster dat het volgt als handelaar, die ook wordt genoemd als Jade Sleet, Slow Pisces en UNC4899.

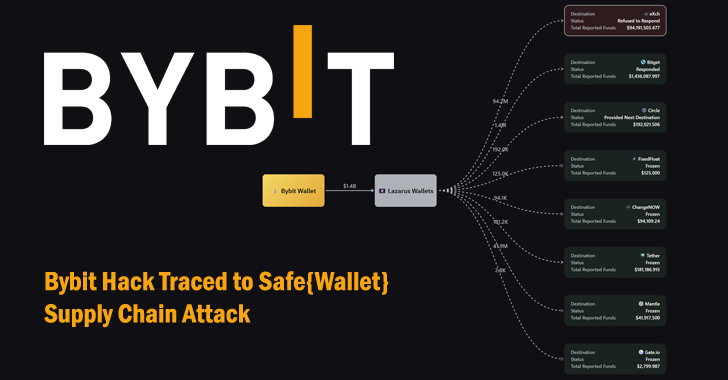

“Actoren van handelaars gaan snel door en hebben enkele van de gestolen activa omgezet in Bitcoin en andere virtuele activa verspreid over duizenden adressen op meerdere blockchains,” zei de FBI. “Er wordt verwacht dat deze activa verder worden gewassen en uiteindelijk worden omgezet in fiat -valuta.”

Het is vermeldenswaard dat de handelstraitorcluster eerder was betrokken door de Japanse en Amerikaanse autoriteiten in de diefstal van cryptocurrency ter waarde van $ 308 miljoen van cryptocurrency -bedrijf DMM Bitcoin in mei 2024.

De dreigingsacteur staat bekend om het richten van bedrijven in de Web3-sector, waardoor slachtoffers vaak worden misleid in het downloaden van malware-geregen cryptocurrency-apps om diefstal te vergemakkelijken. Als alternatief is het ook gevonden om campagnes met een sociale engineering-thema te orkestreren die leiden tot de inzet van kwaadaardige NPM-pakketten.

Bybit heeft ondertussen een premieprogramma gelanceerd om de gestolen fondsen te helpen herstellen, terwijl hij roept om te roepen voor het weigeren om samen te werken in de sonde en de activa te bevriezen.

“De gestolen fondsen zijn overgebracht naar niet -traceerbare of vriesbare bestemmingen, zoals beurzen, mixers of bruggen, of omgezet in stablecoins die bevroren kunnen worden,” zei het. “We vereisen samenwerking van alle betrokken partijen om de fondsen te bevriezen of updates over hun beweging te geven, zodat we kunnen blijven traceren.”

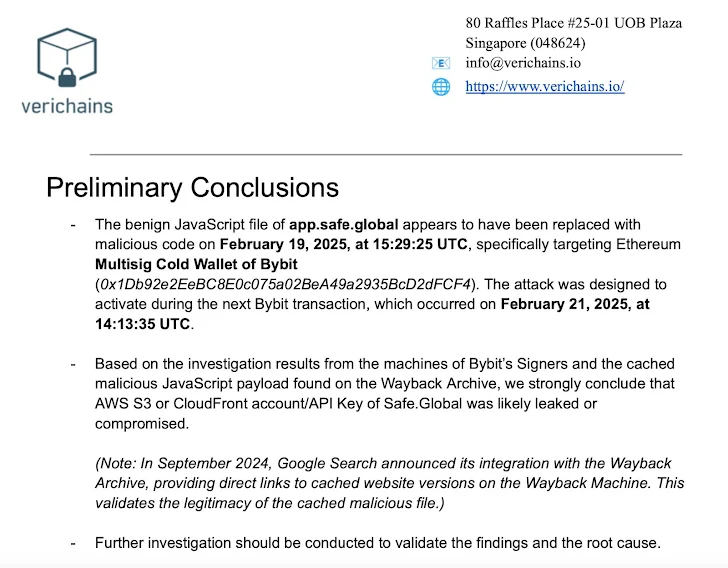

Het in Dubai gevestigde bedrijf heeft ook de conclusies gedeeld van twee onderzoeken uitgevoerd door Sygnia en Verichains, waardoor de hack wordt gekoppeld aan de Lazarus-groep.

“Het forensisch onderzoek van de hosts van de drie ondertekenaars suggereert dat de hoofdoorzaak van de aanval kwaadaardige code is afkomstig van de infrastructuur van Safe {Wallet},” zei Sygnia.

Verichains merkte op dat “het goedaardige JavaScript -bestand van App.safe.global op 19 februari 2025 om 15:29:25 UTC lijkt te zijn vervangen door kwaadaardige code, specifiek gericht op Ethereum Multisig Cold Wallet van Bybit,” en dat de “Attack was ontworpen om te activeren tijdens de volgende bybit -transactie, die plaatsvond op de volgende bybit -transactie, die plaatsvond op de volgende bybit -transactie, die plaatsvond op de volgende bybit -transactie, die plaatsvond op de volgende bybit -transactie, die plaatsvond op de volgende Bybit -transactie, op de volgende bybit -transactie, op de volgende Bybit,”.

Er wordt vermoed dat de AWS S3 of CloudFront Account/API -sleutel van Safe.global waarschijnlijk is gelekt of gecompromitteerd, waardoor de weg werd vrijgemaakt voor een supply chain -aanval.

In een afzonderlijke verklaring zei Multisig Wallet Platform Safe {Wallet} dat de aanval werd uitgevoerd door een van de machines van de ontwikkelaar in gevaar te brengen die een account van BYBIT beïnvloeden. Het bedrijf merkte verder op dat het extra beveiligingsmaatregelen heeft geïmplementeerd om de aanvalsvector te verminderen.

De aanval “werd bereikt via een gecompromitteerde machine van een veilige {Wallet} -ontwikkelaar die resulteerde in het voorstel van een vermomde kwaadaardige transactie”, zei het. “Lazarus is een door de overheid gesponsorde Noord-Koreaanse hackergroep die bekend staat om geavanceerde sociale engineeringaanvallen op ontwikkelaarsreferenties, soms gecombineerd met zero-day exploits.”

Het is momenteel niet duidelijk hoe het systeem van de ontwikkelaar is overtreden, hoewel een nieuwe analyse van Silent Push heeft ontdekt dat de Lazarus Group de Domain Bybit-Assessment (.) Com om 22:21:57 op 20 februari 2025 heeft geregistreerd, enkele uren voordat de diefstal van cryptocurrency plaatsvond.

WHOIS -records tonen aan dat het domein is geregistreerd met behulp van het e -mailadres “Trevorgreeer9312@gmail (.) Com”, dat eerder is geïdentificeerd als een persoon die door de Lazarus Group werd gebruikt in verband met een ander campagne -verzonnen besmettelijk interview.

“Het lijkt erop dat de Bybit -overval werd uitgevoerd door de DPRK Threat Actor Group bekend als TrainerTraitor, ook bekend als Jade Sleet en Slow Vissen – terwijl de crypto -interview wordt geleid door een DVK -dreigingsacteur -groep die bekend staat als besmettelijk interview, ook bekend als beroemde Chollima,” zei het bedrijf.

“Slachtoffers worden doorgaans benaderd via LinkedIn, waar ze sociaal zijn ontworpen om deel te nemen aan nep -sollicitatiegesprekken. Deze interviews dienen als een toegangspunt voor gerichte malware -implementatie, het oogsten van inloggegevens en verder compromis van financiële en zakelijke activa.”

Noord-Korea-gekoppelde actoren worden naar schatting sinds 2017 meer dan $ 6 miljard in crypto-activa gestolen. De $ 1,5 miljard gestolen vorige week overtreft de $ 1,34 miljard die de dreigingsacteurs hebben gestolen van 47 cryptocurrency-overval in heel 2024.