De bedreigingsactoren achter de BlackCat-ransomware hebben hun darknet-website gesloten en hebben waarschijnlijk een exit-scam uitgevoerd nadat ze een nep-banner voor inbeslagname door de wetshandhaving hadden geüpload.

“ALPHV/BlackCat is niet in beslag genomen. Ze zijn bezig met het oplichten van hun aangesloten bedrijven”, aldus veiligheidsonderzoeker Fabian Wosar gezegd. “Het is overduidelijk als je de broncode van de nieuwe verwijderingskennisgeving controleert.”

“Er is absoluut geen enkele reden waarom wetshandhavingsinstanties tijdens een inbeslagneming gewoon een opgeslagen versie van de verwijderingskennisgeving zouden plaatsen in plaats van de oorspronkelijke verwijderingskennisgeving.”

De Britse National Crime Agency (NCA) vertelde Reuters dat het geen verband hield met eventuele verstoringen van de BlackCat-infrastructuur.

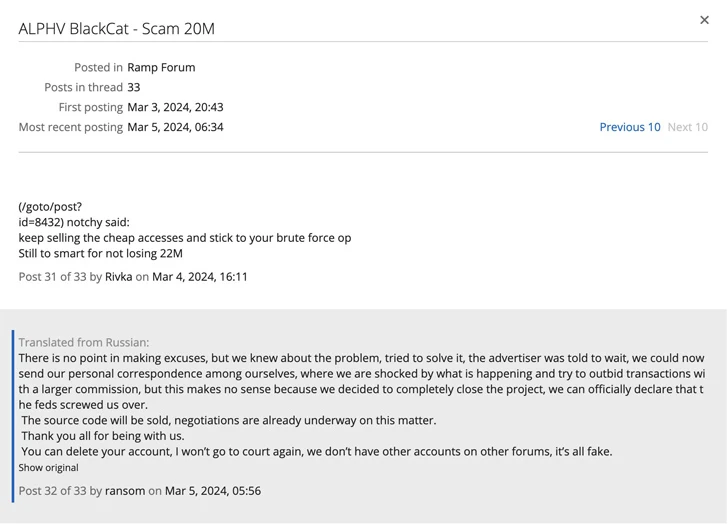

Opgenomen toekomstige veiligheidsonderzoeker Dmitry Smilyanets Geplaatst screenshots op het sociale mediaplatform X waarin de BlackCat-acteurs beweerden dat de “Feds ons voor de gek hielden” en dat ze van plan waren de broncode van de ransomware voor $ 5 miljoen te verkopen.

De verdwijningsdaad komt nadat het naar verluidt een losgeld van $ 22 miljoen had ontvangen van de Change Healthcare-eenheid van UnitedHealth (Optum) en weigerde de opbrengst te delen met een dochteronderneming die de aanval had uitgevoerd.

Het bedrijf heeft geen commentaar gegeven op de vermeende betaling van losgeld, maar stelt dat het zich alleen richt op onderzoeks- en herstelaspecten van het incident.

Volgens DataBreaches maakte de ontevreden partner – waarvan het account was opgeschort door het administratief personeel – de beschuldigingen op het RAMP-cybercriminaliteitsforum. “Ze hebben de portemonnee leeggemaakt en al het geld meegenomen”, zeiden ze.

Dit heeft tot speculaties geleid dat BlackCat een exit-zwendel heeft georganiseerd om controle te omzeilen en in de toekomst onder een nieuw merk weer de kop op te steken. “Een re-branding is in behandeling”, zei een nu voormalige beheerder van de ransomwaregroep.

De infrastructuur van BlackCat werd in december 2023 in beslag genomen door wetshandhavers, maar de e-crime-bende slaagde erin de controle over hun servers te ontnemen en de activiteiten opnieuw op te starten zonder grote gevolgen. De groep opereerde voorheen onder de namen DarkSide en BlackMatter.

“Intern kan BlackCat zich zorgen maken over mollen binnen hun groep, en het preventief sluiten van winkels zou een takedown kunnen voorkomen voordat deze plaatsvindt”, zegt Malachi Walker, een beveiligingsadviseur bij DomainTools.

“Aan de andere kant kan deze exit-zwendel eenvoudigweg een kans zijn voor BlackCat om het geld aan te pakken en weg te rennen. Omdat crypto opnieuw een recordhoogte heeft bereikt, kan de bende wegkomen door hun product ‘hoog’ te verkopen. In de wereld van cybercriminaliteit is reputatie alles, en BlackCat lijkt met deze acties bruggen te verbranden met zijn partners.”

De schijnbare ondergang van de groep en het verlaten van de infrastructuur komen als malware-onderzoeksgroep VX-Underground gerapporteerd dat de LockBit-ransomwareoperatie Lockbit Red (ook bekend als Lockbit 2.0) en StealBit niet langer ondersteunt, een aangepaste tool die door de bedreigingsacteur wordt gebruikt voor gegevensexfiltratie.

LockBit heeft ook geprobeerd zijn gezicht te redden door een deel van zijn activiteiten naar een nieuw dark web-portaal te verplaatsen nadat een gecoördineerde wetshandhavingsoperatie vorige maand de infrastructuur platlegde na een maandenlang onderzoek.

Het komt ook op het moment dat Trend Micro onthulde dat de ransomware-familie die bekend staat als RA World (voorheen RA Group) met succes is geïnfiltreerd in gezondheidszorg-, financiële en verzekeringsmaatschappijen in de VS, Duitsland, India, Taiwan en andere landen sinds de opkomst in april 2023.

Aanvallen die door de groep worden uitgevoerd “betreffen componenten in meerdere fasen die zijn ontworpen om maximale impact en succes bij de activiteiten van de groep te garanderen”, merkte het cyberbeveiligingsbedrijf op.