De cybercriminelen achter de BlackByte-ransomwaregroep maken waarschijnlijk misbruik van een onlangs gepatchte beveiligingsfout die gevolgen heeft voor VMware ESXi-hypervisors. Daarnaast gebruiken ze verschillende kwetsbare drivers om de beveiliging uit te schakelen.

“De BlackByte-ransomwaregroep blijft gebruikmaken van tactieken, technieken en procedures (TTP’s) die sinds de oprichting de basis vormen van hun vakmanschap. Ze blijven kwetsbare drivers gebruiken om beveiligingsmaatregelen te omzeilen en implementeren een zichzelf voortplantende, wormbare ransomware-encryptor”, aldus Cisco Talos in een technisch rapport dat is gedeeld met The Hacker News.

Het misbruik van CVE-2024-37085, een kwetsbaarheid in VMware ESXi waarmee authenticatie kan worden omzeild en die ook door andere ransomwaregroepen wordt misbruikt, is een teken dat de e-crimegroep afstapt van de gevestigde aanpak.

BlackByte maakte zijn debuut in de tweede helft van 2021 en zou een van de ransomwarevarianten zijn die opdook in de maanden voorafgaand aan de opheffing van de beruchte Conti-ransomwarebende.

De ransomware-as-a-service (RaaS)-groep heeft een geschiedenis van het misbruiken van ProxyShell-kwetsbaarheden in Microsoft Exchange Server om initiële toegang te verkrijgen, terwijl ze systemen met Russisch en een aantal Oost-Europese talen vermijden.

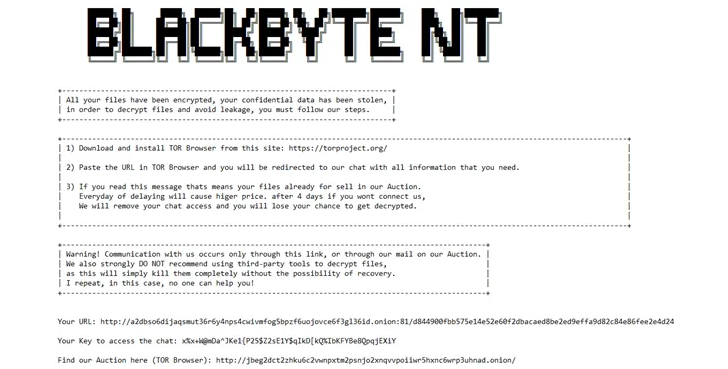

Net als RaaS-groepen maakt het ook gebruik van dubbele afpersing als onderdeel van aanvallen, waarbij het een naam-en-shame-aanpak hanteert via een dataleksite die op het dark web wordt beheerd om slachtoffers onder druk te zetten om te betalen. Meerdere varianten van de ransomware, geschreven in C, .NET en Go, zijn tot nu toe in het wild waargenomen.

Hoewel Trustwave in oktober 2021 een decryptor voor BlackByte uitbracht, is de groep haar werkwijze blijven verfijnen. Ze zijn zelfs zo ver gegaan om een aangepaste tool genaamd ExByte te gebruiken voor data-exfiltratie voordat ze met encryptie beginnen.

In een advies dat begin 2022 door de Amerikaanse overheid werd uitgebracht, werd de RaaS-groep verantwoordelijk gesteld voor financieel gemotiveerde aanvallen op sectoren met kritieke infrastructuur, waaronder de financiële sector, de voedsel- en landbouwsector en overheidsinstellingen.

Een van de belangrijkste aspecten van hun aanvallen is het gebruik van kwetsbare drivers om beveiligingsprocessen te beëindigen en controles te omzeilen, een techniek die bekendstaat als ‘bring your own vulnerable driver’ (BYOVD).

Cisco Talos, dat een recente BlackByte ransomware-aanval onderzocht, zei dat de inbraak waarschijnlijk werd gefaciliteerd met behulp van geldige inloggegevens om toegang te krijgen tot de VPN van de slachtofferorganisatie. Er wordt aangenomen dat de eerste toegang werd verkregen via een brute-force-aanval.

“Gezien BlackByte’s geschiedenis van het uitbuiten van kwetsbaarheden voor initiële toegang, kan het gebruik van VPN voor externe toegang een kleine verschuiving in techniek vertegenwoordigen of opportunisme”, aldus beveiligingsonderzoekers James Nutland, Craig Jackson, Terryn Valikodath en Brennan Evans. “Het gebruik van de VPN van het slachtoffer voor externe toegang biedt de tegenstander ook andere voordelen, waaronder verminderde zichtbaarheid van de EDR van de organisatie.”

De dreigingsactor slaagde er vervolgens in om zijn privileges te escaleren, door de machtigingen te gebruiken om toegang te krijgen tot de VMware vCenter-server van de organisatie om nieuwe accounts te maken en toe te voegen aan een Active Directory-groep met de naam ESX Admins. Dit werd gedaan door CVE-2024-37085 te exploiteren, waarmee een aanvaller beheerdersrechten op de hypervisor kan verkrijgen door een groep met die naam te maken en er een willekeurige gebruiker aan toe te voegen.

Dit voorrecht kan vervolgens worden misbruikt om virtuele machines (VM’s) te beheren, de configuratie van de hostserver te wijzigen en ongeautoriseerde toegang te verkrijgen tot systeemlogboeken, diagnose- en prestatiebewakingstools.

Talos wees erop dat het misbruik van het lek binnen enkele dagen na de openbare bekendmaking plaatsvond. Dit onderstreept de snelheid waarmee cybercriminelen hun tactieken verfijnen om nieuw onthulde kwetsbaarheden in hun arsenaal op te nemen en hun aanvallen uit te voeren.

Bovendien culmineren de recente BlackByte-aanvallen in het herschrijven van de gecodeerde bestanden met de bestandsextensie “blackbytent_h”, waarbij de encryptor ook vier kwetsbare drivers laat vallen als onderdeel van de BYOVD-aanval. Alle vier drivers volgen een vergelijkbare naamgevingsconventie: acht willekeurige alfanumerieke tekens gevolgd door een onderstrepingsteken en een incrementele numerieke waarde –

- AM35W2PH (RtCore64.sys)

- AM35W2PH_1 (DBUtil_2_3.sys)

- AM35W2PH_2 (zamguard64.sys ook bekend als Terminator)

- AM35W2PH_3 (gdrv.sys)

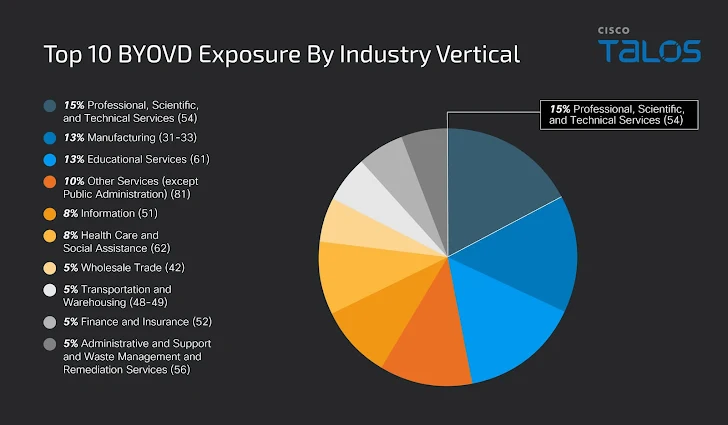

De sectoren professionele, wetenschappelijke en technische diensten zijn het meest blootgesteld aan de waargenomen kwetsbare bestuurders, goed voor 15% van het totaal, gevolgd door productie (13%) en educatieve diensten (13%). Talos heeft ook beoordeeld dat de dreigingsactor waarschijnlijk actiever is dan hij lijkt te zijn, en dat slechts naar schatting 20-30% van de slachtoffers openbaar wordt gepost, hoewel de exacte reden voor dit verschil onduidelijk blijft.

“De progressie van BlackByte in programmeertalen van C# naar Go en vervolgens naar C/C++ in de nieuwste versie van zijn encryptor – BlackByteNT – vertegenwoordigt een bewuste poging om de veerkracht van de malware tegen detectie en analyse te vergroten”, aldus de onderzoekers.

“Complexe talen zoals C/C++ maken het mogelijk om geavanceerde anti-analyse- en anti-debuggingtechnieken te integreren. Deze zijn in de BlackByte-tooling aangetroffen tijdens gedetailleerde analyses door andere beveiligingsonderzoekers.”

De onthulling komt terwijl Group-IB de tactieken blootlegt die verband houden met twee andere ransomware-stammen, genaamd Brain Cipher en RansomHub. De onthulling onderstreept de mogelijke connecties van de eerste met ransomware-groepen zoals EstateRansomware, SenSayQ en RebornRansomware.

“Er zijn overeenkomsten in termen van stijl en inhoud van de losgeldbrief van Brain Cipher met die van SenSayQ ransomware,” aldus het Singaporese cybersecuritybedrijf. “De TOR-websites van de Brain Cipher ransomware-groep en de SenSayQ ransomware-groep gebruiken vergelijkbare technologieën en scripts.”

RansomHub is daarentegen waargenomen bij het rekruteren van voormalige partners van Scattered Spider, een detail dat vorige maand voor het eerst aan het licht kwam. De meeste aanvallen waren gericht op de gezondheidszorg, financiën en overheidssectoren in de VS, Brazilië, Italië, Spanje en het VK.

“Voor de eerste toegang kopen de affiliates doorgaans gecompromitteerde, geldige domeinaccounts van Initial Access Brokers (IAB’s) en externe externe services”, aldus Group-IB, eraan toevoegend dat “de accounts zijn verkregen via de LummaC2-stealer.”

“De tactieken van RansomHub omvatten het benutten van gecompromitteerde domeinaccounts en openbare VPN’s voor initiële toegang, gevolgd door data-exfiltratie en uitgebreide encryptieprocessen. Hun recente introductie van een RaaS-partnerprogramma en het gebruik van losgeldbetalingen met hoge vraag illustreren hun evoluerende en agressieve aanpak.”