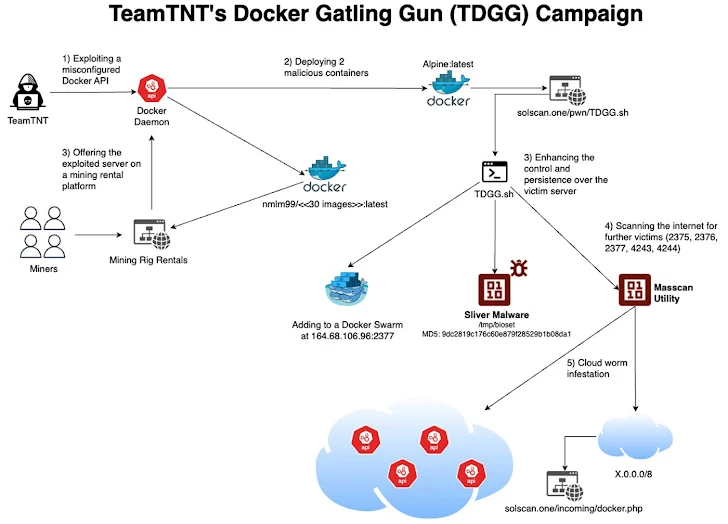

De beruchte cryptojackinggroep, bekend als TeamTNT, lijkt zich klaar te maken voor een nieuwe grootschalige campagne die zich richt op cloud-native omgevingen voor het minen van cryptocurrencies en het verhuren van gehackte servers aan derden.

“De groep richt zich momenteel op blootgestelde Docker-daemons om Sliver-malware, een cyberworm en cryptominers in te zetten, waarbij gecompromitteerde servers en Docker Hub worden gebruikt als infrastructuur om hun malware te verspreiden”, zegt Assaf Morag, directeur van bedreigingsinformatie bij cloudbeveiligingsbedrijf Aqua. in een vrijdag gepubliceerd rapport.

De aanvalsactiviteit is opnieuw een bewijs van de volharding van de bedreigingsacteur en zijn vermogen om zijn tactieken te ontwikkelen en aanvallen in meerdere fasen uit te voeren met als doel Docker-omgevingen in gevaar te brengen en ze in een Docker-zwerm te betrekken.

Naast het gebruik van Docker Hub om hun kwaadaardige ladingen te hosten en te distribueren, is waargenomen dat TeamTNT de rekenkracht van de slachtoffers aan andere partijen aanbiedt voor illegale cryptocurrency-mining, waardoor de strategie voor het genereren van inkomsten wordt gediversifieerd.

Geruchten over de aanvalscampagne kwamen eerder deze maand naar voren toen Datadog kwaadaardige pogingen openbaarde om geïnfecteerde Docker-instanties samen te brengen in een Docker-zwerm, erop wijzend dat dit het werk van TeamTNT zou kunnen zijn, terwijl ze ook geen formele toeschrijving deden. Maar de volledige omvang van de operatie was tot nu toe niet duidelijk.

Morag vertelde The Hacker News dat Datadog “de infrastructuur in een zeer vroeg stadium vond” en dat hun ontdekking “de bedreigingsacteur dwong de campagne een beetje te veranderen.”

De aanvallen omvatten het identificeren van niet-geverifieerde en blootgestelde Docker API-eindpunten met behulp van masscan en ZGrab en het gebruik ervan voor de inzet van cryptominers en het verkopen van de gecompromitteerde infrastructuur aan anderen op een mining-verhuurplatform genaamd Mining Rig Rentals, waardoor de taak van het zelf beheren ervan effectief wordt weggenomen, een teken van de rijping van het illegale bedrijfsmodel.

Concreet wordt dit uitgevoerd door middel van een aanvalsscript dat scant op Docker-daemons op de poorten 2375, 2376, 4243 en 4244 op bijna 16,7 miljoen IP-adressen. Vervolgens wordt een container ingezet met een Alpine Linux-image met kwaadaardige opdrachten.

De afbeelding, opgehaald uit een gecompromitteerd Docker Hub-account (“nmlm99”) onder hun controle, voert ook een initieel shellscript uit genaamd Docker Gatling Gun (“TDGGinit.sh”) om post-exploitatieactiviteiten te starten.

Een opmerkelijke verandering die Aqua waarneemt is de verschuiving van de Tsunami-achterdeur naar het open-source Sliver command-and-control (C2)-framework voor het op afstand besturen van de geïnfecteerde servers.

“Bovendien blijft TeamTNT hun gevestigde naamgevingsconventies gebruiken, zoals Chimaera, TDGG en bioset (voor C2-operaties), wat het idee versterkt dat dit een klassieke TeamTNT-campagne is”, aldus Morag.

“In deze campagne maakt TeamTNT ook gebruik van anondns (AnonDNS of Anonymous DNS is een concept of dienst ontworpen om anonimiteit en privacy te bieden bij het oplossen van DNS-query’s), om naar hun webserver te verwijzen.”

De bevindingen komen op het moment dat Trend Micro licht werpt op een nieuwe campagne die een gerichte brute-force-aanval omvatte op een niet bij naam genoemde klant om het Prometei crypto mining-botnet te leveren.

“Prometei verspreidt zich in het systeem door kwetsbaarheden in Remote Desktop Protocol (RDP) en Server Message Block (SMB) te exploiteren”, aldus het bedrijf, en benadrukte de inspanningen van de bedreigingsacteur om persistentie op te zetten, beveiligingstools te omzeilen en diepere toegang te krijgen tot de systemen van een organisatie. netwerk door middel van credential dumping en laterale verplaatsing.

“De getroffen machines maken verbinding met een mining pool-server die kan worden gebruikt om cryptocurrencies (Monero) te minen op aangetaste machines zonder medeweten van het slachtoffer.”