Als beveiligingsprofessionals is het gemakkelijk om verstrikt te raken in een race om de nieuwste geavanceerde tegenstandertechnieken tegen te gaan. Toch de meest impactvolle aanvallen Vaak zijn niet van geavanceerde exploits, maar van gebarsten referenties en gecompromitteerde rekeningen. Ondanks het wijdverbreide bewustzijn van deze dreigingsvector, Picus Security’s Blue Report 2025 laat zien dat organisaties ermee blijven worstelen Het voorkomen van aanvallen van wachtwoord kraken En het detecteren van het kwaadaardige gebruik van gecompromitteerde accounts.

Met de eerste helft van 2025 achter ons, gecompromitteerde geldige rekeningen blijven de meest ondervertuurde aanvalsvectorhet benadrukken van de dringende behoefte aan een Proactieve aanpak was gericht op de bedreigingen die de verdediging van organisaties ontwijken.

Een wake-up call: de alarmerende toename van het succes van wachtwoord kraken

De Picus Blue Report is een jaarlijkse onderzoekspublicatie die analyseert hoe goed organisaties reële cyberdreigingen voorkomt en detecteren. In tegenstelling tot traditionele rapporten die zich uitsluitend richten op trends van bedreigingen of enquêtegegevens, is het Blue -rapport gebaseerd op Empirische bevindingen van meer dan 160 miljoen aanvalssimulaties uitgevoerd binnen de netwerken van organisaties over de hele wereld, met behulp van de Picus Security Validation Platform.

In de Blue Report 2025Picus Labs vond dat Pogingen voor het kraken van het wachtwoord zijn geslaagd in 46% van de geteste omgevingenbijna verdubbeld het slagingspercentage van vorig jaar. Deze scherpe toename benadrukt een fundamentele zwakte in de manier waarop organisaties hun wachtwoordbeleid beheren – of verkeerd manageren. Zwakke wachtwoorden En verouderde hashing -algoritmen Blijf kritieke systemen kwetsbaar laten voor aanvallers die gebruiken Brute-force of Regenboogtafelaanvallen Wachtwoorden kraken en ongeautoriseerde toegang krijgen.

Aangezien het kraken van het wachtwoord een van de oudste en meest betrouwbaar effectieve aanvalsmethodendeze bevinding wijst op een serieus probleem: in hun race om het nieuwste, meest geavanceerde nieuwe bedreigingen te bestrijden, Veel organisaties slagen er niet in om een sterk basisbeleid voor wachtwoordhygiëne af te dwingen, terwijl ze moderne authenticatiepraktijken niet in hun verdediging hebben overgenomen en integreren.

Waarom organisaties geen aanvallen van wachtwoord kraken

Dus, waarom falen organisaties nog steeds niet om aanslagen voor het kraken van wachtwoorden te voorkomen? De oorzaak ligt in de Voortgezet gebruik van zwakke wachtwoorden En verouderde opslagmethoden. Veel organisaties vertrouwen nog steeds op gemakkelijk gundelige wachtwoorden en zwakke hash-algoritmen, vaak zonder de juiste zouttechnieken of multi-factor authenticatie (MFA) te gebruiken.

In feite bleek uit onze onderzoeksresultaten dat 46% van de omgevingen had ten minste één wachtwoord -hash gekraakt en geconverteerd naar cleartext, met de nadruk op de ontoereikendheid van veel wachtwoordbeleid, met name voor interne rekeningenwaar controles vaak meer laks zijn dan ze zijn voor hun externe tegenhangers.

Om dit te bestrijden, moeten organisaties Handhaaf een sterker wachtwoordbeleid,, Implementeer multi-factor authenticatie (MFA) voor alle gebruikersEn Valideer regelmatig hun referentieverdelingen. Zonder deze verbeteringen zullen aanvallers geldige accounts blijven compromitteren, waardoor eenvoudige toegang tot kritieke systemen wordt verkregen.

Inreferentie-gebaseerde aanvallen: een stille maar verwoestende dreiging

De dreiging van Defensie misbruik is zowel alomtegenwoordig als gevaarlijk, maar toch als de Blue Report 2025 hoogtepunten, organisaties zijn nog steeds onvoorbereid voor deze vorm van aanval. En zodra aanvallers geldige referenties hebben verkregen, kunnen ze eenvoudig lateraal bewegen,, escaleer voorrechtenEn Compromis kritieke systemen.

Infostalers En ransomware -groepen Vertrouw vaak op gestolen referenties Verspreid over netwerkenvaak dieper en dieper ingraven zonder detectie te activeren. Dit heimelijke beweging Binnen het netwerk kunnen aanvallers in staat Handhaaf lange verblijftijdenniet gedetecteerd, terwijl ze Exfiltreer gegevens naar believen.

Ondanks dit voortdurende en bekende probleem blijven organisaties prioriteit geven aan perimeterafweer, vaak vertrekken Identiteit- en referentiebescherming Over het hoofd gezien en onder het gevolg van daardoor. Het Blue -rapport van dit jaar laat dat duidelijk zien Geldig accountmisbruik is de kern van moderne cyberaanvallen, waardoor de dringende behoefte aan een sterkere focus op wordt versterkt Identiteitsbeveiliging En Referentie -validatie.

Geldige accounts (T1078): het meest uitgebuite pad om een compromis te sluiten

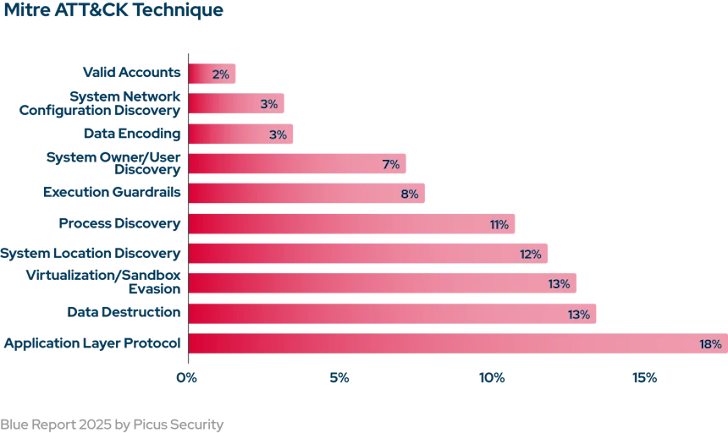

Een van de belangrijkste bevindingen in het Blue Report 2025 is dat Geldige accounts (MITER ATT & CK T1078) blijft de Meest geëxploiteerde aanvalstechniekmet een echt betreffende 98% slagingspercentage. Dit betekent dat zodra aanvallers toegang krijgen tot geldige referenties, of door middel van Wachtwoord kraken of Eerste toegangsmakelaarsze kunnen snel door het netwerk van een organisatie gaan en vaak traditionele verdedigingen omzeilen.

Het gebruik van gecompromitteerde referenties is bijzonder effectief omdat het aanvallers in staat stelt werken onder de radarwaardoor het voor beveiligingsteams moeilijker wordt om kwaadaardige activiteiten te detecteren. Eenmaal binnen kunnen ze Toegang tot gevoelige gegevens,, Malware implementerenof Creëer nieuwe aanvalspadenallemaal terwijl ze naadloos opgaan met legitieme gebruikersactiviteit.

Hoe u uw verdediging kunt versterken tegen misbruik van geloofsbrieven en het kraken van het wachtwoord

Om te beschermen tegen steeds effectievere aanvallen, zouden organisaties moeten Implementeer sterker wachtwoordbeleid en afdwingen Complexiteitsvereistenterwijl het elimineren van verouderde hashing -algoritmen ten gunste van veilige alternatieven. Het is ook essentieel voor Multi-factor authenticatie (MFA) overnemen Voor alle gevoelige accounts, om ervoor te zorgen dat zelfs als referenties worden gecompromitteerd, aanvallers ze niet alleen kunnen gebruiken om toegang te krijgen tot het netwerk zonder een extra verificatiestap.

Regelmatig valideren Referentieverdelingen door gesimuleerde aanvallen is cruciaal voor het identificeren van kwetsbaarheden en ervoor zorgen dat uw bedieningselementen presteren zoals verwacht. Organisaties moeten ook Verbeter hun gedragsdetectiemogelijkheden om te vangen abnormale activiteiten Gebonden aan geloofsbrieven en laterale beweging.

Bovendien, monitoring en inspecteren Uitbound verkeer voor tekenen van Gegevens -exfiltratie en ervoor zorgen dat Gegevensverliespreventie (DLP) maatregelen zowel op hun plaats zijn als effectief werken, zijn cruciaal voor het beschermen van uw gevoelige informatie.

Het sluiten van de hiaten in referentie- en wachtwoordbeheer

De bevindingen in het Blue Report 2025 laten zien dat veel organisaties helaas nog steeds kwetsbaar zijn voor de stille dreiging van Wachtwoord kraken En gecompromitteerde accounts. En hoewel het versterken van de verdedigingsverdediging van de omtrek een prioriteit blijft, is het ook duidelijk dat dat Kernzwaktes liggen in referentiebeheer en interne controles. Het rapport benadrukte ook het feit dat Infostalers En ransomware -groepen gebruiken deze hiaten effectief.

Als u klaar bent om proactieve stappen te nemen Verharden uw beveiligingshouding,, Verminder uw blootstellingEn Geef prioriteit aan uw kritieke kwetsbaarhedende Blue Report 2025 Biedt onschatbare inzichten om u te laten zien waar u moet focussen. En op Picus -beveiligingwe zijn altijd blij om te praten over het helpen van uw organisatie om aan de specifieke beveiligingsbehoeften te voldoen …

Vergeet niet om uw exemplaar van het Blue Report 2025 te krijgen En neem vandaag proactieve stappen om uw beveiligingshouding te verbeteren.