Ongesproken TP-Link Archer-routers zijn het doelwit geworden van een nieuwe Botnet-campagne nagesynchroniseerd Ballista, volgens nieuwe bevindingen van het CATO CTRL-team.

“De BOTNet exploiteert een externe code-uitvoering (RCE) kwetsbaarheid in TP-Link Archer Routers (CVE-2023-1389) om zich automatisch via internet te verspreiden,” zei beveiligingsonderzoekers vanek Vardi en Matan Mittelman in een technisch rapport gedeeld met het Hacker News.

CVE-2023-1389 is een beveiligingsfout met hoge ernst die van invloed is op TP-Link Archer AX-21-routers die kunnen leiden tot commando-injectie, die vervolgens de weg kunnen effenen voor externe code-uitvoering.

Het vroegste bewijs van actieve exploitatie van de fout dateert uit april 2023, waarbij niet -geïdentificeerde dreigingsacteurs het gebruiken om Mirai Botnet -malware te laten vallen. Sindsdien is het ook misbruikt om andere malwarefamilies zoals Condi en AndroxGH0st te verspreiden.

Cato CTRL zei dat het de Ballista -campagne op 10 januari 2025 detecteerde. De meest recente uitbuitingspoging werd opgenomen op 17 februari.

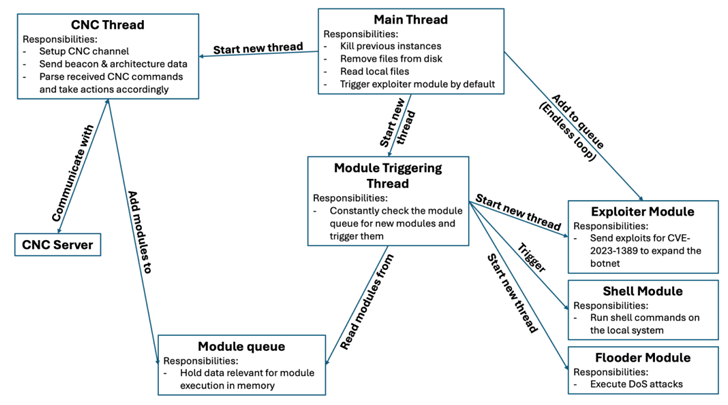

De aanvalsreeks omvat het gebruik van een malware -druppelaar, een shell -script (“dropbpb.sh”) dat is ontworpen om het hoofdbinaire systeem op het doelsysteem op te halen en uit te voeren voor verschillende systeemarchitecturen zoals MIPS, mipsel, armv5L, armv7l en x86_64.

Eenmaal uitgevoerd, stelt de malware een gecodeerd opdracht-en-control (C2) kanaal op poort 82 op om controle over het apparaat te nemen.

“Hierdoor kunnen het uitvoeren van shell-opdrachten verdere RCE- en Denial-of-Service (DOS) -aanvallen uitvoeren,” zeiden de onderzoekers. “Bovendien probeert de malware gevoelige bestanden op het lokale systeem te lezen.”

Sommige van de ondersteunde opdrachten worden hieronder vermeld –

- Floodaar, die een overstromingsaanval veroorzaakt

- Exploitant, die CVE-2023-1389 exploiteert

- Start, een optionele parameter die met de exploitant wordt gebruikt om de module te starten

- Sluit, die de functie Module stopt

- Shell, die een Linux Shell -opdracht op het lokale systeem uitvoert.

- Killall, die wordt gebruikt om de service te beëindigen

Bovendien is het in staat om eerdere instanties van zichzelf te beëindigen en zijn eigen aanwezigheid te wissen zodra de uitvoering begint. Het is ook ontworpen om zich naar andere routers te verspreiden door te proberen de fout te exploiteren.

Het gebruik van de C2 IP -adreslocatie (2.237.57 (.) 70) en de aanwezigheid van Italiaanse taalreeksen in de malwarebinaries suggereert de betrokkenheid van een onbekende Italiaanse dreigingsacteur, zei het Cybersecurity Company.

Dat gezegd hebbende, het lijkt erop dat de malware onder actieve ontwikkeling is, aangezien het IP-adres niet langer functioneel is en er een nieuwe variant van de druppelaar bestaat die Tor Network-domeinen gebruikt in plaats van een hard gecodeerd IP-adres.

Een zoekopdracht op aanvalsoppervlakbeheersplatform CENSYS onthult dat meer dan 6000 apparaten worden geïnfecteerd door Ballista. De infecties zijn geconcentreerd rond Brazilië, Polen, het Verenigd Koninkrijk, Bulgarije en Turkije.

Het botnet is gebleken dat het zich richt op productie-, medische/gezondheidszorg-, diensten- en technologieorganisaties in de Verenigde Staten, Australië, China en Mexico.

“Hoewel dit malware -monster overeenkomsten deelt met andere botnets, blijft het verschillend van veel gebruikte botnets zoals Mirai en Mozi,” zeiden de onderzoekers.