Een bedreigingsacteur met banden met China is in verband gebracht met een “multi-wave inbraak” gericht op een niet bij naam genoemd Azerbeidzjaans olie- en gasbedrijf tussen eind december 2025 en eind februari 2026, wat een uitbreiding van zijn doelwitten markeert.

De activiteit is door Bitdefender met matig tot hoog vertrouwen toegeschreven aan een hackgroep die bekend staat als Beroemde Mus (ook bekend als UAT-9244), dat een zekere mate van tactische overlap deelt met clusters die worden gevolgd onder de namen Earth Estries en Salt Typhoon.

De aanval maakt de weg vrij voor de inzet van twee verschillende achterdeurtjes in drie afzonderlijke golven: Deed RAT (ook bekend als Snappybee), een opvolger van ShadowPad die wordt gebruikt door meerdere Chinese spionagegroepen, en TernDoor, dat onlangs werd ontdekt bij aanvallen op de telecommunicatie-infrastructuur in Zuid-Amerika sinds 2024.

Het opmerkelijke aan de campagne is dat ondanks verschillende herstelpogingen herhaaldelijk gebruik werd gemaakt van hetzelfde kwetsbare Microsoft Exchange Server-toegangspunt, waarbij telkens backdoors werden verwisseld: Deed RAT op 25 december 2025, TernDoor eind januari/begin februari 2026 en een aangepaste Deed RAT eind februari 2026. Er wordt aangenomen dat de aanvallers de ProxyNotShell-keten hebben uitgebuit om initiële toegang te verkrijgen.

“Deze targeting breidt de bekende FamousSparrow-slachtofferkunde uit naar een regio waar de rol van Azerbeidzjan in de Europese energieveiligheid aanzienlijk is toegenomen na het verstrijken van de Russische gasdoorvoerovereenkomst in 2024 en de verstoringen in de Straat van Hormuz in 2026”, aldus het Roemeense cyberbeveiligingsbedrijf in een rapport gedeeld met The Hacker News.

“De inbraak illustreert dat actoren hetzelfde toegangspad zullen misbruiken en opnieuw zullen exploiteren totdat de oorspronkelijke kwetsbaarheid is hersteld, gecompromitteerde inloggegevens worden gerouleerd en het vermogen van de aanvaller om terug te keren volledig wordt verstoord.”

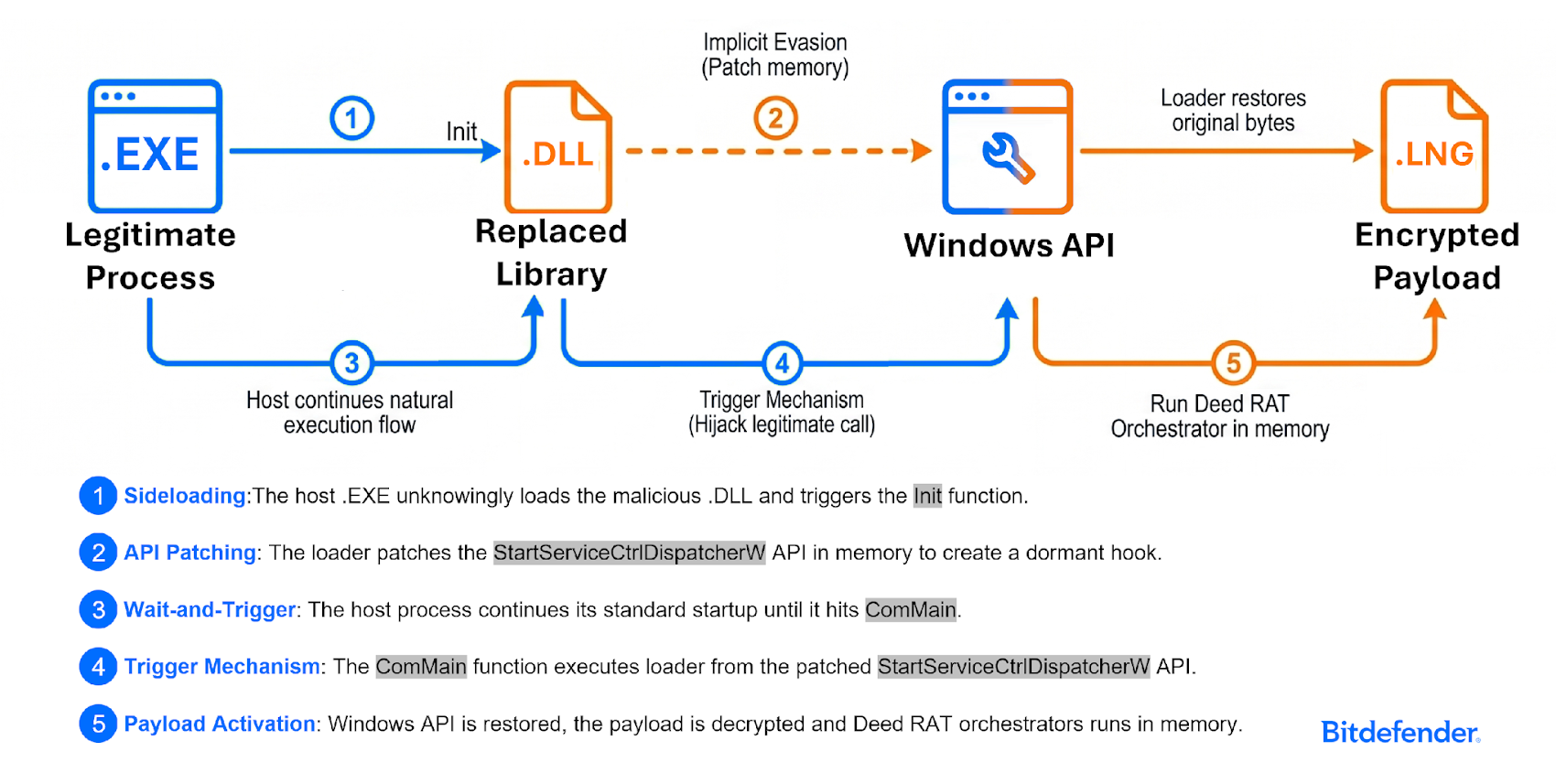

De aanvankelijke toegang zou zijn gevolgd door pogingen om webshells in te zetten om vaste voet aan de grond te krijgen, en uiteindelijk Deed RAT in te zetten met behulp van een geëvolueerde DLL side-loading-techniek die gebruikmaakt van het legitieme LogMeIn Hamachi-binaire bestand om een frauduleuze DLL te laden en te starten die verantwoordelijk is voor het uitvoeren van de belangrijkste payload.

“In tegenstelling tot het standaard side-loaden van DLL’s dat afhankelijk is van eenvoudige bestandsvervanging, overschrijft deze methode twee specifieke geëxporteerde functies binnen de kwaadaardige bibliotheek”, legt Bitdefender uit. “Dit creëert een tweetrapstrigger die de uitvoering van de Deed RAT-lader via de natuurlijke controlestroom van de hostapplicatie stuurt, waardoor de verdedigingsontwijkingsmogelijkheden van traditionele DLL-side-loading verder worden ontwikkeld.”

Er is ook gebleken dat de aanvallen zijdelingse bewegingen uitvoeren om hun toegang binnen het gecompromitteerde netwerk te verbreden en een redundante basis te creëren om veerkracht te garanderen in het geval dat de activiteit wordt gedetecteerd en verwijderd.

De tweede golf vond daarentegen bijna een maand na de eerste inbraak plaats, waarbij de tegenstander tevergeefs probeerde DLL-side-loading te gebruiken om TernDoor te laten vallen door middel van Mofu Loader, een shellcode-lader die eerder werd toegeschreven aan GroundPeony.

Het Azerbeidzjaanse bedrijf werd eind februari 2026 voor de derde keer het doelwit, toen de dreigingsactoren opnieuw probeerden een aangepaste versie van Deed RAT in te zetten, wat duidde op actieve inspanningen om zijn malwarearsenaal te verfijnen en te ontwikkelen. Dit artefact gebruikt “sentinelonepro (.)com” voor command-and-control (C2).

“Deze inbreuk moet niet worden gezien als een geïsoleerd compromis, maar als een aanhoudende en adaptieve operatie uitgevoerd door een actor die herhaaldelijk probeerde de toegang binnen de slachtofferomgeving te herwinnen en uit te breiden”, aldus Bitdefender. “Tijdens meerdere activiteitsgolven werd hetzelfde toegangspad opnieuw bekeken, werden nieuwe ladingen geïntroduceerd en werden extra steunpunten gevestigd, wat een hoge mate van doorzettingsvermogen en operationele discipline onderstreepte.”