Er is een malware -campagne waargenomen bij het leveren van een externe toegang Trojan (rat) genaamd Asyncrat door gebruik te maken van python -payloads en TryCloudFlare -tunnels.

“Asyncrat is een externe toegang Trojan (rat) die het async/wachtende patroon exploiteert voor efficiënte, asynchrone communicatie,” zei ForcePoint X-Labs-onderzoeker Jyotika Singh in een analyse.

“Het stelt aanvallers in staat om geïnfecteerde systemen heimelijk te beheersen, gegevens te exfiltreren en commando’s uit te voeren terwijl ze verborgen blijven – waardoor het een aanzienlijk cyberverd wordt,”.

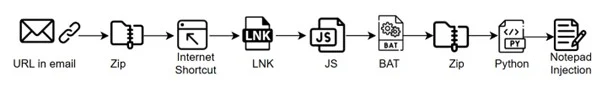

Het startpunt van de multi-fase aanvalsketen is een phishing-e-mail die een dropbox-URL bevat die bij het klikken een zip-archief downloadt.

Presenteer in het bestand is een internet -snelkoppel), dat dient als een leiding voor een Windows Shortcut (LNK) -bestand dat verantwoordelijk is voor het verder nemen van de infectie, terwijl een schijnbaar goedaardige lokken PDF -document wordt weergegeven aan de ontvanger van het bericht.

In het bijzonder wordt het LNK -bestand opgehaald door middel van een TryCloudFlare -URL ingebed in het URL -bestand. TryCloudFlare is een legitieme service die door CloudFlare wordt aangeboden voor het blootstellen van webservers aan internet zonder poorten te openen door een speciaal kanaal te maken (dat wil zeggen een subdomein op TryCloudFlare (.) Com) die verkeer naar de server proxeert.

Het LNK -bestand triggeert PowerShell van zijn deel om een JavaScript -code uit te voeren die op dezelfde locatie wordt gehost die op zijn beurt leidt tot een batchscript (BAT) dat een ander zip -archief kan downloaden. Het nieuw gedownloade ZIP -bestand bevat een python -payload die is ontworpen om verschillende malwarefamilies te lanceren en uit te voeren, zoals Asyncrat, Venom Rat en Xworm.

Het is vermeldenswaard dat vorig jaar een kleine variatie van dezelfde infectiescènes werd ontdekt die asyncrat, guloader, Purelogs Stealer, Remcos -rat, gifrat en Xworm propageert.

“Deze asyncrat -campagne heeft opnieuw aangetoond hoe hackers legitieme infrastructuren kunnen gebruiken zoals Dropbox URL’s en Trycloudflare in hun voordeel,” merkte Singh op. “Payloads worden gedownload via dropbox -URL’s en tijdelijke TrycloudFlare -tunnelinfrastructuur, waardoor ontvangers hun legitimiteit moeten geloven.”

De ontwikkeling komt te midden van een toename van phishing-campagnes met behulp van phishing-as-a-service (PHAAS) toolkits om accountovername-aanvallen uit te voeren door gebruikers te leiden naar nep-bestemmingspagina’s die de inlogpagina’s van vertrouwde platforms nadenken zoals Microsoft, Google, Apple en Github.

Sociale engineeringaanvallen die via e -mails worden uitgevoerd, zijn ook waargenomen met behulp van gecompromitteerde leveranciersaccounts om de Microsoft 365 -inloggegevens van gebruikers te oogsten, een indicatie dat dreigingsactoren profiteren van de onderling verbonden supply chain en de inherente vertrouwen om e -mailauthenticatiemechanismen te omzeilen.

Sommige van andere recent gedocumenteerde phishing -campagnes in de afgelopen weken zijn hieronder –

- Aanvallen gericht op organisaties in Latijns -Amerika die gebruik maken van officiële juridische documenten en bonnen om Sapphirerat te distribueren en uit te voeren

- Aanvallen die legitieme domeinen exploiteren, waaronder die van de overheidswebsites (“.gov”), om Microsoft 365 inloggegevens te hosten

- Aanvallen die zich voordoen als belastinginstanties en aanverwante financiële organisaties om zich te richten op gebruikers in Australië, Zwitserland, het VK en de VS om gebruikersreferenties vast te leggen, frauduleuze betalingen te doen en malware te distribueren zoals asyncrat, metastealer, gif rat, xworm

- Aanvallen die gebruikmaken van spoofed Microsoft Active Directory Federation Services (ADF’s) Loginpagina’s om inloggegevens en multi-factor authenticatie (MFA) codes te verzamelen voor follow-on financieel gemotiveerde e-mailaanvallen

- Aanvallen die CloudFlare -werknemers gebruiken (werknemers.dev) om generieke oogstpagina’s te organiseren die verschillende online services nabootsen

- Aanvallen gericht op Duitse organisaties met het Sliver -implantaat onder het mom van arbeidscontracten

- Aanvallen die gebruik maken van zero-width verbindinger en zachte koppeltekens (aka verlegen) tekens om enkele URL-beveiligingscontroles in phishing-e-mails te omzeilen

- Aanvallen die booby-gevangen URL’s verdelen die Scareware, mogelijk ongewenste programma’s (pups) en andere zwendelpagina’s leveren als onderdeel van een campagne genaamd ApateWeb

Recent onderzoek door Cloudsek heeft ook aangetoond dat het mogelijk is om de infrastructuur van Zendesk te exploiteren om phishing -aanvallen en beleggingscams te vergemakkelijken.

“Met Zendesk kan een gebruiker zich aanmelden voor een gratis proefperiode van zijn SaaS -platform, waardoor een subdomein kan worden misbruikt, kan worden misbruikt om een doelwit in te gaan,” zei het bedrijf, het toevoegen van aanvallers kan deze subdomeinen vervolgens gebruiken om phishing -e -mails te leveren door toe te voegen door toe te voegen door toe te voegen De e -mailadressen van de doelen als “gebruikers” naar de Zendesk -portal.

“Zendesk voert geen e -mailcontroles uit om gebruikers uit te nodigen. Wat betekent dat een willekeurig account als lid kan worden toegevoegd. PHIBISH -pagina’s kunnen worden verzonden, onder het mom van tickets die aan het e -mailadres zijn toegewezen.”