Cybersecurity-onderzoekers hebben details bekendgemaakt van een Advanced Persistent Threat (APT)-groep genaamd Zilveren Draak die sinds ten minste medio 2024 in verband wordt gebracht met cyberaanvallen gericht op entiteiten in Europa en Zuidoost-Azië.

“Silver Dragon verkrijgt zijn initiële toegang door openbare internetservers te exploiteren en door phishing-e-mails te bezorgen die kwaadaardige bijlagen bevatten”, aldus Check Point in een technisch rapport. “Om de persistentie te behouden kaapt de groep legitieme Windows-services, waardoor de malwareprocessen kunnen opgaan in de normale systeemactiviteit.”

Er wordt aangenomen dat Silver Dragon opereert binnen de APT41-paraplu. APT41 is het cryptoniem dat is toegewezen aan een productieve Chinese hackgroep die al in 2012 bekend staat om zijn aanvallen op de sectoren gezondheidszorg, telecommunicatie, hightech, onderwijs, reisdiensten en media voor cyberspionage. Er wordt ook aangenomen dat de groep zich bezighoudt met financieel gemotiveerde activiteiten die mogelijk buiten de controle van de staat vallen.

Het blijkt dat aanvallen van Silver Dragon voornamelijk overheidsinstanties uitkiezen, waarbij de tegenstander Cobalt Strike-bakens gebruikt voor persistentie op gecompromitteerde hosts. Het is ook bekend dat technieken als DNS-tunneling voor command-and-control (C2)-communicatie worden gebruikt om detectie te omzeilen.

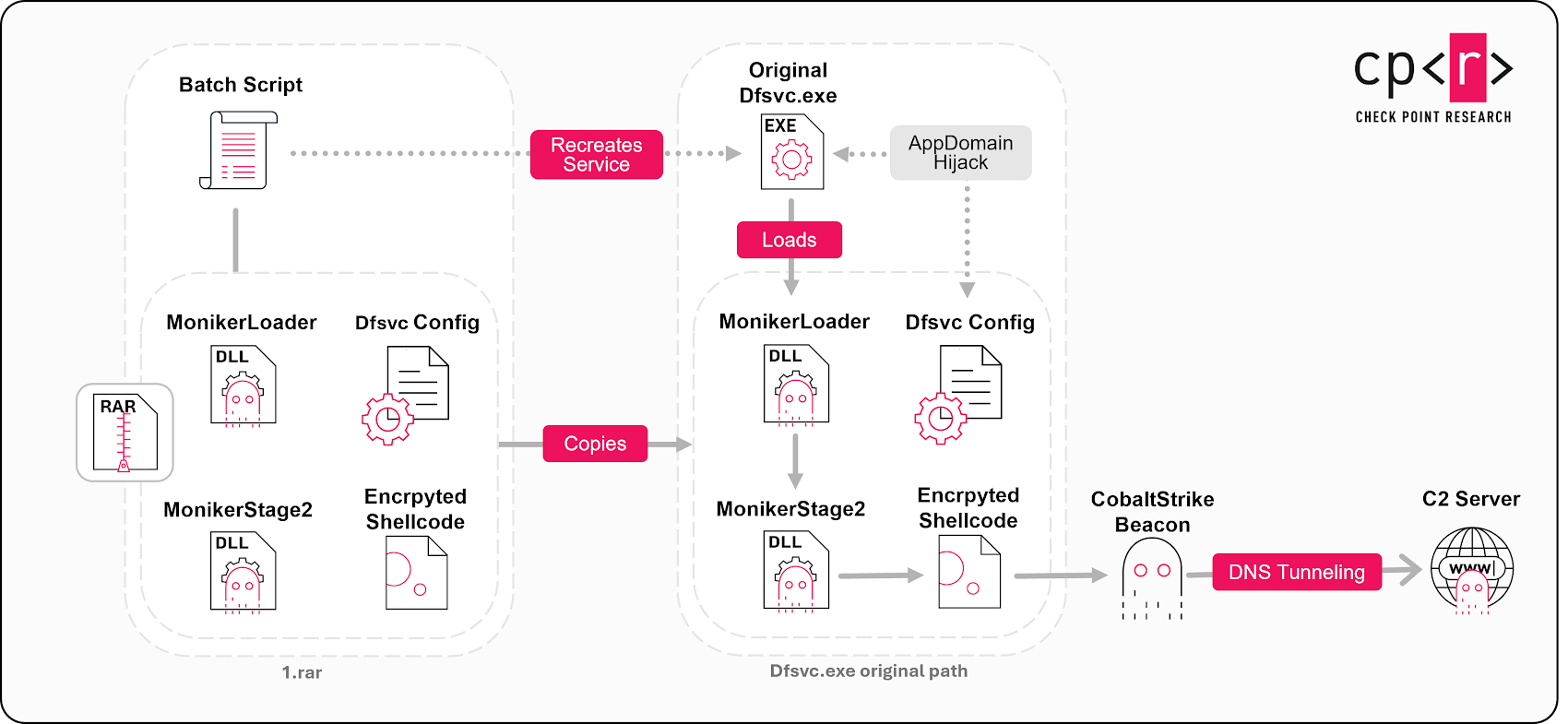

Check Point zei dat het drie verschillende infectieketens heeft geïdentificeerd die Cobalt Strike kunnen veroorzaken: AppDomain-kaping, service-DLL en op e-mail gebaseerde phishing.

“De eerste twee infectieketens, AppDomain-kaping en Service DLL, vertonen een duidelijke operationele overlap”, aldus het cyberbeveiligingsbedrijf. “Ze worden beide geleverd via gecomprimeerde archieven, wat erop wijst dat ze in post-exploitatiescenario’s kunnen worden gebruikt. In verschillende gevallen werden deze ketens ingezet na het compromitteren van publiekelijk blootgestelde kwetsbare servers.”

De twee ketens maken gebruik van een RAR-archief dat een batchscript bevat, waarbij de eerste keten dit gebruikt om MonikerLoader te plaatsen, een op .NET gebaseerde lader die verantwoordelijk is voor het ontsleutelen en uitvoeren van een tweede fase rechtstreeks in het geheugen. De tweede fase bootst op zijn beurt het gedrag van MonikerLoader na en fungeert als kanaal voor het laden van de laatste lading van het Cobalt Strike-baken.

Aan de andere kant gebruikt de service-DLL-keten een batchscript om een shellcode DLL-lader te leveren genaamd BamboLoader, die is geregistreerd als een Windows-service. Het is een zwaar versluierde C++-malware die wordt gebruikt voor het decoderen en decomprimeren van shellcode die op schijf is opgeslagen, en deze in een legitiem Windows-proces injecteert, zoals ’taskhost.exe’. Het binaire bestand dat moet worden geïnjecteerd, is configureerbaar binnen BamboLoader.

De derde infectieketen omvat een phishing-campagne die zich voornamelijk op Oezbekistan heeft gericht met kwaadaardige Windows-snelkoppelingen (LNK) als bijlagen. Het bewapende LNK-bestand is ontworpen om PowerShell-code te starten door middel van “cmd.exe”, wat leidt tot de extractie en uitvoering van payloads in de volgende fase. Dit omvat vier verschillende bestanden –

- Afleidingsdocument

- Legitiem uitvoerbaar bestand kwetsbaar voor side-loading van DLL (“GameHook.exe”)

- Schadelijke DLL oftewel BamboLoader (“graphics-hook-filter64.dll”)

- Gecodeerde Cobalt Strike-payload (“simhei.dat”)

Als onderdeel van deze campagne wordt het lokdocument aan het slachtoffer getoond, terwijl op de achtergrond de frauduleuze DLL wordt sideloaded via “GameHook.exe” om uiteindelijk Cobalt Strike te starten. De aanvallen worden ook gekenmerkt door de inzet van verschillende post-exploitatietools:

- ZilverSchermeen .NET-tool voor schermmonitoring die wordt gebruikt om periodieke schermafbeeldingen van gebruikersactiviteiten vast te leggen, inclusief nauwkeurige cursorpositionering.

- SSHcmdeen .NET-opdrachtregel-SSH-hulpprogramma dat de mogelijkheid biedt om opdrachten op afstand uit te voeren en bestanden over te dragen via SSH.

- Versnellingsdeureen .NET-backdoor die overeenkomsten vertoont met MonikerLoader en communiceert met zijn C2-infrastructuur via Google Drive.

Eenmaal uitgevoerd, authenticeert de achterdeur zich bij het door de aanvaller beheerde Google Drive-account en uploadt een hartslagbestand met basissysteeminformatie. Interessant is dat de achterdeur verschillende bestandsextensies gebruikt om de aard van de taak aan te geven die op de geïnfecteerde host moet worden uitgevoerd. De resultaten van de taakuitvoering worden vastgelegd en geüpload naar Drive.

- *.pngom hartslagbestanden te verzenden.

- *.pdfom opdrachten te ontvangen en uit te voeren, geeft u de inhoud van een map weer, maakt u een nieuwe map en verwijdert u alle bestanden in een opgegeven map. De resultaten van de bewerking worden in de vorm van een *.db-bestand naar de server verzonden.

- *.taxiom opdrachten te ontvangen en uit te voeren om hostinformatie en een lijst met actieve processen te verzamelen, bestanden en mappen op te sommen, opdrachten uit te voeren via “cmd.exe” of geplande taken, bestanden te uploaden naar Google Drive en de implantatie te beëindigen. De uitvoeringsstatus wordt geüpload als een .bak-bestand.

- *.rarom ladingen te ontvangen en uit te voeren. Als het RAR-bestand de naam “wiatrace.bak” heeft, behandelt de achterdeur het als een zelfupdatepakket. De resultaten worden geüpload als .bak-bestanden.

- *.7zom plug-ins in het geheugen te ontvangen en uit te voeren. De resultaten worden geüpload als .bak-bestanden.

De koppelingen van Silver Dragon met APT41 komen voort uit overlappingen met post-exploitatie-installatiescripts die eerder aan laatstgenoemde werden toegeschreven en het feit dat het decoderingsmechanisme dat door BamboLoader wordt gebruikt, is waargenomen in shellcode-laders die verband houden met China-nexus APT-activiteit.

“De groep evolueert voortdurend zijn tools en technieken, waarbij nieuwe mogelijkheden actief worden getest en geïmplementeerd in verschillende campagnes”, aldus Check Point. “Het gebruik van diverse exploits van kwetsbaarheden, aangepaste laders en geavanceerde, op bestanden gebaseerde C2-communicatie weerspiegelt een goed uitgeruste en aanpasbare bedreigingsgroep.”