Een Chinese nexus-dreigingsacteur, bekend als APT24 Er is waargenomen dat het gebruik van een voorheen ongedocumenteerde malware genaamd BADAUDIO om persistente toegang op afstand tot gecompromitteerde netwerken tot stand te brengen, als onderdeel van een bijna drie jaar durende campagne.

“Terwijl eerdere operaties afhankelijk waren van brede strategische webcompromissen om legitieme websites in gevaar te brengen, is APT24 recentelijk overgestapt op het gebruik van meer geavanceerde vectoren die zich richten op organisaties in Taiwan”, aldus Google Threat Intelligence Group (GTIG)-onderzoekers Harsh Parashar, Tierra Duncan en Dan Perez.

“Dit omvat het herhaaldelijk compromitteren van een regionaal digitaal marketingbedrijf om supply chain-aanvallen uit te voeren en het gebruik van gerichte phishing-campagnes.”

APT24, ook wel Pitty Tiger genoemd, is de bijnaam die is toegewezen aan een vermoedelijke Chinese hackgroep die zich heeft gericht op de sectoren overheid, gezondheidszorg, bouw en techniek, mijnbouw, non-profitorganisaties en telecommunicatie in de VS en Taiwan.

Volgens een rapport uit juli 2014 van FireEye wordt aangenomen dat de tegenstander al in 2008 actief was, waarbij de aanvallen gebruikmaken van phishing-e-mails om ontvangers te misleiden om Microsoft Office-documenten te openen, die op hun beurt bekende beveiligingsfouten in de software misbruiken (bijvoorbeeld CVE-2012-0158 en CVE-2014-1761) om systemen met malware te infecteren.

Enkele van de malwarefamilies die verband houden met APT24 zijn CT RAT, een variant van Enfal/Lurid Downloader genaamd MM RAT (ook bekend als Goldsun-B), en varianten van Gh0st RAT bekend als Paladin RAT en Leo RAT. Een andere opmerkelijke malware die door de bedreigingsacteur wordt gebruikt, is een achterdeur genaamd Taidoor (ook bekend als Roudan).

Er wordt aangenomen dat APT24 nauw verwant is aan een andere groep voor geavanceerde persistente dreigingen (APT), genaamd Earth Aughisky, die ook Taidoor in zijn campagnes heeft ingezet en gebruik heeft gemaakt van infrastructuur die eerder aan APT24 werd toegeschreven als onderdeel van aanvallen waarbij een andere achterdeur werd verspreid, genaamd Specas.

Beide malwaresoorten zijn, volgens een rapport van Trend Micro uit oktober 2022, ontworpen om proxy-instellingen te lezen uit een specifiek bestand “%systemroot%\system32\sprxx.dll.”

Uit de laatste bevindingen van GTIG blijkt dat de BADAUDIO-campagne sinds november 2022 aan de gang is, waarbij de aanvallers watergaten, compromissen in de toeleveringsketen en spear-phishing gebruiken als initiële toegangsvectoren.

BADAUDIO is een zeer onduidelijke malware geschreven in C++. Het maakt gebruik van control flow flattening om reverse engineering tegen te gaan en fungeert als een eerste fase downloader die in staat is een AES-gecodeerde payload te downloaden, decoderen en uit te voeren vanaf een hardgecodeerde command and control (C2)-server. Het werkt door basissysteeminformatie te verzamelen en naar de server te exfiltreren, die reageert met de payload die op de host moet worden uitgevoerd. In één geval was het een Cobalt Strike Beacon.

“BADAUDIO manifesteert zich doorgaans als een kwaadaardige Dynamic Link Library (DLL) die gebruik maakt van DLL Search Order Hijacking (MITRE ATT&CK T1574.001) voor uitvoering via legitieme applicaties”, aldus GTIG. “Recent waargenomen varianten duiden op een verfijnde uitvoeringsketen: gecodeerde archieven die BADAUDIO DLL’s bevatten, samen met VBS-, BAT- en LNK-bestanden.”

Van november 2022 tot ten minste begin september 2025 heeft APT24 naar schatting meer dan 20 legitieme websites gecompromitteerd door kwaadaardige JavaScript-code te injecteren om specifiek bezoekers uit macOS, iOS en Android uit te sluiten, een unieke browservingerafdruk te genereren met behulp van de FingerprintJS-bibliotheek, en hen een nep-pop-up te bieden waarin ze worden aangespoord BADAUDIO te downloaden onder het mom van een Google Chrome-update.

Vervolgens heeft de hackgroep in juli 2024 inbreuk gemaakt op een regionaal digitaal marketingbedrijf in Taiwan om een supply chain-aanval te orkestreren door het kwaadaardige JavaScript te injecteren in een veelgebruikte JavaScript-bibliotheek die het bedrijf verspreidde, waardoor het feitelijk meer dan 1.000 domeinen kon kapen.

Het gewijzigde script van derden is geconfigureerd om contact op te nemen met een getypt domein dat zich voordoet als een legitiem Content Delivery Network (CDN) en het door de aanvaller bestuurde JavaScript op te halen om een vingerafdruk van de machine te maken en vervolgens de pop-up weer te geven om BADAUDIO te downloaden na validatie.

“Het compromis in juni 2025 maakte aanvankelijk gebruik van voorwaardelijk laden van scripts op basis van een unieke web-ID (de specifieke domeinnaam) gerelateerd aan de website met behulp van de gecompromitteerde scripts van derden”, aldus Google. “Dit duidt op gerichte targeting, waarbij het strategische webcompromis (MITRE ATT&CK T1189) wordt beperkt tot één enkel domein.”

“In augustus werden de voorwaarden echter gedurende een periode van tien dagen tijdelijk opgeheven, waardoor alle 1.000 domeinen die de scripts gebruikten gecompromitteerd konden worden voordat de oorspronkelijke beperking opnieuw werd opgelegd.”

Er is ook waargenomen dat APT24 sinds augustus 2024 gerichte phishing-aanvallen uitvoert, waarbij gebruik wordt gemaakt van lokmiddelen die verband houden met een dierenreddingsorganisatie om ontvangers te misleiden om te reageren en uiteindelijk BADAUDIO af te leveren via gecodeerde archieven die worden gehost op Google Drive en Microsoft OneDrive. Deze berichten zijn voorzien van trackingpixels om te bevestigen of de e-mails door de doelwitten zijn geopend en hun inspanningen daarop af te stemmen.

“Het gebruik van geavanceerde technieken zoals compromissen in de toeleveringsketen, gelaagde social engineering en het misbruik van legitieme clouddiensten demonstreert het vermogen van de actor tot aanhoudende en adaptieve spionage”, aldus Google.

China-Nexus APT Group richt zich op Zuidoost-Azië

De onthulling komt op het moment dat CyberArmor een aanhoudende spionagecampagne uiteenzette, georkestreerd door een vermoedelijke Chinese nexus-bedreigingsacteur tegen de regering, de media en de nieuwssector in Laos, Cambodja, Singapore, de Filippijnen en Indonesië. De activiteit heeft de codenaam gekregen Herfst Draak.

De aanvalsketen begint met een RAR-archief dat waarschijnlijk als bijlage in spear-phishing-berichten wordt verzonden en dat, wanneer het wordt uitgepakt, misbruik maakt van een WinRAR-beveiligingsfout (CVE-2025-8088, CVSS-score: 8,8) om een batchscript (“Windows Defender Definition Update.cmd”) te starten dat persistentie instelt om ervoor te zorgen dat de malware automatisch wordt gestart wanneer de gebruiker de volgende keer inlogt op het systeem.

Het downloadt ook een tweede RAR-archief dat wordt gehost op Dropbox via PowerShell. Het RAR-archief bevat twee bestanden: een legitiem uitvoerbaar bestand (“obs-browser-page.exe”) en een kwaadaardige DLL (“libcef.dll”). Het batchscript voert vervolgens het binaire bestand uit om de DLL te sideloaden, die vervolgens via Telegram communiceert met de bedreigingsactor om opdrachten op te halen (“shell”), schermafbeeldingen vast te leggen (“screenshot”) en extra payloads te plaatsen (“upload”).

“De botcontroller (bedreigingsacteur) gebruikt deze drie commando’s om informatie te verzamelen en de computer van het slachtoffer te verkennen en derde fase malware te implementeren”, aldus beveiligingsonderzoekers Nguyen Nguyen en BartBlaze. “Dit ontwerp zorgt ervoor dat de controller onopvallend blijft en detectie ontwijkt.”

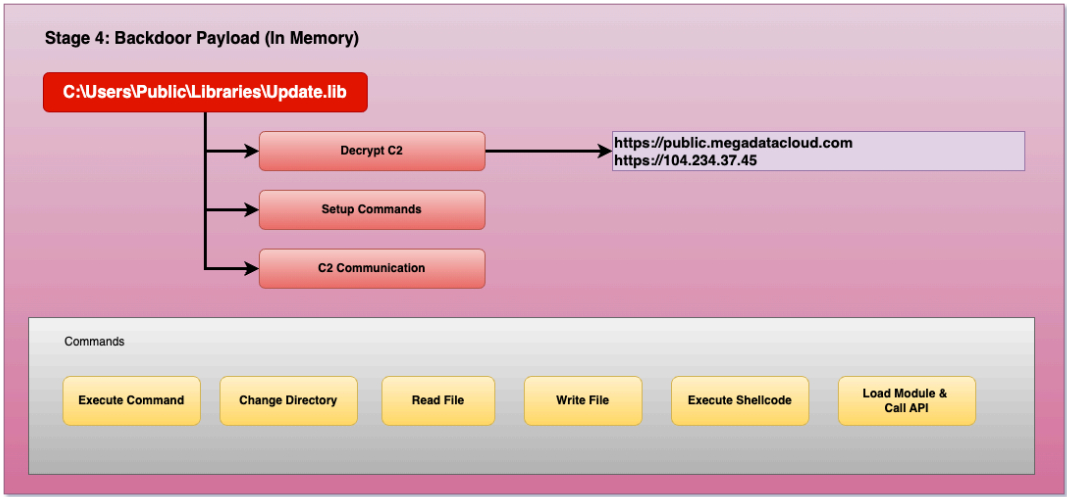

De derde fase omvat opnieuw het gebruik van DLL side-loading om een frauduleuze DLL (“CRClient.dll”) te starten met behulp van een echt binair bestand (“Creative Cloud Helper.exe”), dat vervolgens de shellcode decodeert en uitvoert die verantwoordelijk is voor het laden en uitvoeren van de uiteindelijke payload, een lichtgewicht implantaat geschreven in C++ dat kan communiceren met een externe server (“public.megadatacloud(.)com”) en acht verschillende opdrachten ondersteunt –

- 65, om een gespecificeerde opdracht uit te voeren met behulp van “cmd.exe”, het resultaat te verzamelen en het terug naar de C2-server te exfiltreren

- 66, om een DLL te laden en uit te voeren

- 67, om shellcode uit te voeren

- 68, om de configuratie bij te werken

- 70, om een door de operator geleverd bestand te lezen

- 71, om een bestand te openen en de door de operator geleverde inhoud te schrijven

- 72, om de huidige map op te halen/in te stellen

- 73, om een willekeurig interval te slapen en zichzelf te beëindigen

Hoewel de activiteit niet gebonden is aan een specifieke dreigingsactoren of -groep, is het mogelijk het werk van een China-nexusgroep die over intermediaire operationele capaciteiten beschikt. Deze beoordeling is gebaseerd op de voortdurende aanvallen van de tegenstander op landen rond de Zuid-Chinese Zee.

“De aanvalscampagne is doelgericht”, aldus de onderzoekers. “Tijdens onze analyse hebben we regelmatig gezien dat de volgende fasen worden gehost achter Cloudflare, waarbij geografische beperkingen zijn ingeschakeld, evenals andere beperkingen, zoals het alleen toestaan van specifieke HTTP User Agents.”