De aan China gelinkte bedreigingsacteur, bekend als MirrorFace, wordt sinds juni 2024 toegeschreven aan een nieuwe spearphishing-campagne die zich voornamelijk richt op individuen en organisaties in Japan.

Het doel van de campagne is om achterdeurtjes te creëren die bekend staan als NOOPDOOR (ook bekend als HiddenFace) en ANEL (ook bekend als UPPERCUT), aldus Trend Micro in een technische analyse.

“Een interessant aspect van deze campagne is de comeback van een achterdeur genaamd ANEL, die tot ongeveer 2018 door APT10 werd gebruikt in campagnes die zich op Japan richtten en sindsdien niet meer werd waargenomen”, aldus veiligheidsonderzoeker Hara Hiroaki.

Het is vermeldenswaard dat MirrorFace’s gebruik van ANEL vorige maand ook door ESET werd gedocumenteerd als onderdeel van een cyberaanval gericht op een diplomatieke organisatie in de Europese Unie met behulp van kunstaas gerelateerd aan de Wereldtentoonstelling.

MirrorFace, ook bekend als Earth Kasha, is de naam die wordt gegeven aan een Chinese dreigingsacteur die bekend staat om zijn aanhoudende aanvallen op Japanse entiteiten. Het wordt beoordeeld als een subcluster binnen APT10.

De nieuwste campagne wijkt af van de inbraken van de hackgroep die in 2023 werden waargenomen en die voornamelijk probeerden beveiligingsfouten in edge-apparaten van Array Networks en Fortinet te misbruiken voor initiële toegang.

De overstap naar spearphishing-e-mailberichten is volgens Trend Micro opzettelijk en een beslissing die wordt ingegeven door het feit dat de aanvallen zijn ontworpen om individuen te onderscheiden in plaats van bedrijven.

“Bovendien suggereert een analyse van de slachtofferprofielen en de namen van de verspreide lokbestanden dat de tegenstanders vooral geïnteresseerd zijn in onderwerpen die verband houden met de Japanse nationale veiligheid en internationale betrekkingen,” merkte Hiroaki op.

De digitale berichten, verzonden vanaf gratis e-mailaccounts of gecompromitteerde accounts, bevatten een link naar Microsoft OneDrive. Ze zijn bedoeld om ontvangers ertoe te verleiden een ZIP-archief met boobytraps te downloaden, met behulp van thema’s die verband houden met interviewverzoeken en de economische veiligheid van Japan vanuit het perspectief van de huidige betrekkingen tussen de VS en China.

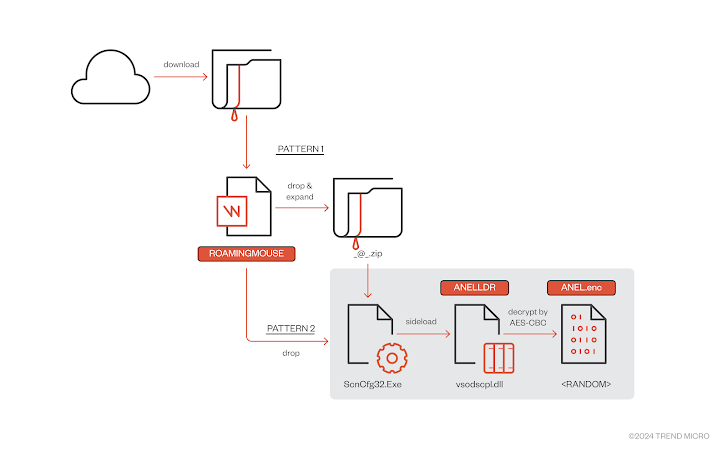

Trend Micro zei dat de inhoud van het ZIP-archief varieert afhankelijk van de doelen, en voegde eraan toe dat het drie verschillende infectievectoren blootlegde die zijn gebruikt om een kwaadaardige dropper genaamd ROAMINGMOUSE af te leveren –

- Een Word-document met macro’s

- Een Windows-snelkoppelingsbestand dat een zelfuitpakkend archief (SFX) uitvoert, dat vervolgens een sjabloondocument met macro’s laadt

- Een Windows-snelkoppelingsbestand dat PowerShell uitvoert en verantwoordelijk is voor het neerzetten van een ingesloten kabinetsarchief, dat vervolgens een sjabloondocument met macro’s laadt

Het macro-enabled document, ROAMINGMOUSE, fungeert als een dropper voor componenten die verband houden met ANEL en lanceert uiteindelijk de achterdeur, terwijl het tegelijkertijd ontwijkingstechnieken bevat die deze verbergen voor beveiligingsprogramma’s en detectie uitdagend maken.

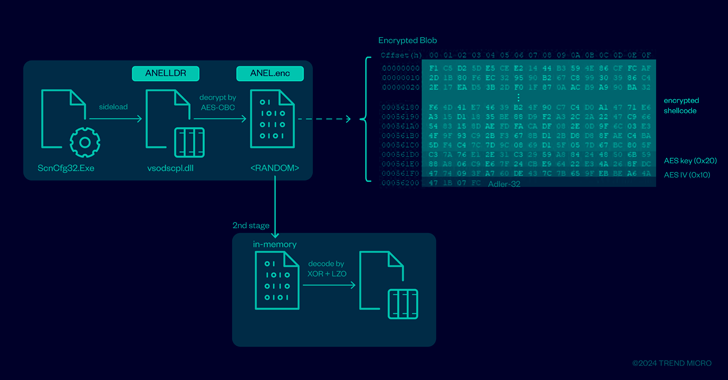

Een van de modules die via de dropper worden ingezet, is ANELLDR, een lader die is ontworpen om ANEL in het geheugen uit te voeren. Het wordt gelanceerd met behulp van een bekende methode genaamd DLL side-loading, waarna het decodeert en de achterdeur in de laatste fase uitvoert.

ANEL, een 32-bits HTTP-gebaseerd implantaat, werd tussen 2017 en 2018 actief ontwikkeld als een manier om schermafbeeldingen te maken, bestanden te uploaden/downloaden, uitvoerbare bestanden te laden en opdrachten uit te voeren via cmd.exe. De campagne van 2024 maakt gebruik van een bijgewerkte versie die een nieuwe opdracht introduceert om een specifiek programma met verhoogde rechten uit te voeren.

Bovendien maken de aanvalsketens gebruik van de achterdeur om informatie uit de geïnfecteerde omgevingen te verzamelen en NOOPDOOR selectief in te zetten tegen doelen van bijzonder belang.

“Veel van de doelwitten zijn individuen, zoals onderzoekers, die mogelijk verschillende niveaus van beveiligingsmaatregelen hebben getroffen in vergelijking met bedrijfsorganisaties, waardoor deze aanvallen moeilijker te detecteren zijn”, zei Hiroaki. “Het is essentieel om elementaire tegenmaatregelen te handhaven, zoals het vermijden van het openen van bestanden die bij verdachte e-mails zijn gevoegd.”