Cybersecurity-onderzoekers vestigen de aandacht op een nieuwe campagne die legitieme generatieve kunstmatige intelligentie (AI) gebruikt, gebouwde website-tools zoals Deepsite AI en Blackbox AI om replica phishing-pagina’s te creëren die Braziliaanse overheidsinstanties aanpassen als onderdeel van een financieel gemotiveerde campagne.

De activiteit omvat het creëren van Lookalike -sites die het Braziliaanse ministerie van Verkeer en het ministerie van Onderwijs imiteren, die vervolgens niet verwerkende gebruikers misleiden om ongerechtvaardigde betalingen te doen via het PIX -betalingssysteem van het land, zei ZScaler Threatlabz.

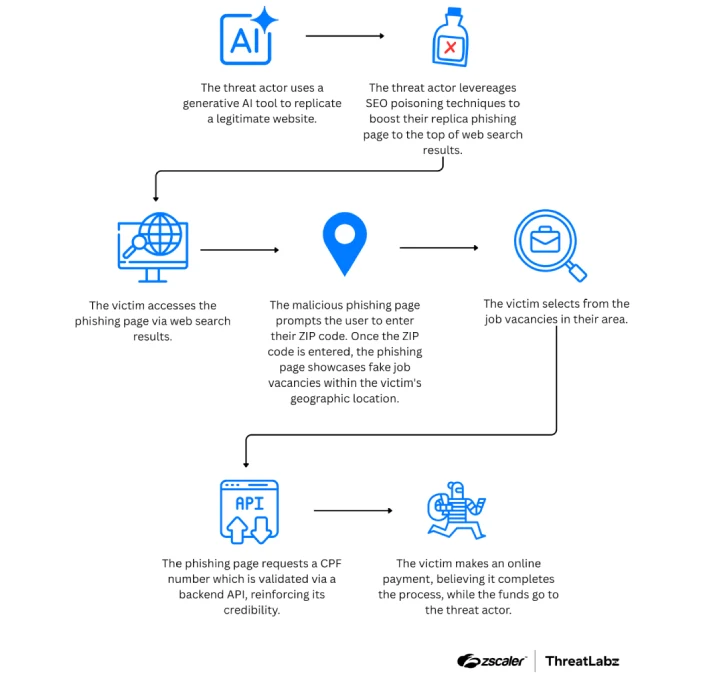

Deze frauduleuze sites worden kunstmatig gestimuleerd met behulp van zoekmotoroptimalisatie (SEO) vergiftigingstechnieken om hun zichtbaarheid te verbeteren, waardoor de kans op succes van de aanval wordt vergroot.

“Broncode-analyse onthult handtekeningen van generatieve AI-tools, zoals overdreven verklarende opmerkingen die bedoeld zijn om ontwikkelaars te begeleiden, niet-functionele elementen die doorgaans zouden werken op een authentieke website, en trends zoals staartwindcss-styling, die anders is dan de traditionele phishing-kits die door bedreigingsactoren worden gebruikt,” ZSCALER’s Jagadeeswar RamanuKolanu, Kartik Dixit, en Yesenia Barajas, zei.

Het einddoel van de aanvallen is om nep-vormen te bedienen die gevoelige persoonlijke informatie verzamelen, waaronder Cadastro de Pessoas Físicas (CPF) -nummers, Braziliaanse belastingbetaler identificatienummers, residentiële adressen en hen overtuigen om een eenmalige betaling te doen van 87.40 reals ($ 16) aan de dreigingsactoren via PIX onder de beweerde te voltooien.

Om de legitimiteit van de campagne verder te vergroten, zijn de phishing -pagina’s zodanig ontworpen dat ze gebruikmaken van een geënsceneerde gegevensverzameling door geleidelijk aanvullende informatie van het slachtoffer te vragen, waarbij het gedrag van de authentieke websites wordt weerspiegeld. De verzamelde CPF -nummers worden ook gevalideerd op de backend door middel van een API gecreëerd door de dreigingsacteur.

“Het API -domein dat tijdens de analyse is geïdentificeerd, is geregistreerd door de dreigingsacteur,” zei ZScaler. “De API haalt gegevens op die zijn gekoppeld aan het CPF -nummer en vult de phishing -pagina automatisch op met informatie die is gekoppeld aan de CPF.”

Dat gezegd hebbende, merkte het bedrijf op dat het mogelijk is dat de aanvallers mogelijk CPF -nummers en gebruikersgegevens hebben verkregen via datalekken of door gebruik te maken van publiekelijk blootgestelde API’s met een authenticatietoets en vervolgens de informatie gebruikte om de geloofwaardigheid van hun phishing -pogingen te vergroten.

“Hoewel deze phishing -campagnes momenteel relatief kleine hoeveelheden geld van slachtoffers stelen, kunnen soortgelijke aanvallen worden gebruikt om veel meer schade te veroorzaken,” merkte Zscaler op.

Massamailing -campagne distribueert Efimer Trojan om crypto te stelen

Brazilië is ook de focus geworden van een MALSPAM -campagne die advocaten van een groot bedrijf voorlegt om een kwaadaardig script te leveren genaamd Efimer en de cryptocurrency van een slachtoffer steelt. Het Russische cybersecuritybedrijf Kaspersky zei dat het de massamailcampagne in juni 2025 detecteerde, met vroege iteratie van de malware dating helemaal terug tot oktober 2024 en zich verspreidde via geïnfecteerde WordPress -websites.

“Deze e -mails beweerden ten onrechte dat de domeinnaam van de ontvanger werd geschonden over de rechten van de afzender,” zeiden onderzoekers Vladimir Gursky en Artem Ushkov. “Dit script bevat ook extra functionaliteit die aanvallers helpt het verder te verspreiden door WordPress -sites in gevaar te brengen en daar kwaadaardige bestanden te hosten, onder andere technieken.”

Efimer, naast het verspreiden via gecompromitteerde WordPress-sites en e-mail, maakt gebruik van kwaadaardige torrents als distributievector, terwijl hij via het TOR-netwerk communiceert met zijn command-and-control (C2) -server. Bovendien kan de malware zijn mogelijkheden uitbreiden met extra scripts die brute-force wachtwoorden voor WordPress-sites kunnen en e-mailadressen van opgegeven websites voor toekomstige e-mailcampagnes kunnen oogsten.

“Het script ontvangt domeinen (van de C2 -server) en herhaalt door elk om hyperlinks en e -mailadressen op de websitepagina’s te vinden,” zei Kaspersky, en merkte op dat het ook dient als een spammodule die is ontworpen om contactformulieren op te vullen op doelwebsites.

In de aanvalsketen gedocumenteerd door Kaspersky, zijn de e-mails aangebracht met zip-archieven met een ander wachtwoordbeveiligd archief en een leeg bestand met een naam die het wachtwoord opgeeft om het te openen. Aanwezig in het tweede ZIP -bestand is een kwaadaardig Windows -scriptbestand (WSF) dat, wanneer gestart, de machine infecteert met EFIMER.

Tegelijkertijd wordt het slachtoffer een foutmelding weergegeven waarin staat dat het document niet op het apparaat kan worden geopend als een afleidingsmechanisme. In werkelijkheid slaat het WSF -script twee andere bestanden op, “Controller.js” (de Trojan -component) en “Controller.xml”, en maakt een geplande taak op de host met behulp van configuratie geëxtraheerd uit “Controller.xml.”

De “Controller.js” is een Clipper -malware die is ontworpen om cryptocurrency -portemonnee te vervangen, de gebruikerskopieën aan hun klembord adresseert met het portemonnee -adres onder controle van de aanvaller. Het kan ook screenshots vastleggen en extra payloads uitvoeren die van de C2 -server zijn ontvangen door het TOR -netwerk te verbinden na het installeren van een TOR -proxy -client op de geïnfecteerde computer.

Kaspersky zei dat het ook een tweede versie van EFIMER ontdekte die, samen met Clipper-functies, ook anti-VM-functies en scans webbrowsers zoals Google Chrome en Brave bevat voor cryptocurrency-portemonnee-extensies gerelateerd aan atoom, electrum en exodus, onder andere en de resultaten van de zoekopdracht naar de C2-server.

De campagne zal naar schatting 5.015 gebruikers hebben getroffen, op basis van de telemetrie, met een meerderheid van de infecties geconcentreerd in Brazilië, India, Spanje, Rusland, Italië, Duitsland, het VK, Canada, Frankrijk en Portugal.

“Hoewel het primaire doel is om cryptocurrency -portefeuilles te stelen en te ruilen, kan het ook gebruik maken van extra scripts om WordPress -sites te compromitteren en spam te verspreiden,” zeiden de onderzoekers. “Hierdoor kan het een complete kwaadaardige infrastructuur vaststellen en zich verspreiden naar nieuwe apparaten.”

“Een ander interessant kenmerk van deze Trojan is zijn poging om zich te verspreiden bij zowel individuele gebruikers als bedrijfsomgevingen. In het eerste geval gebruiken aanvallers Torrent -bestanden als aas, naar verluidt om populaire films te downloaden; in de andere sturen ze claims over het vermeende ongeautoriseerde gebruik van woorden of zinnen die zijn geregistreerd door een ander bedrijf.”