U bent waarschijnlijk bekend met de term ‘kritieke activa’.

Dit zijn de technologiemiddelen binnen de IT-infrastructuur van uw bedrijf die essentieel zijn voor het functioneren van uw organisatie. Als er iets gebeurt met deze assets, zoals applicatieservers, databases of geprivilegieerde identiteiten, kunnen de gevolgen voor uw beveiligingspositie ernstig zijn.

Maar wordt elk technologiemiddel als een cruciaal bezit beschouwd?

Wordt bovendien elk technologiemiddel beschouwd als een bedrijf-kritisch bezit?

Hoeveel weten we eigenlijk over de risico's voor onze samenleving? bedrijf-kritische activa?

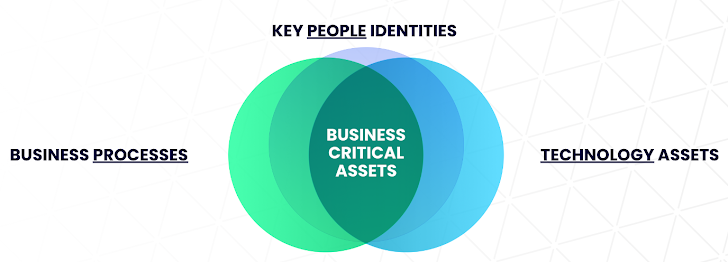

Bedrijfskritische activa zijn de onderliggende technologische activa van uw bedrijf in het algemeen – en we weten allemaal dat technologie slechts een van de drie essentiële pijlers is die nodig zijn voor een succesvolle bedrijfsvoering. Om een volledig cyberbeveiligingsbeheer te hebben, moeten organisaties rekening houden met: 1) Technologie, 2) Bedrijfsprocessen en 3) Sleutelmensen. Wanneer deze drie pijlers samenkomen, kunnen organisaties inzicht krijgen in hun bedrijfskritische activa – of de activa die essentieel zijn voor de succesvolle bedrijfsvoering van uw bedrijf.

Het belang van focus op bedrijfskritische activa

Tegenwoordig weet iedereen dat het niet mogelijk is om alles op te lossen.

Er zijn simpelweg te veel problemen die moeten worden opgelost – van CVE's tot verkeerde configuraties, tot overdreven toegeeflijke identiteiten, en nog veel meer. In deze situatie zijn organisaties niet in staat de vraag te beantwoorden: “Waar moeten we onze inspanningen eerst op richten?” En zonder een duidelijk pad om eerst op te lossen wat het belangrijkst is, kiezen veel organisaties voor wat ik een ‘cybersecurity spray ‘n bid’-aanpak noem – zonder te weten wat er echt toe doet, of wat de echte zakelijke impact is. Ze proberen het allemaal op te lossen, wat leidt tot verspilling van tijd, moeite en middelen. (Als je meer wilt weten over de pure onmogelijkheid om alles op te lossen, raden we je aan ons recente rapport, The State of Exposure Management 2024, te lezen. Als we naar 40 miljoen blootstellingen kijken, wordt benadrukt hoe complex het beheer van blootstellingen is, complexer dan ooit.)

Download het rapport en ontdek:

- Belangrijkste bevindingen over de soorten blootstellingen waardoor organisaties het grootste risico lopen op inbreuken.

- De status van aanvalspaden tussen lokale en cloudnetwerken.

- Top aanvalstechnieken gezien in 2023.

- Hoe u zich kunt concentreren op wat het belangrijkst is, en hoe u de blootstellingsrisico's met grote impact op uw kritieke activa kunt verhelpen.

Gelukkig heeft Gartner onlangs een nieuw raamwerk gepubliceerd, het Continuous Threat Exposure Management (CTEM), raamwerk dat ons kan helpen te zien waar en hoe we onze inspanningen moeten prioriteren met de volgende verklaring: ‘CISO’s moeten het volgende overwegen: wat zijn de meest kritische en blootgestelde IT-systemen … in relatie tot bedrijfsprocessen.” Lees er meer over in Gartner's 2024 Strategic Roadmap for Managing Threat Exposure, door Pete Shoard). Daarom is het essentieel om je te concentreren op zaken die een impact hebben op het bedrijfsleven. Het helpt organisaties effectiever en efficiënter te worden en zorgt voor een beter gebruik van middelen en inspanningen.

Nog een enorm voordeel, dat misschien nog belangrijker is dan het vorige voordeel? Het zorgt ervoor dat beveiligingsmensen op één lijn komen met de kwesties die het senior leiderschap van uw bedrijf het meest aangaan. Dit leidt tot betere communicatie en afstemming op uw bedrijfsdoelstellingen, waardoor wordt aangetoond dat cyberbeveiliging veel meer inhoudt dan alleen het beschermen van de digitale voetafdruk van de organisatie en in plaats daarvan een echte zakelijke katalysator is. Het zorgt ervoor dat u de technologische activa die ten grondslag liggen aan uw belangrijkste bedrijfsprocessen afdekt en beschermt en garandeert een continue risicoreductie met een sterke ROI, gerelateerd aan uw bedrijfskritische activa. Voor meer informatie over hoe u effectief over risico's kunt communiceren met uw bestuur en CEO, kunt u hier ons e-boek 'Risico's rapporteren aan het bestuur' raadplegen.

Download de gids en ontdek:

- De belangrijkste dingen die u moet overbrengen bij het rapporteren: Wat kan er vandaag de dag in het gedrang komen?

- Hoe groot is de kans dat dit gebeurt, wat zijn de mogelijke gevolgen en het operationele risico?

- Top aanvalstechnieken gezien in 2023.

- Hoe XM Cyber een ongeëvenaard hulpmiddel biedt om u te helpen rapporteren door causaliteit te kristalliseren en alle belangrijke vragen over bedrijfskritische activarisico's te beantwoorden.

Hoe u bedrijfskritische activa kunt beschermen

Er zijn 4 belangrijke stappen als het gaat om het beschermen van uw bedrijfskritische activa:

Stap 1: Bedrijfsprocessen identificeren

Hoewel het heel leuk is om te praten over de focus op bedrijfskritische activa, hoe weet je eigenlijk wat bedrijfskritisch is en wat niet?

Het identificeren van de belangrijkste bedrijfsprocessen kan een uitdaging zijn als uw bedrijf geen goede bedrijfsrisicobeoordeling heeft uitgevoerd. Het hebben van dergelijke rapporten van uw risicobeheerteam zou zeer nuttig moeten zijn voor u om uw belangrijkste zakelijke drijfveren te begrijpen en daarom om te beginnen uw grootste risicogebieden.

Stel dat u al een tijdje of nooit een risicobeoordeling heeft uitgevoerd. A) het is geen slecht idee om dit te doen, en B) een andere optie die altijd een goed begin is, is om de ‘follow the money’-aanpak te gebruiken:

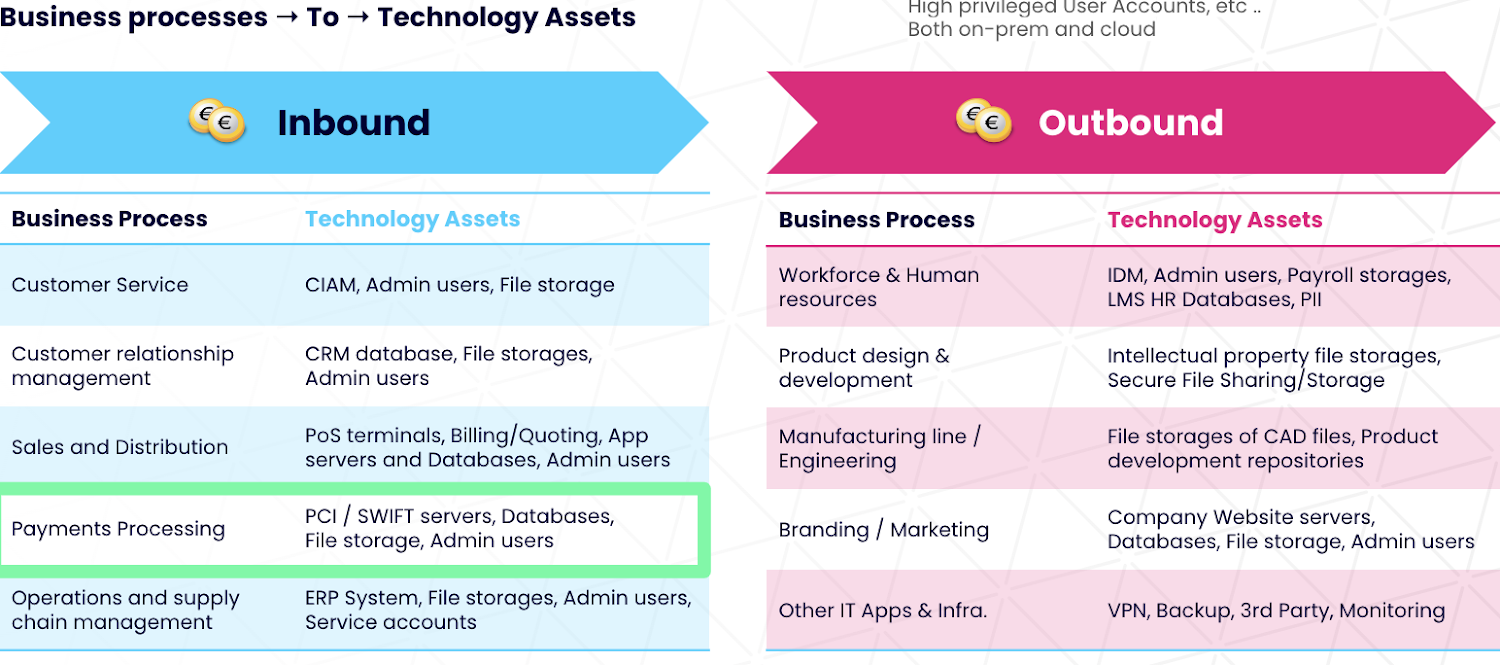

- Hoe het bedrijf inkomsten genereert (inkomende geldstroom), bijvoorbeeld: uit de verkoop van producten, diensten enz.

- Hoe het bedrijf geld uitgeeft (uitgaande geldstroom), bijvoorbeeld: uitgaven aan operationele kosten, marketing etc.

Optie B zal u goed van pas komen als een eerste ontdekking van de bedrijfsprocessen, samen met de bijbehorende onderliggende technologieën.

Stap 2: Kaart van bedrijfsprocessen naar technologiemiddelen

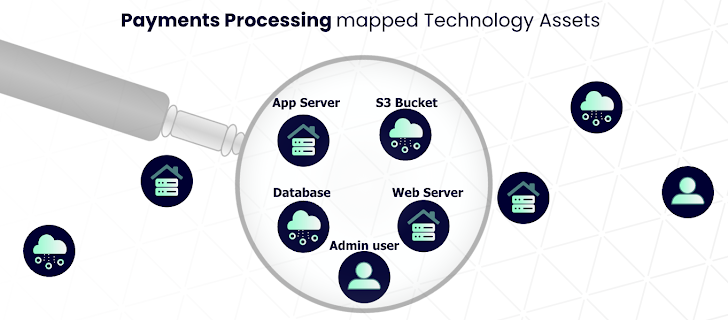

Nu u een beter zicht heeft op de belangrijkste bedrijfsprocessen, kunt u beginnen met het in kaart brengen van elk proces aan de onderliggende technologiemiddelen, waaronder applicatieservers, databases, beveiligde bestandsopslag, geprivilegieerde identiteiten, enz. Dit zullen uw bedrijfskritische activa zijn!

Let op: het is een goed idee om uw bestandsopslag, waarin de meest gevoelige gegevens staan, als bedrijfskritische activa te beschouwen. Zodra u al deze specifieke activa heeft verantwoord, kunt u echt gaan begrijpen wat de grootste impact heeft op de bedrijfsresultaten.

Als u een oplossing als XM Cyber gebruikt, krijgt u automatisch een rapport van uw Technology Assets voor zowel uw on-premise als uw cloudomgeving. Anders zou dit kunnen worden bereikt met CMDB-middelenbeheertools, ITSM-oplossingen, uw SIEM-oplossing, of hopelijk wordt het ergens gedocumenteerd in eenvoudige, oude Excel-spreadsheets.

Stap 3: Prioritering

Zoals gezegd is het niet mogelijk om alles op te lossen, wat betekent dat we altijd prioriteit moeten geven aan alles wat we van plan zijn te doen om ons bedrijf veilig te stellen. Zelfs als we een volledige lijst van al onze kroonjuwelen in handen zouden hebben, zouden we ons altijd moeten afvragen: “Wat zijn de top 3-5 bedrijfsgebieden of processen die het belangrijkst zijn?”. Dit is een ander geval waarin u nauw moet samenwerken met het risicobeheerteam en dergelijke informatie moet verzamelen.

Daarnaast zou een andere belangrijke inbreng afkomstig zijn van de belangrijkste stakeholders van het bedrijf. In de woorden van Gartner: “Het opbouwen van scopes die aansluiten bij de prioriteiten van het senior leiderschap is van cruciaal belang voor succes.” Het is dus erg belangrijk om te weten wat het C-niveau en het bestuur beschouwen als P1-'Game over', wat een P2-hoge impact is en wat zij beschouwen als P3-lage impact.

Stap 4: Beveiligingsmaatregelen implementeren

Geweldig! Op dit punt beschikt u over een behoorlijke kennis van de belangrijkste bedrijfskritische activa van uw bedrijf – goed gedaan! En nu is het tijd om uw beveiligingsteams te mobiliseren om ze te beveiligen. Dit omvat het verzamelen van de relevante beveiligingsbevindingen en het genereren van herstelactiviteiten. Maar aangezien het onmogelijk is om alles op te lossen, waar moet u dan beginnen en het meeste van uw inspanningen investeren?

Meestal kunt u beginnen met het verzamelen van de relevante resultaten van uw Vulnerability Management-oplossing of zelfs recente pentestresultaten. Het kan dienen als waardevolle informatie over risico's binnen uw IT-infrastructuur en zal een nieuwe lijst met herstelactiviteiten genereren die u nu moet prioriteren, wat nog steeds een enorme inspanning kan zijn.

Als u een oplossing als XM Cyber gebruikt, profiteert u van de Scenario kader.

Elk scenario voert continue aanvalssimulaties uit op een specifiek bereik van bedrijfskritische activa. Als een belangrijk bedrijfsproces bijvoorbeeld 'Betalingsverwerking' is, kunt u met behulp van het scenario de volgende zakelijke vraag beantwoorden: 'Kan een aanvaller mogelijk het bedrijfsproces van Betalingsverwerking in gevaar brengen?'. Elke uitvoering van een scenario levert een risicoscore op met bevindingen over aanvalspaden richting alle bedrijfskritische activa. Bovendien krijgt u een geprioriteerde lijst met aanbevolen herstelactiviteiten met de hoogste ROI op uw inspanningen.

Conclusie

Beveiligingsteams besteden enorm veel tijd aan het stellen van vragen als: “Kan een aanvaller mogelijk het bedrijfsproces van de betalingsverwerking in gevaar brengen?” of “Beschermen we onze meest gevoelige CRM-databases, bestandsopslag en beheerdersgebruikers adequaat?”. Zonder te begrijpen wat de meeste impact heeft op uw bedrijf, is dit vaak een nutteloze onderneming.

Met de hierboven geschetste methodologie op sleeptouw kunt u afstappen van spray-'n-pray-inspanningen die de effectiviteit van uw beveiligingsprogramma verminderen en werkelijk beginnen met het aanpakken van wat het belangrijkste is voor uw bedrijf – niet alleen in termen van technologieën, maar ook in termen van het effect over de relatie met de core business.

Door zich te concentreren op bedrijfskritische assets wordt uw team aanzienlijk efficiënter en effectiever. En beter nog: het zal aan uw C-suite en het bestuur duidelijk maken dat wat voor hen het belangrijkst is, ook uw topprioriteit is. Deze synergie zorgt voor betere communicatie en een betere afstemming van prioriteiten, wat een recept is voor de succesvolle werking van uw bedrijf.

Opmerking: dit artikel is vakkundig geschreven door Yaron Mazor Principal Customer Advisor bij XM Cyber.