Een vermoedelijk aan Rusland verbonden groep is toegeschreven aan een phishing-campagne die gebruikmaakt van workflows voor verificatie van apparaatcodes om de Microsoft 365-inloggegevens van slachtoffers te stelen en aanvallen op accountovername uit te voeren.

De activiteit, die sinds september 2025 aan de gang is, wordt onder de naam gevolgd door Proofpoint UNK_Academische Flare.

Bij de aanvallen worden gecompromitteerde e-mailadressen van overheids- en militaire organisaties gebruikt om entiteiten binnen de overheid, denktanks, het hoger onderwijs en de transportsector in de VS en Europa aan te vallen.

“Normaal gesproken worden deze gecompromitteerde e-mailadressen gebruikt om goedaardige outreach en rapportopbouw uit te voeren met betrekking tot het expertisegebied van de doelwitten om uiteindelijk een fictieve vergadering of interview te regelen”, aldus het beveiligingsbedrijf.

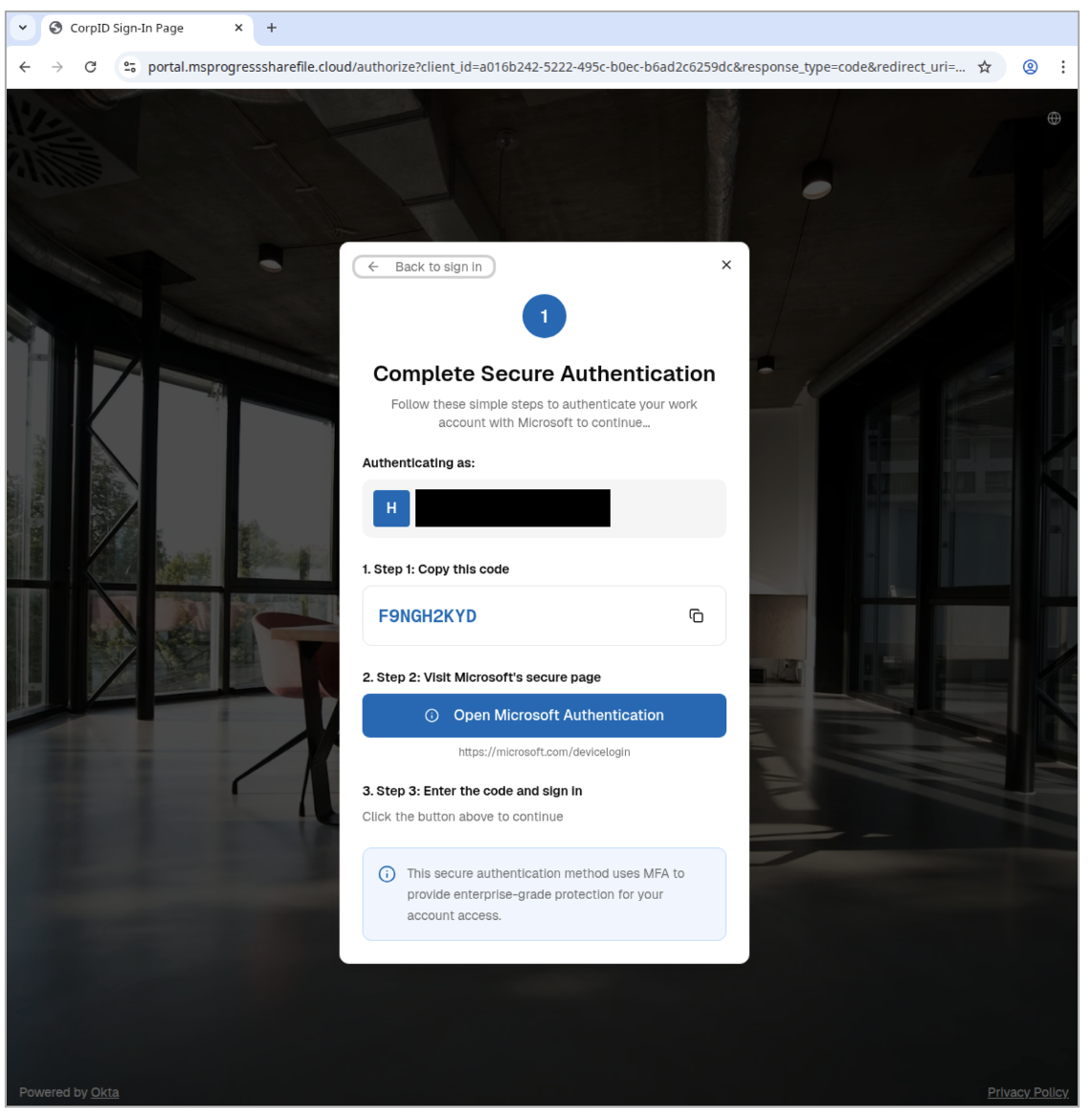

Als onderdeel van deze inspanningen beweert de tegenstander een link te delen naar een document met vragen of onderwerpen die de e-mailontvanger vóór de vergadering kan doornemen. De URL verwijst naar een Cloudflare Worker-URL die het Microsoft OneDrive-account van de gecompromitteerde afzender nabootst en het slachtoffer instrueert de verstrekte code te kopiëren en op “Volgende” te klikken om toegang te krijgen tot het vermeende document.

Als u dit doet, wordt de gebruiker echter omgeleid naar de legitieme inlog-URL voor de Microsoft-apparaatcode, waar de service, zodra de eerder verstrekte code is ingevoerd, een toegangstoken genereert dat vervolgens door de drie actoren kan worden hersteld om de controle over het slachtofferaccount over te nemen.

Phishing van apparaatcodes werd in februari 2025 gedetailleerd gedocumenteerd door zowel Microsoft als Volexity, waarbij het gebruik van de aanvalsmethode werd toegeschreven aan aan Rusland gelieerde clusters zoals Storm-2372, APT29, UTA0304 en UTA0307. De afgelopen maanden hebben Amazon Threat Intelligence en Volexity gewaarschuwd voor voortdurende aanvallen van Russische dreigingsactoren door misbruik te maken van de authenticatiestroom van apparaatcodes.

Proofpoint zei dat UNK_AcademicFlare waarschijnlijk een op Rusland gerichte dreigingsacteur is, gezien het zich richt op op Rusland gerichte specialisten bij meerdere denktanks en Oekraïense overheids- en energiesectororganisaties.

Uit gegevens van het bedrijf blijkt dat meerdere bedreigingsactoren, zowel staatsgebonden als financieel gemotiveerd, gebruik hebben gemaakt van de phishing-tactiek om gebruikers te misleiden en hen toegang te geven tot Microsoft 365-accounts. Dit omvat een e-criminaliteitsgroep genaamd TA2723 die salarisgerelateerde lokmiddelen in phishing-e-mails heeft gebruikt om gebruikers naar valse landingspagina’s te leiden en autorisatie van apparaatcodes te activeren.

Er wordt aangenomen dat de campagne van oktober 2025 werd gevoed door de gemakkelijke beschikbaarheid van crimeware-aanbiedingen zoals de Graphish phishing-kit en red-team-tools zoals SquarePhish.

“Net als SquarePhish is de tool ontworpen om gebruiksvriendelijk te zijn en vereist geen geavanceerde technische expertise, waardoor de toegangsdrempel wordt verlaagd en zelfs laagopgeleide bedreigingsactoren in staat worden gesteld geavanceerde phishing-campagnes uit te voeren”, aldus Proofpoint. “Het uiteindelijke doel is ongeoorloofde toegang tot gevoelige persoonlijke of organisatiegegevens, die kunnen worden misbruikt voor diefstal van inloggegevens, overname van accounts en verdere compromittering.”

Om het risico van phishing met apparaatcodes tegen te gaan, is de beste optie het maken van een beleid voor voorwaardelijke toegang met behulp van de voorwaarde Authenticatiestromen om de stroom van apparaatcodes voor alle gebruikers te blokkeren. Als dat niet haalbaar is, wordt u aangeraden een beleid te gebruiken dat gebruikmaakt van een acceptatielijst om verificatie van apparaatcodes toe te staan voor goedgekeurde gebruikers, besturingssystemen of IP-bereiken.