Een cluster van bedreigingsactiviteiten wordt bijgehouden als Aarde Freybug Er is waargenomen dat een nieuwe malware genaamd UNAPIMON onder de radar vloog.

“Earth Freybug is een cyberdreigingsgroep die minstens sinds 2012 actief is en zich richt op spionage en financieel gemotiveerde activiteiten”, zegt Trend Micro-beveiligingsonderzoeker Christopher So in een vandaag gepubliceerd rapport.

“Er is waargenomen dat het zich richt op organisaties uit verschillende sectoren in verschillende landen.”

Het cyberbeveiligingsbedrijf heeft Earth Freybug beschreven als een subset binnen APT41, een aan China gelinkte cyberspionagegroep die ook wordt gevolgd als Axiom, Brass Typhoon (voorheen Barium), Bronze Atlas, HOODOO, Wicked Panda en Winnti.

Het is bekend dat het vijandige collectief vertrouwt op een combinatie van living-off-the-land binaries (LOLBins) en aangepaste malware om zijn doelen te verwezenlijken. Ook worden technieken toegepast zoals het kapen van DLL's (Dynamic Link Library) en het ontkoppelen van de Application Programming Interface (API).

Trend Micro zei dat de activiteit tactische overlappingen vertoont met een cluster dat eerder werd onthuld door cyberbeveiligingsbedrijf Cybereason onder de naam Operation CuckooBees, dat verwijst naar een campagne voor diefstal van intellectueel eigendom gericht op technologie- en productiebedrijven in Oost-Azië, West-Europa en Noord-Amerika.

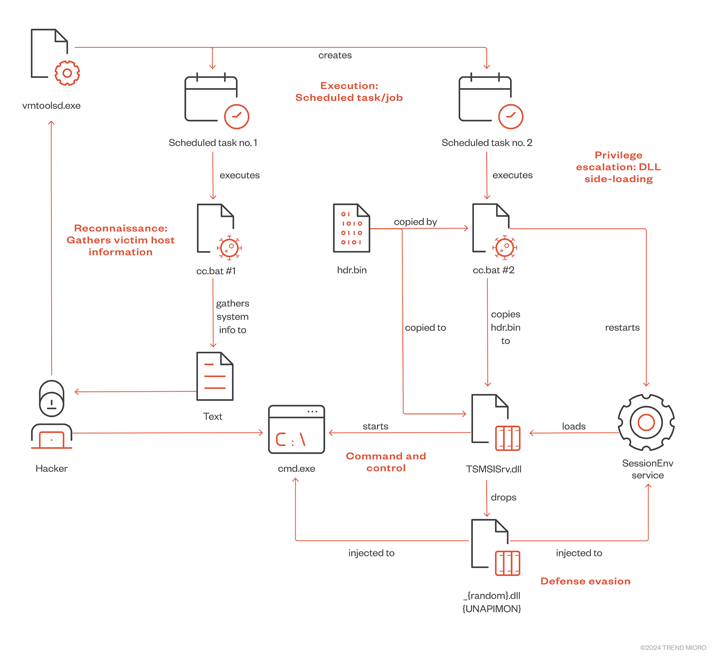

Het startpunt van de aanvalsketen is het gebruik van een legitiem uitvoerbaar bestand dat is gekoppeld aan VMware Tools (“vmtoolsd.exe”) om een geplande taak te maken met behulp van “schtasks.exe” en een bestand met de naam “cc.bat” op de externe machine te implementeren .

Het is momenteel niet bekend hoe de kwaadaardige code in vmtoolsd.exe is geïnjecteerd, hoewel vermoed wordt dat dit mogelijk gepaard gaat met de exploitatie van extern gerichte servers.

Het batchscript is ontworpen om systeeminformatie te verzamelen en een tweede geplande taak op de geïnfecteerde host te starten, die op zijn beurt een ander batchbestand met dezelfde naam (“cc.bat”) uitvoert om uiteindelijk de UNAPIMON-malware uit te voeren.

“De tweede cc.bat is opmerkelijk vanwege het gebruik van een service die een niet-bestaande bibliotheek laadt om een kwaadaardige DLL te sideloaden”, legt So uit. “In dit geval is de service SessionEnv.”

Dit maakt de weg vrij voor de uitvoering van TSMSISrv.DLL, dat verantwoordelijk is voor het verwijderen van een ander DLL-bestand (dwz UNAPIMON) en het injecteren van diezelfde DLL in cmd.exe. Tegelijkertijd wordt het DLL-bestand ook in SessionEnv geïnjecteerd om verdediging te ontwijken.

Bovendien is de Windows-opdrachtinterpreter ontworpen om opdrachten uit te voeren die van een andere machine komen, waardoor deze in feite in een achterdeur verandert.

UNAPIMON, een eenvoudige op C++ gebaseerde malware, is uitgerust om te voorkomen dat onderliggende processen worden gemonitord door gebruik te maken van een open-source Microsoft-bibliotheek genaamd Detours om kritische API-functies los te koppelen, waardoor detectie wordt omzeild in sandbox-omgevingen die API-monitoring implementeren via hooking.

Het cyberbeveiligingsbedrijf typeerde de malware als origineel en noemde de “codeervaardigheid en creativiteit” van de auteur, evenals het gebruik van een kant-en-klare bibliotheek om kwaadaardige acties uit te voeren.

“Earth Freybug bestaat al geruime tijd en men heeft gezien dat hun methoden in de loop van de tijd zijn geëvolueerd”, aldus Trend Micro.

“Deze aanval laat ook zien dat zelfs eenvoudige technieken effectief kunnen worden gebruikt als ze correct worden toegepast. Het implementeren van deze technieken in een bestaand aanvalspatroon maakt de aanval moeilijker te ontdekken.”