Cloudoplossingen zijn meer mainstream – en dus meer zichtbaar – dan ooit tevoren.

Alleen al in 2023 vond maar liefst 82% van de datalekken plaats tegen publieke, private of hybride cloudomgevingen. Bovendien betrof bijna 40% van de inbreuken meerdere cloudomgevingen. De gemiddelde kosten van een cloudinbreuk lagen met 4,75 miljoen dollar boven het algemene gemiddelde. In een tijd waarin de cloud de de facto standaard is geworden – waarbij 65% van de IT-beslissers bevestigt dat cloudgebaseerde diensten hun eerste keuze zijn bij het upgraden of aanschaffen van nieuwe oplossingen – wordt cloudbeveiliging, ondanks de overweldigende bekendheid ervan, nog steeds geconfronteerd met meerdere uitdagingen.

Beveiligingsuitdagingen in de cloud

Een groot obstakel is het gebrek aan zichtbaarheid. In tegenstelling tot fysieke servers die u kunt zien en aanraken, zijn cloudbronnen vaak verspreid over enorme netwerken, waardoor het moeilijk is om verdachte activiteiten te controleren en kwetsbaarheden onopgemerkt te laten. Een andere uitdaging is de inconsistentie tussen de toestemmingsbeheersystemen van cloudleveranciers. Verschillende providers hebben verschillende controles over wie toegang heeft tot gegevens en deze kan wijzigen. Deze inconsistentie zorgt voor complexiteit en vergroot het risico op onbedoelde verkeerde configuraties, die een belangrijke oorzaak van inbreuken zijn.

Bovendien kan het duidelijke eigenaarschap en de verantwoordelijkheid voor cloudbeveiliging vervagen als er meerdere teams betrokken zijn bij cloudimplementaties (ontwikkeling, exploitatie, beveiliging). Dit gebrek aan coördinatie kan leiden tot situaties waarin best practices op het gebied van beveiliging over het hoofd worden gezien of omzeild. Bovendien verplaatsen veel aanvallen zich via de cloud naar lokale omgevingen en vice versa, waardoor beide omgevingen gevaar kunnen lopen.

Al deze uitdagingen benadrukken de dringende behoefte aan robuuste cloudbeveiligingsoplossingen die uitgebreide zichtbaarheid, gestandaardiseerd toestemmingsbeheer en duidelijke verantwoordelijkheidslijnen bieden. Toch zijn de beveiligingsmiddelen zelfs in de best uitgeruste teams schaars – en wordt van cloudbeveiligingsteams verwacht dat ze duizenden risico’s onderzoeken en verhelpen die misschien niet allemaal dezelfde impact hebben op kritieke bronnen. Dit leidt tot onzekerheid over wat als eerste moet worden opgelost en hoe alle geïdentificeerde risico's daadwerkelijk moeten worden aangepakt, waardoor cloudomgevingen worden blootgesteld aan cyberaanvallen.

Continu blootstellingsbeheer is essentieel

In plaats van talloze kwetsbaarheden na te jagen, moeten beveiligingsteams prioriteit geven aan de meest kritieke kwetsbaarheden. Dit betekent dat je snel de gevaarlijkste aanvalspaden kunt identificeren en preventieve actie kunt ondernemen tegen geavanceerde aanvalsmethoden in de cloud.

Door zich te concentreren op gebieden met een hoog risico kunnen cloudbeveiligingsteams gerichte herstelplannen opstellen die grote aanvallen voorkomen, workflows stroomlijnen en nauwkeurig rapporteren over echte bedreigingen in meerdere cloudomgevingen. De sleutel om dit te bereiken is Continuous Threat Exposure Management (CTEM), een proactief en continu programma of raamwerk in vijf fasen dat de blootstelling aan cyberaanvallen vermindert. CTEM werd voor het eerst geïntroduceerd door Gartner in 2022 en is essentieel gebleken voor het voorkomen van aanvallen met grote impact, het verbeteren van de herstelefficiëntie en het rapporteren van echte risico's.

Laat hackers geen connect-the-dots spelen met uw cloudbeveiliging. Ontdek de geheime kaart waarvan ze niet willen dat je die hebt in ons eBook: 'De kracht van aanvalspaden in de cloud' Leer uw digitale fort te visualiseren, te onderscheppen en te beveiligen als nooit tevoren.

CTEM werd geïntroduceerd om het probleem van eindeloze lijsten met risico's, en meer specifiek kwetsbaarheden, in on-premise-omgevingen op te lossen. Omdat ze niet in staat zijn de risico's die het meest kritisch zijn te onderkennen en op te lossen, kunnen beveiligingsteams CVE's repareren die al dan niet exploiteerbaar of impactvol zijn in hun specifieke omgeving. In multi-cloudomgevingen kan de lijst met kwetsbaarheden korter zijn, maar samen met verkeerde configuraties en zeer geprivilegieerde toegang vormen ze een lange lijst met risico's die aanvallers kunnen gebruiken om de multi-cloudomgeving binnen te dringen en die beveiligingsteams moeten aanpakken. De enige manier om aanvallen te blokkeren is door de risico's met de grootste impact op uw bedrijf te identificeren en op te lossen. Dat vereist het adopteren van het CTEM-framework in de cloudomgeving.

Los op wat belangrijk is in multi-cloud

Om cloudbeveiligingsteams te helpen bij het oplossen van wat belangrijk is en het blokkeren van aanvallen met grote impact in multi-cloudomgevingen, zal een uitgebreid CTEM-programma de meest impactvolle entiteiten belichten die cloudbronnen in gevaar kunnen brengen. Deze oplossingen identificeren de cloudbronnen die kunnen worden aangetast en ontdekken alle risico's die aanvallers kunnen gebruiken om deze te compromitteren. Het in kaart brengen van de aanvalspaden die aanvallers kunnen misbruiken, helpt bij het prioriteren en valideren van de meest impactvolle blootstellingen die kunnen worden misbruikt in de multi-cloudomgeving, om deze als eerste aan te pakken.

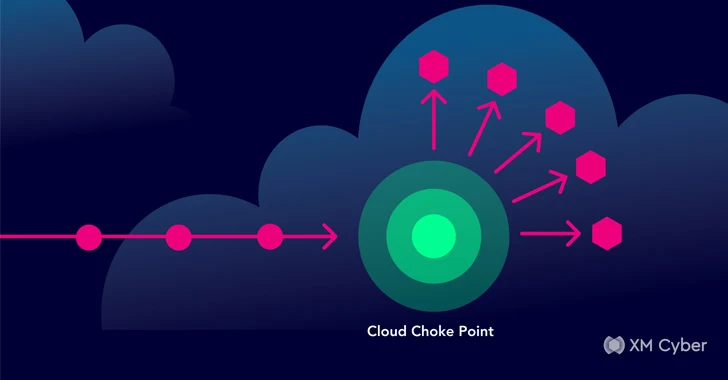

Door bijvoorbeeld het perspectief van de aanvaller te nemen, kunnen de belangrijkste knelpunten worden geïdentificeerd. Choke points zijn kritieke zwakheden in uw cloudverdediging, waarbij meerdere aanvalspaden samenkomen in één enkele blootstelling. Ze kunnen gemakkelijk worden doorbroken door aanvallers, die vervolgens toegang krijgen tot een uitgebreid netwerk van bronnen: databases, computers, identiteitscontroles en meer. Door prioriteit te geven aan deze gebieden met een hoge impact, concentreren beveiligingsteams zich op de meest aantrekkelijke doelen voor aanvallers, waardoor het rendement op hun beveiligingsinspanningen wordt gemaximaliseerd. Veelvoorkomende knelpunten zijn onder meer op het internet gerichte systemen en ongebruikte toegangsaccounts. Door deze aan te pakken wordt het aanvalsoppervlak aanzienlijk verkleind, waardoor uw hele cloudomgeving effectief wordt versterkt.

Een ander voorbeeld van blootstelling met hoge impact komt voort uit vooraf gedefinieerde toegang met hoge privileges. Accounts met hoge privileges, zoals vooraf gedefinieerde beheerders, worden beschouwd als 'game-over'-middelen. Als ze worden gecompromitteerd, kunnen aanvallers grote schade aanrichten. Het hebben van een alomvattende benadering van CTEM helpt bij het identificeren van deze accounts en het blootleggen van zwakke punten die hen kwetsbaar kunnen maken. Dit omvat in wezen het opsporen van beheerderstoegang zonder multi-factor authenticatie (MFA) of ongebruikte serviceaccounts; Zwakke punten die aanvallers graag willen misbruiken.

Om ervoor te zorgen dat kritieke blootstellingen worden aangepakt, bieden geavanceerde oplossingen voor blootstellingsbeheer herstelbegeleiding en alternatieven. Vaker wel dan niet kunnen zeer geprivilegieerde accounts of internetgerichte bronnen niet worden beperkt, maar het analyseren van het aanvalspad dat ernaartoe leidt, maakt het mogelijk een oplossing te vinden die hun exploiteerbaarheid en daarmee hun risiconiveau verlaagt.

Hybride omgevingsaanvallen stoppen

Aanvallers worden niet beperkt door hybride omgevingen, en verdedigers moeten ervoor zorgen dat ook zij niet beperkt worden. Dankzij oplossingen die hybride aanvalspaden analyseren, zowel op locatie als in multi-cloudomgevingen, kunnen beveiligingsteams aanvallen een stap voor blijven en precies begrijpen waar ze worden blootgesteld aan cyberdreigingen. Deze tools bieden volledige details over potentiële inbreukpunten, aanvalstechnieken, het gebruik van machtigingen en herstelalternatieven om klanten te helpen deze risico's aan te pakken en de meest kritieke aanvalspaden te blokkeren.

Samenvatting

Terwijl traditionele cloudbeveiliging worstelt met de omvang van de altijd aanwezige risico's, biedt CTEM een uitvoerbaar herstelplan door zich te concentreren op de meest kritieke risico's in een specifieke omgeving. De juiste benadering van CTEM strekt zich uit over on-premise en multi-cloud en omvat uw hele IT-landschap. Deze holistische aanpak elimineert blinde vlekken en stelt organisaties in staat om over te stappen van reactieve naar proactieve verdediging. Door CTEM te omarmen kunnen organisaties hun succes in de cloudgebaseerde toekomst verzekeren.

Opmerking: Dit vakkundig bijgedragen artikel is geschreven door Zur Ulianitzky, VP Security Research bij XM Cyber.