In de Google Play Store zijn verschillende kwaadaardige Android-apps waargenomen die mobiele apparaten met het besturingssysteem omzetten in residentiële proxy's (RESIP's) voor andere bedreigingsactoren.

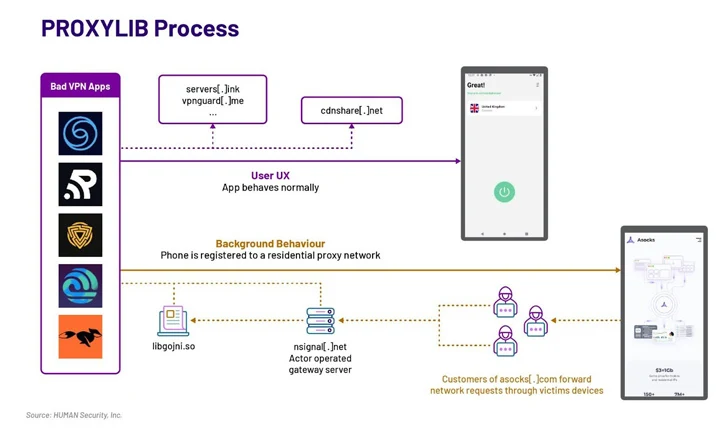

De bevindingen zijn afkomstig van het Satori Threat Intelligence-team van HUMAN, dat zei dat het cluster van VPN-apps was uitgerust met een Golang-bibliotheek die het apparaat van de gebruiker zonder hun medeweten in een proxy-knooppunt transformeerde.

De operatie heeft de codenaam gekregen PROXYLIB door het bedrijf. De 29 apps in kwestie zijn inmiddels door Google verwijderd.

Residentiële proxy's zijn een netwerk van proxyservers afkomstig van echte IP-adressen die worden verstrekt door internetproviders (ISP's), waardoor gebruikers hun werkelijke IP-adressen kunnen verbergen door hun internetverkeer via een tussenliggende server te routeren.

Afgezien van de anonimiteitsvoordelen zijn ze rijp voor misbruik door bedreigingsactoren om niet alleen hun oorsprong te verdoezelen, maar ook om een breed scala aan aanvallen uit te voeren.

“Wanneer een bedreigingsacteur een residentiële proxy gebruikt, lijkt het verkeer van deze aanvallen afkomstig te zijn van verschillende residentiële IP-adressen in plaats van een IP-adres van een datacenter of andere delen van de infrastructuur van een bedreigingsacteur”, aldus beveiligingsonderzoekers. “Veel bedreigingsactoren kopen toegang tot deze netwerken om hun operaties te vergemakkelijken.”

Sommige van deze netwerken kunnen worden gecreëerd door malware-exploitanten die nietsvermoedende gebruikers ertoe verleiden nep-apps te installeren die de apparaten feitelijk samenbrengen in een botnet dat vervolgens inkomsten genereert door de toegang aan andere klanten te verkopen.

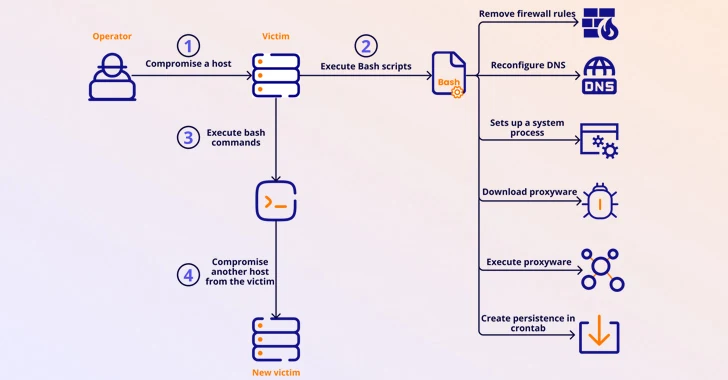

De door HUMAN ontdekte Android VPN-apps zijn ontworpen om contact te maken met een externe server, het geïnfecteerde apparaat bij het netwerk te registreren en elk verzoek van het proxynetwerk te verwerken.

Een ander opmerkelijk aspect van deze apps is dat een subset ervan, geïdentificeerd tussen mei en oktober 2023, een software development kit (SDK) van LumiApps bevat, die de proxyware-functionaliteit bevat. In beide gevallen wordt de kwaadaardige mogelijkheid uitgeschakeld met behulp van een eigen Golang-bibliotheek.

LumiApps biedt ook een service waarmee gebruikers in principe elk APK-bestand van hun keuze kunnen uploaden, inclusief legitieme applicaties, en de SDK erbij kunnen bundelen zonder dat ze een gebruikersaccount hoeven aan te maken, dat vervolgens opnieuw kan worden gedownload en met anderen kan worden gedeeld.

“LumiApps helpt bedrijven informatie te verzamelen die publiekelijk beschikbaar is op internet”, zegt het Israëlische bedrijf op zijn website. “Het gebruikt het IP-adres van de gebruiker om verschillende webpagina's op de achtergrond te laden van bekende websites.”

“Dit gebeurt op een manier die de gebruiker nooit onderbreekt en volledig voldoet aan de AVG/CCPA. De webpagina's worden vervolgens naar bedrijven gestuurd, die ze gebruiken om hun databases te verbeteren en betere producten, diensten en prijzen aan te bieden.”

Deze aangepaste apps – mods genoemd – worden vervolgens in en uit de Google Play Store gedistribueerd. LumiApps promoot zichzelf en de SDK als een alternatieve methode voor het genereren van inkomsten met apps voor het weergeven van advertenties.

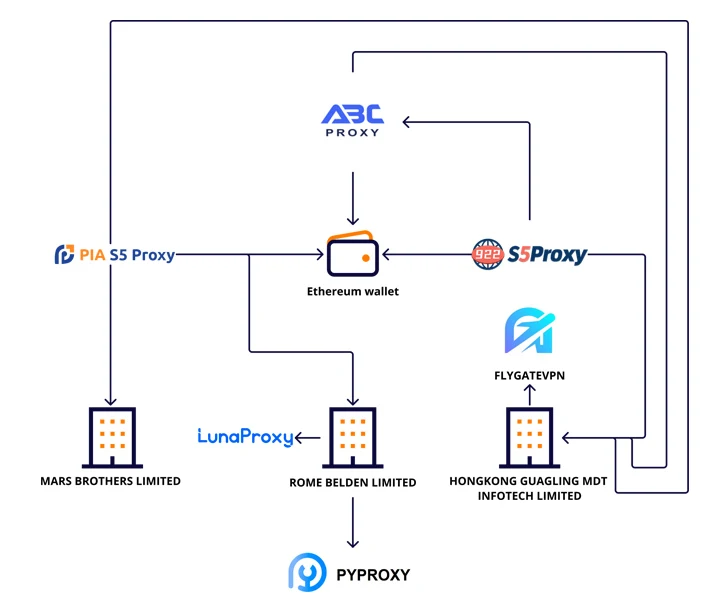

Er zijn aanwijzingen dat de dreigingsactor achter PROXYLIB toegang verkoopt tot het proxynetwerk dat door de geïnfecteerde apparaten is gecreëerd via LumiApps en Asocks, een bedrijf dat zichzelf adverteert als verkoper van residentiële proxy's.

Bovendien biedt LumiApps, in een poging om de SDK in zoveel mogelijk apps te integreren en de omvang van het botnet uit te breiden, contante beloningen aan ontwikkelaars op basis van de hoeveelheid verkeer die wordt omgeleid via gebruikersapparaten waarop hun apps zijn geïnstalleerd. Er wordt ook reclame gemaakt voor de SDK-service op sociale media en black hat-forums.

Recent onderzoek, gepubliceerd door Orange Cyberdefense en Sekoia, karakteriseerde residentiële proxy's als onderdeel van een 'gefragmenteerd maar toch onderling verbonden ecosysteem', waarin proxyware-services op verschillende manieren worden geadverteerd, variërend van vrijwillige bijdragen tot speciale winkels en wederverkoopkanalen.

“[In the case of SDKs]”De proxyware is vaak ingebed in een product of dienst”, merkten de bedrijven op. Gebruikers merken mogelijk niet dat proxyware zal worden geïnstalleerd wanneer ze de gebruiksvoorwaarden accepteren van de hoofdapplicatie waarin deze is ingebed. Dit gebrek aan transparantie leidt ertoe dat gebruikers hun Internetverbinding zonder duidelijk begrip.”

De ontwikkeling komt op het moment dat Lumen Black Lotus Labs onthulde dat end-of-life (EoL) routers en IoT-apparaten voor kleine thuis/kleine kantoren (small home/small office) worden gecompromitteerd door een botnet dat bekend staat als TheMoon om een criminele proxy-service genaamd Faceless van stroom te voorzien.