De aan Wit-Rusland verbonden dreigingsgroep, bekend als Ghostschrijver wordt toegeschreven aan een nieuwe reeks aanvallen gericht op overheidsorganisaties in Oekraïne.

Ghostwriter is actief sinds minstens 2016 en is in verband gebracht met zowel cyberspionage als beïnvloedingsoperaties gericht op buurlanden, met name Oekraïne. Het wordt ook gevolgd onder de namen FrostyNeighbor, PUSHCHA, Storm-0257, TA445, UAC-0057, Umbral Bison (voorheen RepeatingUmbra), UNC1151 en White Lynx.

“FrostyNeighbor voert voortdurend cyberoperaties uit, wijzigt en updatet zijn toolset regelmatig, updatet zijn compromisketen en methoden om detectie te omzeilen – gericht op slachtoffers in Oost-Europa”, aldus ESET in een rapport gedeeld met The Hacker News.

Eerdere aanvallen van de hackploeg hebben gebruik gemaakt van een malwarefamilie die bekend staat als PicassoLoader, die vervolgens fungeert als kanaal voor Cobalt Strike Beacon en njRAT. Eind 2023 werd ook waargenomen dat de dreigingsactor een kwetsbaarheid in WinRAR (CVE-2023-38831, CVSS-score: 7,8) bewapende om PicassoLoader en Cobalt Strike in te zetten.

Vorig jaar nog stonden Poolse entiteiten aan de ontvangende kant van een phishing-campagne, georkestreerd door Ghostwriter, die misbruik maakte van een cross-site fout in Roundcube (CVE-2024-42009, CVSS-score: 9,3) om kwaadaardig JavaScript uit te voeren dat verantwoordelijk was voor het vastleggen van inloggegevens voor e-mail.

In ten minste enkele gevallen zouden de bedreigingsactoren de verzamelde inloggegevens hebben gebruikt om de inhoud van de mailbox te analyseren, de contactenlijst te downloaden en het gecompromitteerde account te misbruiken om meer phishing-berichten te verspreiden, volgens een rapport van CERT Polska in juni 2025. Tegen het einde van 2025 begon de groep ook een anti-analysetechniek in te voeren waarbij lokdocumenten afhankelijk waren van dynamische CAPTCHA-controles om de aanvalsketen te activeren.

“FrostyNeighbor blijft een aanhoudende en adaptieve bedreigingsacteur, die een hoog niveau van operationele volwassenheid demonstreert met het gebruik van diverse lokdocumenten, evoluerende lok- en downloadervarianten en nieuwe leveringsmechanismen”, aldus ESET-onderzoeker Damien Schaeffer. “Deze nieuwste keten van compromissen die we hebben ontdekt, is een voortzetting van de bereidheid van de groep om haar arsenaal bij te werken en te vernieuwen, in een poging detectie te omzeilen om haar doelen in gevaar te brengen.”

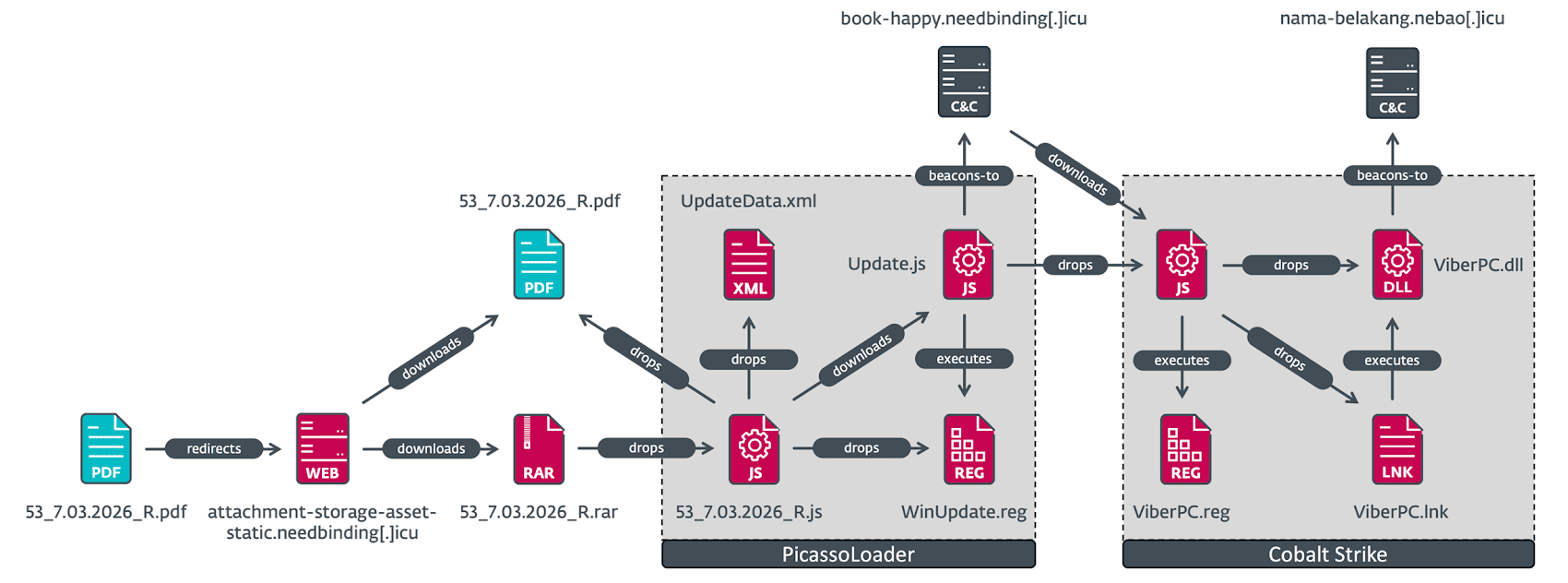

De nieuwste reeks activiteiten, waargenomen sinds maart 2026, omvat het gebruik van links in kwaadaardige pdf’s die via spearphishing-bijlagen worden verzonden naar overheidsinstanties in Oekraïne, wat uiteindelijk resulteert in de inzet van een JavaScript-versie van PicassoLoader om Cobalt Strike te laten vallen. Er is vastgesteld dat de pdf-lokdocumenten zich voordoen als het Oekraïense telecommunicatiebedrijf Ukrtelecom.

De infectiereeks omvat een geofencing-controle, waardoor een goedaardig PDF-bestand wordt aangeboden aan slachtoffers wier IP-adres niet overeenkomt met Oekraïne. De ingebedde link in het PDF-document wordt gebruikt om een RAR-archief te leveren met daarin een JavaScript-payload die een lokdocument weergeeft om de list vol te houden, terwijl tegelijkertijd PicassoLoader op de achtergrond wordt gestart.

De downloader is ook ontworpen om de besmette host te profileren en vingerafdrukken te maken, op basis waarvan de operators handmatig kunnen besluiten een derde fase JavaScript-dropper voor Cobalt Strike Beacon te sturen. De systeemvingerafdruk wordt elke 10 minuten verzonden naar de door de aanvaller gecontroleerde infrastructuur, waardoor de dreigingsactor kan beoordelen of het slachtoffer interessant is.

De activiteit lijkt zich vooral te concentreren rond het leger, de defensiesector en overheidsorganisaties in Oekraïne, terwijl het slachtofferschap in Polen en Litouwen veel breder is en zich richt op de industriële en productiesector, de gezondheidszorg en de farmaceutische sector, de logistiek en de overheid.

“FrostyNeighbor blijft een aanhoudende en adaptieve bedreigingsacteur, die een hoog niveau van operationele volwassenheid demonstreert met het gebruik van diverse lokdocumenten, evoluerende lok- en downloadervarianten en nieuwe leveringsmechanismen”, aldus ESET. “De payload wordt pas geleverd na slachtoffervalidatie op de server, waarbij automatische controles van de aanvragende user-agent en het IP-adres worden gecombineerd met handmatige validatie door de operators.”

Gamaredon levert GammaDrop en GammaLoad in aanvallen in Oekraïne

De onthulling komt omdat de aan Rusland gelieerde hackgroep Gamaredon sinds september 2025 betrokken is bij een spearphishing-campagne gericht op Oekraïense staatsinstellingen, met als doel GammaDrop- en GammaLoad-downloader-malware te leveren via RAR-archieven die misbruik maken van CVE-2025-8088.

“Deze e-mails – vervalst of verzonden vanaf gecompromitteerde overheidsaccounts – leveren persistente, meerfasige VBScript-downloaders die het geïnfecteerde systeem profileren”, aldus HarfangLab. “Er is hier weinig technische nieuwigheid, maar Gamaredon heeft nooit op verfijning vertrouwd. De kracht van de groep ligt in het meedogenloze operationele tempo en de schaal.”

Rusland doelwit van BO Team en Hive0117

De bevindingen volgen ook op een rapport van Kaspersky dat de pro-Oekraïense hacktivistische groep, bekend als BO Team (ook bekend als Black Owl), mogelijk samenwerkt met Head Mare (ook bekend als PhantomCore) bij aanvallen gericht op Russische organisaties, daarbij verwijzend naar overlappende infrastructuur en tools. Bij aanvallen die in 2026 door het BO-team zijn georkestreerd, is gebruik gemaakt van spear-phishing ten behoeve van BrockenDoor en ZeronetKit, waarvan de laatste in staat is ook Linux-systemen in gevaar te brengen.

Ook waargenomen bij deze aanvallen is een voorheen ongedocumenteerde, op Go gebaseerde achterdeur, ZeroSSH genaamd, die willekeurige opdrachten kan uitvoeren met behulp van “cmd.exe” en een omgekeerd SSH-kanaal tot stand kan brengen. Maar liefst twintig organisaties zijn in het eerste kwartaal van 2026 het doelwit geweest van het BO-team.

“De aard van de interactie tussen de groepen blijft onduidelijk, maar de geregistreerde kruispunten van instrumenten en infrastructuur duiden op zijn minst op de mogelijke coördinatie van acties tegen Russische organisaties”, aldus Kaspersky.

De afgelopen maanden zijn Russische bedrijven ook het doelwit geweest van een financieel gemotiveerde groep genaamd Hive0117, die meer dan 14 miljoen roebel heeft gestolen door in te breken in de computers van accountants via phishing-campagnes en door overboekingen te vermommen als salarisbetalingen. De phishing-e-mails werden tussen februari en maart 2026 naar meer dan 3.000 Russische organisaties gestuurd, per F6.

Naast Rusland richtte de activiteit zich ook op gebruikers uit Litouwen, Estland, Wit-Rusland en Kazachstan. Bij de aanvallen wordt gebruik gemaakt van lokmiddel met factuurthema om RAR-archieven te verspreiden die kwaadaardige bestanden bevatten om DarkWatchman te verwijderen, een trojan voor externe toegang die aan de groep wordt toegeschreven.

“Door gebruik te maken van externe toegang tot systemen voor online bankieren via gecompromitteerde computers van accountants, hebben ze betalingen geïnitieerd die moesten worden bijgeschreven op bankrekeningen die in het register staan vermeld”, aldus F6. “Vroeger leek dit op een loonoverdracht, maar in het register stonden de bankrekeningen van muilezels vermeld. Als dergelijke betalingstransacties niet via antifraudesystemen verliepen, konden de aanvallers aanzienlijke bedragen van de rekeningen van de bedrijven afhalen.”