Cybersecurity-onderzoekers hebben een nieuw, van Mirai afgeleid botnet blootgelegd dat zichzelf identificeert als xlabs_v1 en richt zich op aan het internet blootgestelde apparaten met Android Debug Bridge (ADB) om ze in te schakelen in een netwerk dat gedistribueerde denial-of-service (DDoS)-aanvallen kan uitvoeren.

Hunt.io, die de malware gedetailleerd heeft beschreven, zei dat het de ontdekking deed na het identificeren van een blootgestelde map op een in Nederland gehoste server op het IP-adres “176.65.139(.)44” zonder enige authenticatie te vereisen.

De malware ondersteunt “21 overstromingsvarianten via TCP, UDP en onbewerkte protocollen, waaronder RakNet en OpenVPN-vormige UDP, die in staat zijn om DDoS-bescherming van consumentenkwaliteit te omzeilen”, aldus Hunt.io, eraan toevoegend dat het wordt aangeboden als een DDoS-te-huur-service die is ontworpen voor het targeten van gameservers en Minecraft-hosts.

Wat xlabs_v1 opmerkelijk maakt, is dat het op zoek gaat naar Android-apparaten met een zichtbare ADB-service op TCP-poort 5555, wat betekent dat elk apparaat dat wordt geleverd met de tool standaard ingeschakeld, zoals Android TV-boxen, settopboxen en smart-tv’s, een potentieel doelwit kan zijn.

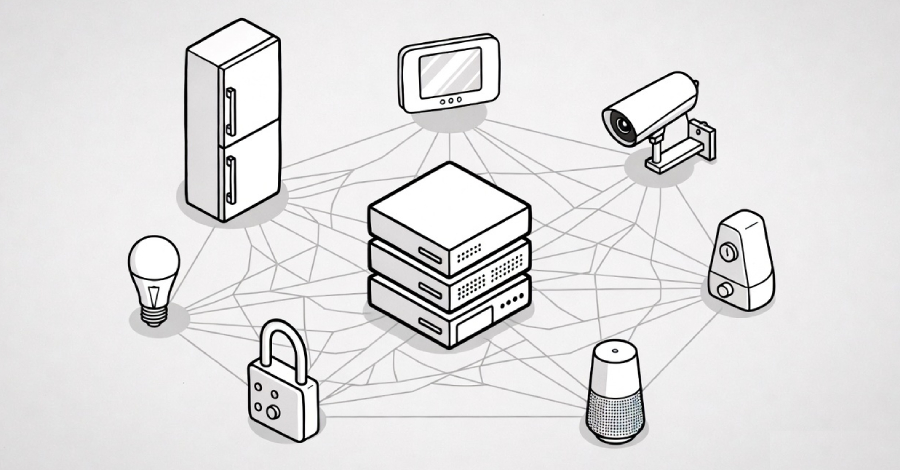

Naast een Android APK (“boot.apk”) ondersteunt de malware multi-architectuur builds die ARM, MIPS, x86-64 en ARC omvatten, wat aangeeft dat de malware ook is ontworpen om zich te richten op residentiële routers en Internet-of-things (IoT)-hardware.

Het resultaat is een speciaal gebouwd botnet dat is ontworpen om een aanvalscommando van het operatorpaneel te ontvangen (“xlabslover(.)lol”) en op verzoek een stortvloed aan junkverkeer te genereren, waarbij de DDoS-aanval specifiek op gameservers wordt gericht.

“De bot is statisch gekoppeld aan ARMv7, draait op gestripte Android-firmware en wordt geleverd via ADB-shell-pasta’s in /data/local/tmp”, legt Hunt.io uit. “De payloadlijst met negen varianten van de operator is afgestemd op Android TV-boxen, settopboxen, smart-tv’s en IoT-grade ARM-hardware die wordt geleverd met ADB ingeschakeld.”

Er zijn aanwijzingen dat de DDoS-for-hire-service een op bandbreedte gebaseerde prijsstelling biedt. Deze beoordeling is gebaseerd op de aanwezigheid van een bandbreedteprofileringsroutine die de bandbreedte en geolocatie van slachtoffers verzamelt.

Dit onderdeel opent 8.192 parallelle TCP-sockets naar de geografisch dichtstbijzijnde Speedtest-server, verzadigt deze gedurende 10 seconden en rapporteert de gemeten gegevensoverdrachtsnelheid terug naar het paneel. Het doel, zo merkte Hunt.io op, is om elk gecompromitteerd apparaat toe te wijzen aan een prijsniveau voor zijn betalende klanten.

Een belangrijk aspect om op te merken is dat het botnet bestaat nadat de bandbreedte-informatie in megabits per seconde (Mbps) is verzonden, wat betekent dat de operator het apparaat een tweede keer opnieuw moet infecteren via hetzelfde ADB-exploitatiekanaal, gezien de afwezigheid van een persistentiemechanisme.

“De bot schrijft zichzelf niet naar schijfpersistentielocaties, wijzigt geen init-scripts, maakt geen systemd-eenheden aan en registreert geen cron-jobs”, aldus Hunt.io. “Dit ontwerp suggereert dat de operator het onderzoeken van bandbreedte beschouwt als een onregelmatige update van de vloot, in plaats van een controle per aanval vóór de vlucht, en de resulterende cyclus van verlaten en opnieuw infecteren is de bedoeling van het ontwerp.”

xlabs_v1 beschikt ook over een ‘killer’-subsysteem om concurrenten uit te schakelen, zodat het de volledige upstream-bandbreedte van het slachtofferapparaat voor zichzelf kan overnemen en deze kan gebruiken om de DDoS-aanval uit te voeren. Het is momenteel niet bekend wie er achter de malware zit, maar de bedreigingsacteur draagt de bijnaam ‘Tadashi’, zoals blijkt uit een met ChaCha20 gecodeerde string die in elke build van de bot is ingebed.

Verdere analyse van de co-located infrastructuur heeft een VLTRig Monero-mining toolkit op host 176.65.139(.)42 aan het licht gebracht, hoewel het momenteel niet bekend is of de twee reeksen activiteiten het werk zijn van dezelfde dreigingsactor.

“In commercieel-criminele termen bevindt xlabs_v1 zich in het middensegment. Het is geavanceerder dan de typische Mirai-fork met scriptkiddie (…), maar minder geavanceerd dan het hoogste niveau van commerciële DDoS-for-hire-operaties”, aldus Hunt.io. “Deze operator concurreert op prijs en aanvalsvariëteit, niet op technische verfijning. IoT-apparaten voor consumenten, residentiële routers en exploitanten van kleine gameservers zijn het doelwit.”

De ontwikkeling komt op het moment dat Darktrace onthulde dat een opzettelijk verkeerd geconfigureerde Jenkins-instantie in zijn honeypot-netwerk het doelwit was van onbekende bedreigingsactoren om een DDoS-botnet in te zetten dat was gedownload van een externe server (“103.177.110(.)202”), terwijl tegelijkertijd stappen werden ondernomen om detectie te omzeilen.

“De aanwezigheid van gamespecifieke DoS-technieken benadrukt verder dat de game-industrie nog steeds veelvuldig het doelwit is van cyberaanvallers”, aldus het bedrijf. “Dit botnet is waarschijnlijk al gebruikt tegen gameservers en dient als herinnering voor serveroperators om ervoor te zorgen dat er passende maatregelen worden getroffen.”