Onderzoekers op het gebied van cyberbeveiliging hebben licht geworpen op twee dienstverleners die online criminele netwerken voorzien van de noodzakelijke instrumenten en infrastructuur om de Pig Butchering-as-a-Service (PBaaS)-economie te stimuleren.

In ieder geval sinds 2016 hebben Chineessprekende criminele groepen overal in Zuidoost-Azië grootschalige zwendelcentra opgericht, waardoor speciale economische zones zijn ontstaan die gewijd zijn aan frauduleuze investeringen en nabootsingsoperaties.

Deze complexen bieden onderdak aan duizenden mensen die worden gelokt met de belofte van goedbetaalde banen, maar alleen hun paspoort hebben en gedwongen worden tot oplichting onder de dreiging van geweld. INTERPOL heeft deze netwerken gekarakteriseerd als door mensenhandel aangewakkerde fraude op industriële schaal.

Een van de cruciale aanjagers van de varkensslachterij (ook wel romantiek-baiting genoemd) zijn dienstverleners die de netwerken voorzien van alle tools om social engineering-activiteiten uit te voeren en te beheren, maar ook om snel gestolen geld en cryptocurrencies wit te wassen en onrechtmatig verkregen opbrengsten over te maken naar rekeningen die niet toegankelijk zijn voor wetshandhavingsinstanties.

“Grote zwendelverbindingen zoals de Golden Triangle Economic Zone (GTSEZ) gebruiken nu kant-en-klare applicaties en sjablonen van PBaaS-providers”, aldus Infoblox in een rapport dat vorige week werd gepubliceerd.

“Wat de situatie nog verder verergert, wat ooit technische expertise of uitgaven voor fysieke infrastructuur vereiste, kan nu worden gekocht als een kant-en-klare dienst die alles biedt, van gestolen identiteiten en frontbedrijven tot kant-en-klare oplichtingsplatforms en mobiele apps, waardoor de toegangsdrempel dramatisch wordt verlaagd.”

Het is gebleken dat deze diensten volledige pakketten en fraudekits aanbieden die de basis vormen voor het zonder veel moeite lanceren van schaalbare online oplichtingsoperaties. Een van die bedreigingsactoren is Penguin Account Store, ook wel Heavenly Alliance en Overseas Alliance genoemd.

Penguin opereert volgens een crimeware-as-a-service (CaaS)-model, adverteert fraudekits, oplichtingssjablonen en “shè gōng kù”-datasets met gestolen persoonlijke informatie van Chinese burgers. De groep verspreidt ook accountgegevens van verschillende populaire zogenaamde mediaplatforms zoals onder meer Twitter, Tinder, YouTube, Snapchat, Facebook, Instagram, Apple Music, OpenAI ChatGPT, Spotify en Netflix.

Er wordt aangenomen dat deze inloggegevens waarschijnlijk zijn verkregen via logboeken voor het stelen van informatie die op het dark web worden verkocht. Maar het is momenteel niet bekend of ze de stelers zelf bedienen of dat ze alleen optreden als tussenpersoon voor gestolen gegevens voor andere bedreigingsactoren. Prijzen voor vooraf geregistreerde sociale media-accounts beginnen vanaf slechts $ 0,10 en stijgen in waarde afhankelijk van de registratiedatum en authenticiteit.

Ook geleverd door Penguin zijn vooraf geregistreerde simkaarten in bulk, gestolen sociale media-accounts, 4G- of 5G-routers, IMSI-catchers en pakketten met gestolen afbeeldingen (ook wel tekensets genoemd) die worden gebruikt om slachtoffers in de val te lokken. Daarnaast heeft de bedreigingsacteur een Social Customer Relationship Management (SCRM)-platform ontwikkeld, genaamd SCRM AI, waarmee oplichters de automatische betrokkenheid van slachtoffers op sociale media kunnen faciliteren.

“De bedreigingsacteur maakt ook reclame voor BCD Pay, een platform voor betalingsverwerking. BCD Pay, dat rechtstreeks is gekoppeld aan de Bochuang-garantie (博创担保自), is een anonieme peer-to-peer (P2P) oplossing à la HuiOne, met diepe wortels in de illegale online gokruimte.”

Een tweede servicecategorie die centraal staat in de PBaaS-economie zijn CRM-platforms (Customer Relationship Management), die gecentraliseerde controle over verschillende individuele agenten bieden. UWORK, een verkoper van tools voor content- en agentbeheer, biedt kant-en-klare sjablonen voor het maken van websites voor investeringszwendel. Veel zwendelaanbiedingen beweren ook dat ze geïntegreerd zijn met legitieme handelsplatforms zoals MetaTrader om de sites een laagje vertrouwen te geven door realtime financiële informatie weer te geven.

Deze websites zijn ook uitgerust met een Know Your Customer (KYC)-paneel waarbij slachtoffers een bewijs van hun identiteit moeten uploaden. De instellingen van de websites worden door een beheerder geconfigureerd via een speciaal paneel, waardoor ze een overzicht op hoog niveau krijgen van de hele operatie, samen met de mogelijkheid om profielen aan te maken voor agenten, die waarschijnlijk met de slachtoffers communiceren.

“Het beheerderspaneel biedt alles wat nodig is om een varkensslachterij te runnen. Meerdere e-mailsjablonen, gebruikersbeheer, agentbeheer, winstgevendheidsstatistieken, evenals chat- en e-mailrecords”, aldus Infoblox. “Het beheer van agenten is erg complex en agenten kunnen zelfs filialen van elkaar zijn.”

Er is ook gebleken dat PBaaS-leveranciers mobiele applicaties voor Android en iOS leveren door deze te distribueren in de vorm van APK-bestanden en een beperkt aantal Apple-apparaten in te schrijven in een testprogramma om de controles van de app store te omzeilen.

Sommige bedreigingsactoren zijn nog een stap verder gegaan en hebben ervoor gekozen dergelijke apps rechtstreeks op app-marktplaatsen uit te brengen, terwijl ze de functionaliteit ervan verbergen door zich voor te doen als schijnbaar onschadelijke nieuws-apps. Het handelspaneel wordt alleen weergegeven wanneer een gebruiker een specifiek wachtwoord in de zoekbalk invoert.

Websitesjablonen met hosting kunnen slechts $ 50 kosten. Een compleet pakket, inclusief een website met beheerderstoegang, VPS-hosting, mobiele app, toegang tot een handelsplatform, oprichting van een dekmantelbedrijf in een belastingparadijs om hun activiteiten te maskeren, en registratie bij de relevante lokale financiële toezichthouder, kan beginnen bij ongeveer $ 2.500.

“Geavanceerde Aziatische misdaadsyndicaten hebben vanuit hun veilige havens in Zuidoost-Azië een mondiale schaduweconomie gecreëerd”, aldus onderzoekers Maël Le Touz en John Wòjcik. “PBaaS biedt de mechanismen om een operatie met relatief weinig moeite en kosten op te schalen.”

Geparkeerde domeinen als kanaal voor oplichting en malware

De onthulling komt tegen de achtergrond van een nieuw onderzoek van het DNS-bedreigingsinformatiebureau, waaruit blijkt dat de overgrote meerderheid van de geparkeerde domeinen – domeinnamen die meestal verlopen of slapend zijn, of veel voorkomende spelfouten op populaire websites (ook wel typosquatting genoemd) – worden gebruikt om bezoekers om te leiden naar sites die oplichting en malware aanbieden.

Infoblox onthulde dat bezoekers van een typosquat van het legitieme domein van een financiële instelling van een virtueel particulier netwerk (VPN) een normale parkeerpagina te zien krijgen, maar worden omgeleid naar oplichtings- of malwaresites als ze bezoeken vanaf een residentieel IP-adres. De geparkeerde pagina’s sturen bezoekers op hun beurt door een omleidingsketen, terwijl ze tegelijkertijd hun systeem profileren met behulp van IP-geolocatie, apparaatvingerafdrukken en cookies om te bepalen waar ze naartoe moeten worden doorgestuurd.

“Uit grootschalige experimenten hebben we ontdekt dat bezoekers van een geparkeerd domein in meer dan 90% van de gevallen worden doorverwezen naar illegale inhoud, oplichting, scareware en antivirussoftware-abonnementen, of malware, omdat de ‘klik’ door het parkeerbedrijf wordt verkocht aan adverteerders, die dat verkeer vaak doorverkopen aan weer een andere partij”, aldus het bedrijf. “Geen van deze weergegeven inhoud was gerelateerd aan de domeinnaam die we bezochten.”

Schadelijke Evilginx AitM-infrastructuur stimuleert het verzamelen van inloggegevens

De afgelopen maanden is ook naar voren gekomen dat bedreigingsactoren gebruik maken van een phishing-toolkit van een tegenstander in het midden (AitM), genaamd Evilginx, bij aanvallen gericht op ten minste 18 universiteiten en onderwijsinstellingen in de VS sinds 12 april 2025, met als doel inloggegevens en sessiecookies te stelen. Er zijn maar liefst 67 domeinen geïdentificeerd die verband houden met de activiteit.

“De lage detectiepercentages binnen de cybersecuritygemeenschap benadrukken hoe effectief de ontwijkingstechnieken van Evilginx zijn geworden”, aldus Infoblox. “Recente versies, zoals Evilginx Pro, voegen functies toe die detectie nog moeilijker maken.”

“Deze omvatten het standaardgebruik van wildcard TLS-certificaten, botfiltering via geavanceerde vingerafdrukken zoals JA4, lokpagina’s, verbeterde integratie met DNS-providers (bijvoorbeeld Cloudflare, DigitalOcean), ondersteuning voor meerdere domeinen voor phishlets en JavaScript-verduistering. Naarmate Evilginx volwassener wordt, zal het identificeren van zijn phishing-URL’s alleen maar uitdagender worden.”

Frauduleus goknetwerk vertoont tekenen van APT-operatie

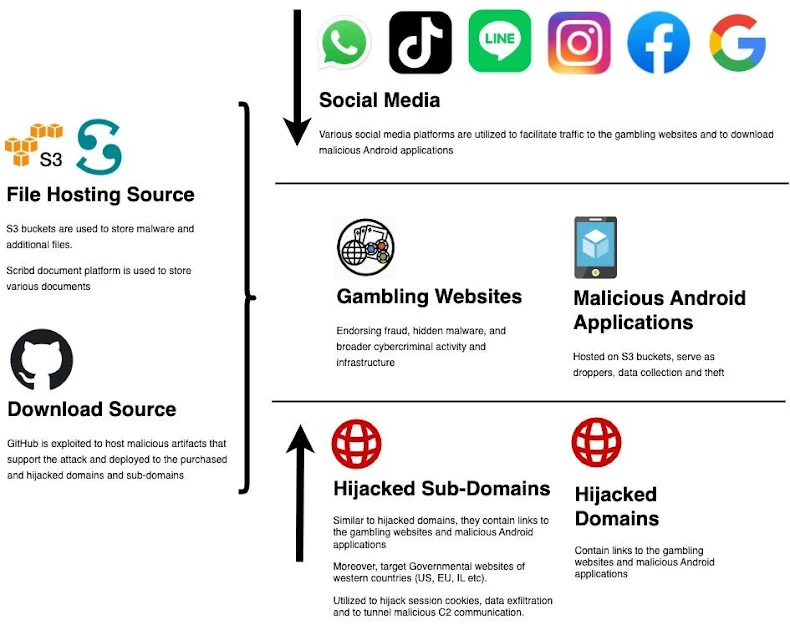

Vorige maand onthulden onderzoekers van beveiligingsbedrijf Malanta details over een uitgestrekte infrastructuur die meer dan 328.000 domeinen en subdomeinen omvat, waaronder meer dan 236.000 gokgerelateerde domeinen, die actief is sinds ten minste 2011 en waarschijnlijk een dubbele operatie is, gerund door een door de natiestaat gesponsorde groep die zich richt op slachtoffers in de VS, Europa en Zuidoost-Azië.

Het netwerk, dat voornamelijk wordt gebruikt om Indonesisch sprekende bezoekers te targeten, wordt beschouwd als onderdeel van een grotere operatie die duizenden gokdomeinen, kwaadaardige Android-applicaties, het kapen van domeinen en subdomeinen die op cloudservices worden gehost, en stealth-infrastructuur omvat die is ingebed in bedrijfs- en overheidswebsites over de hele wereld, zeggen onderzoekers Yinon Azar, Noam Yitzhack, Tzur Leibovitz en Assaf Morag.

“Deze campagne combineert illegaal gokken, SEO-manipulatie, verspreiding van malware en zeer hardnekkige overnametechnieken en vertegenwoordigt een van de grootste en meest complexe Indonesischsprekende, goed gefinancierde, door de staat gesponsorde ecosystemen die tot nu toe zijn waargenomen”, aldus Malanta.

De activiteit omvat de systematische exploitatie van WordPress, PHP-componenten, bungelende DNS en verlopen cloud-assets om vertrouwde domeinen te kapen en te bewapenen. Er is ook gebleken dat de infrastructuur een enorm Android-malware-ecosysteem aanstuurt dat wordt gehost op Amazon Web Services (AWS) S3-buckets om APK-droppers te distribueren met command-and-control (C2) en gegevensdiefstalmogelijkheden.

De bedreigingsactoren achter het plan vertrouwen op sociale media en instant messaging-platforms om reclame te maken voor de goksites en gebruikers te sturen om de Android-apps te installeren. Maar liefst 7.700 domeinen zijn gemarkeerd met links naar ten minste 20 AWS S3-buckets waarin de APK-bestanden zijn geënsceneerd (bijvoorbeeld “jayaplay168.apk” of “1poker-32bit.apk”).

Sommige aspecten van de 14 jaar oude operatie werden eerder benadrukt door Imperva en Sucuri, waarbij de laatste het volgde als een online casino-spamcampagne genaamd Slot Gacor, waarbij werd vastgesteld dat bestaande pagina’s op gecompromitteerde WordPress-websites werden gekaapt door ze te vervangen door casino-spampagina’s.

De lange levensduur van de infrastructuur, gecombineerd met de schaal en verfijning, heeft de mogelijkheid doen ontstaan dat deze in stand wordt gehouden door een Advanced Persistent Threat (APT) die diep ingebed is in het Indonesische ecosysteem van cybercriminaliteit, terwijl virtuele overheidsmiddelen wereldwijd actief worden geëxploiteerd.