Cybersecurity-onderzoekers hebben twee kwaadaardige Google Chrome-extensies ontdekt met dezelfde naam en gepubliceerd door dezelfde ontwikkelaar, die mogelijkheden bieden om verkeer te onderscheppen en gebruikersgegevens vast te leggen.

De extensies worden geadverteerd als een “plug-in voor netwerksnelheidstests op meerdere locaties” voor ontwikkelaars en buitenlands handelspersoneel. Beide browser-add-ons kunnen vanaf het moment van schrijven worden gedownload. De details van de extensies zijn als volgt:

- Phantom Shuttle (ID: fbfldogmkadejddihifklefknmikncaj) – 2.000 gebruikers (gepubliceerd op 26 november 2017)

- Phantom Shuttle (ID: ocpcmfmiidofonkbodpdhgddhlcmcofd) – 180 gebruikers (gepubliceerd op 27 april 2023)

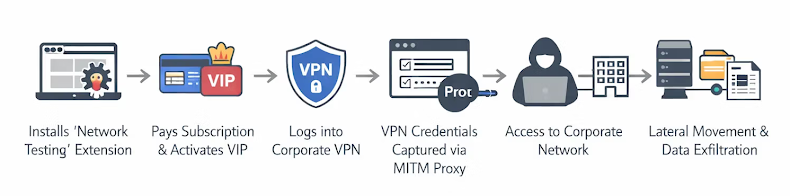

“Gebruikers betalen abonnementen variërend van ¥ 9,9 tot ¥ 95,9 CNY ($ 1,40 tot $ 13,50 USD), in de veronderstelling dat ze een legitieme VPN-service kopen, maar beide varianten voeren identieke kwaadaardige bewerkingen uit”, aldus Socket-beveiligingsonderzoeker Kush Pandya.

“Achter de abonnementsgevel voeren de extensies volledige verkeersonderschepping uit via injectie van authenticatiegegevens, werken ze als man-in-the-middle-proxy’s en exfiltreren ze voortdurend gebruikersgegevens naar de C2-server (command-and-control) van de bedreigingsacteur.”

Zodra nietsvermoedende gebruikers de betaling uitvoeren, ontvangen ze de VIP-status en schakelen de extensies automatisch de “smarty” proxy-modus in, die verkeer van meer dan 170 gerichte domeinen door de C2-infrastructuur leidt.

De extensies werken zoals geadverteerd om de illusie van een functioneel product te versterken. Ze voeren daadwerkelijke latentietests uit op proxyservers en geven de verbindingsstatus weer, terwijl gebruikers in het ongewisse blijven over hun hoofddoel, namelijk het onderscheppen van netwerkverkeer en het stelen van inloggegevens.

Het gaat hierbij om kwaadaardige aanpassingen aan twee JavaScript-bibliotheken, namelijk jquery-1.12.2.min.js en scripts.js, die bij de extensies worden geleverd. De code is ontworpen om automatisch hardgecodeerde proxyreferenties (topfany / 963852wei) te injecteren in elke HTTP-authenticatie-uitdaging op alle websites door een luisteraar te registreren op chrome.webRequest.onAuthRequired.

“Wanneer een website of dienst HTTP-authenticatie (Basic Auth, Digest Auth of proxy-authenticatie) aanvraagt, wordt deze luisteraar geactiveerd voordat de browser een inlogprompt weergeeft”, legt Pandya uit. “Het reageert onmiddellijk met de hardgecodeerde proxy-inloggegevens, volledig transparant voor de gebruiker. De asyncBlocking-modus zorgt voor synchrone injectie van inloggegevens, waardoor elke gebruikersinteractie wordt voorkomen.”

Zodra gebruikers zich authenticeren bij een proxyserver, configureert de extensie de proxy-instellingen van Chrome met behulp van een Proxy Auto-Configuration (PAC)-script om drie modi te implementeren:

- close, waardoor de proxyfunctie wordt uitgeschakeld

- altijd, waarbij al het webverkeer via de proxy wordt geleid

- smarty, dat een hardgecodeerde lijst van meer dan 170 hoogwaardige domeinen door de proxy stuurt

De lijst met domeinen omvat ontwikkelaarsplatforms (GitHub, Stack Overflow, Docker), cloudservices (Amazon Web Services, Digital Ocean, Microsoft Azure), bedrijfsoplossingen (Cisco, IBM, VMware), sociale media (Facebook, Instagram, Twitter) en sites met inhoud voor volwassenen. Het opnemen van pornografische sites is waarschijnlijk een poging om slachtoffers te chanteren, theoretiseerde Socket.

Het netto resultaat van dit gedrag is dat gebruikerswebverkeer wordt gerouteerd via door bedreigingsactors bestuurde proxy’s, terwijl de extensie een hartslag van 60 seconden onderhoudt naar zijn C2-server op phantomshuttle(.)space, een domein dat operationeel blijft. Het geeft de aanvaller ook een “man-in-the-middle” (MitM)-positie om verkeer vast te leggen, reacties te manipuleren en willekeurige ladingen te injecteren.

Belangrijker nog is dat het hartslagbericht elke vijf minuten het e-mailadres van een VIP-gebruiker, het wachtwoord in platte tekst en het versienummer naar een externe server verzendt via een HTTP GET-verzoek voor voortdurende exfiltratie van inloggegevens en sessiemonitoring.

“De combinatie van heartbeat-exfiltratie (referenties en metadata) plus proxy MitM (real-time verkeersregistratie) biedt uitgebreide mogelijkheden voor gegevensdiefstal die continu werken terwijl de extensie actief blijft”, aldus Socket.

Anders gezegd: de extensie legt wachtwoorden, creditcardnummers, authenticatiecookies, browsegeschiedenis, formuliergegevens, API-sleutels en toegangstokens vast van gebruikers die toegang hebben tot de beoogde domeinen terwijl de VIP-modus actief is. Bovendien kan de diefstal van ontwikkelaarsgeheimen de weg vrijmaken voor supply chain-aanvallen.

Het is momenteel niet bekend wie er achter de acht jaar oude operatie zit, maar het gebruik van de Chinese taal in de extensiebeschrijving, de aanwezigheid van Alipay/WeChat Pay-integratie om betalingen te doen en het gebruik van Alibaba Cloud om het C2-domein te hosten wijst op een in China gevestigde operatie.

“Het abonnementsmodel zorgt voor behoud van slachtoffers en genereert tegelijkertijd inkomsten, en de professionele infrastructuur met betalingsintegratie presenteert een façade van legitimiteit”, aldus Socket. “Gebruikers denken dat ze een VPN-service kopen terwijl ze onbewust een volledig verkeerscompromis mogelijk maken.”

De bevindingen benadrukken hoe browsergebaseerde extensies een onbeheerde risicolaag voor bedrijven aan het worden zijn. Gebruikers die de extensies hebben geïnstalleerd, wordt geadviseerd deze zo snel mogelijk te verwijderen. Voor beveiligingsteams is het essentieel om extensies op de toelatingslijst te zetten, te controleren op extensies met abonnementsbetalingssystemen in combinatie met proxymachtigingen, en netwerkmonitoring te implementeren voor verdachte proxy-authenticatiepogingen.