Een dreigingsacteur genaamd Omwegen is uitgezocht als stroomcampagnes die een informatie -stealer distribueren die bekend staat als Strela Stealer.

Dat is volgens de bevindingen van Infablox, die de dreigingsacteur de controle van domeinen behouden die de eerste fase van de Stealer organiseerden, een achterdeur genaamd Starfish.

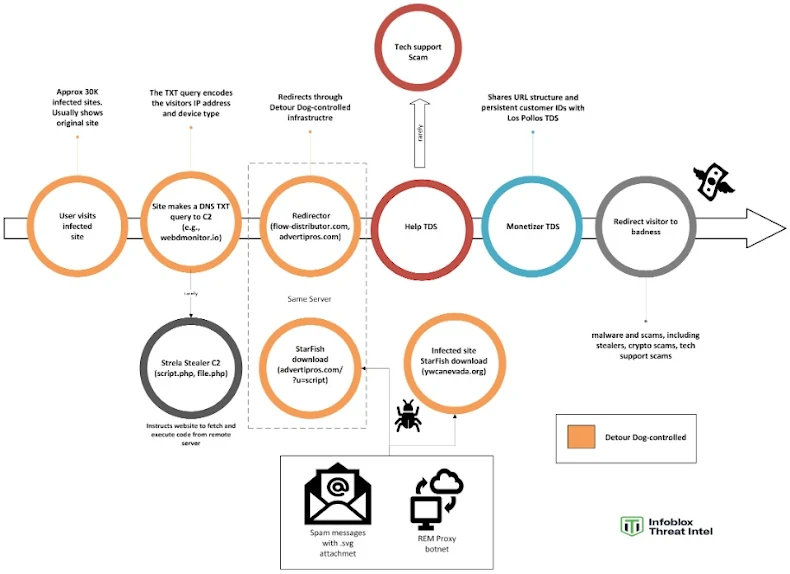

Het DNS-bedreigingsinlichtingenbedrijf zei dat het een Detour-hond heeft gevolgd sinds augustus 2023, toen GoDaddy-eigendom Sucuri details onthulde van aanvallen die gericht zijn op WordPress-sites om kwaadwillende JavaScript in te sluiten die DNS TXT-records gebruikten als een communicatiekanaal voor een verkeersdistributiesysteem (TDS), omleidingssite-bezoekers naar Skety Sites en Malware. Sporen van de dreigingsacteur dateren uit februari 2020.

“Hoewel traditioneel deze omleidingen tot oplichting hebben geleid, is de malware onlangs geëvolueerd om externe inhoud uit te voeren via het op DNS gebaseerde command-and-control (C2) -systeem,” zei Infoblox. “We volgen de dreigingsacteur die deze malware bestuurt als een omweghond.”

Dinkour van hondeninfrastructuur, volgens het bedrijf, is gebruikt om zeesterren te organiseren, een eenvoudige omgekeerde schaal die dient als een leiding voor Strela Stealer. In een rapport gepubliceerd in juli 2025 zei IBM X-Force dat de achterdeur wordt geleverd door middel van kwaadaardige SVG-bestanden met als doel aanhoudende toegang tot geïnfecteerde machines mogelijk te maken.

HIVE0145, de dreigingsacteur exclusief achter Strela Stealer -campagnes sinds minstens 2022, wordt beoordeeld als financieel gemotiveerd en werkt waarschijnlijk als een initiële toegangsmakelaar (IAB), het verwerven en verkopen van toegang tot gecompromitteerde systemen voor winst.

De analyse van Infoblox heeft aangetoond dat ten minste 69% van de bevestigde sterren enscenering van de starfish onder de controle van het Dinkour Dog stond, en dat een Mikrotik Botnet werd geadverteerd als REM -proxy – die op zijn beurt wordt aangedreven door SystemBC, zoals ontdekt door Lumen’s Black Lotus Labs vorige maand – was ook onderdeel van de aanvalsketen.

Specifiek is het aan het licht gekomen dat de spam-e-mailberichten die Strela Stealer zijn gedistribueerd, afkomstig van REM-proxy en een ander botnet TOFSEE nagesynchroniseerd, waarvan de laatste is gepropageerd via een op C ++ gebaseerde lader genaamd Privateloader in het verleden. In beide gevallen organiseerde de hondeninfrastructuur de eerste fase van de aanval.

“De Botnets werden gecontracteerd om de spamberichten te leveren, en Detour Dog was gecontracteerd om de malware te leveren,” vertelde Dr. Renée Burton, vice -president van Threat Intelligence bij Infablox, aan The Hacker News.

Wat meer is, Dinkour Dog is gevonden om de verdeling van de Stealer te vergemakkelijken via DNS TXT-records, met de dreiging acteur-gecontroleerde DNS-naamservers aangepast om speciaal opgemaakte DNS-vragen van de gecompromitteerde sites te beantwoorden en erop te reageren met executieve code-uitvoeringscommando’s.

Dinkour Dog’s Modus Operandi als het gaat om het verwerven van nieuwe infrastructuur is door kwetsbare WordPress -sites te exploiteren om kwaadaardige code -injecties uit te voeren, hoewel het bedrijf zei dat de methoden sindsdien zijn blijven evolueren.

Een opmerkelijk aspect van de aanval is dat de gecompromitteerde website normaal 90% van de tijd functioneert, waardoor geen rode vlaggen worden verhoogd en de malware gedurende langere tijd kan aanhouden. In geselecteerde instanties (ongeveer 9%) wordt een sitebezoeker echter doorgestuurd naar een zwendel via help TDS of Monetizer TDS; In een veel zeldzamer scenario (1%) ontvangt de site een externe bestandsuitvoeropdracht. Er wordt aangenomen dat de omleidingen beperkt zijn in een poging om detectie te voorkomen.

De ontwikkeling markeert de eerste keer dat de DOUT is opgemerkt met het distribueren van malware, een verschuiving van handelen als een entiteit die verantwoordelijk is voor het uitsluitend doorsturen van verkeer naar Los Pollos, een kwaadwaardig advertentietechnologiebedrijf dat opereert onder de Vextrio Viper -paraplu.

“We vermoeden dat ze zijn geëvolueerd van oplichting om malwareverdeling op te nemen om financiële redenen,” zei Burton. “Er is de afgelopen 12-18 maanden veel aandacht besteed aan de beveiligingsindustrie om het type oplichting te stoppen dat de Dog in het verleden heeft ondersteund. We geloven dat ze minder geld verdienden, hoewel we dat niet kunnen verifiëren.”

Het aanvullen van deze wijzigingen is het feit dat de website van de website die wordt gebruikt door een Dog, getuige is geweest van een eigen evolutie, waardoor de mogelijkheid is om geïnfecteerde websites te besturen om code van externe servers uit te voeren.

Vanaf juni 2025 hebben de reacties de geïnfecteerde locatie opdracht gegeven om de uitvoer van PHP -scripts op te halen van geverifieerde Strela Stealer C2 -servers om de malware waarschijnlijk te verdelen – het dubbele gebruik van DNS als zowel een communicatiekanaal als een leveringsmechanisme.

“Reacties op txt recordquery’s zijn base64-gecodeerd en bevatten expliciet het woord ‘down’ om deze nieuwe actie te activeren,” merkte het bedrijf op. “Wij geloven dat dit een nieuw netwerkmalwaredistributiemodel heeft gecreëerd met behulp van DNS waarin de verschillende fasen zijn opgehaald uit verschillende hosts onder controle van de dreigingsacteur en worden teruggegeven wanneer de gebruiker bijvoorbeeld interactie heeft met het campagne -lokmiddel, het e -mailbevestiging.

“Een nieuwe opstelling als deze zou een aanvaller in staat stellen zijn identiteit achter gecompromitteerde websites te verbergen, waardoor zijn activiteiten veerkrachtiger worden, ondertussen dienen om dreigingsjagers te misleiden omdat de malware niet echt is waar de geanalyseerde bijlagen aangeven dat het podium wordt gehost.”

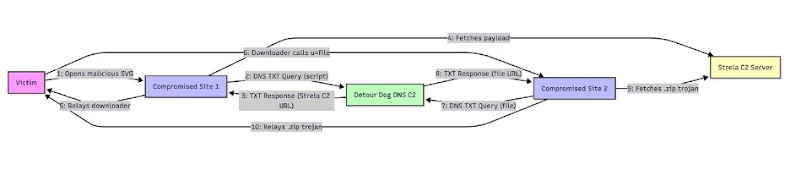

De hele reeks acties ontvouwt zich als volgt –

- Slachtoffer opent een kwaadaardig document en lanceert een SVG -bestand dat contact opneemt met een geïnfecteerd domein

- De gecompromitteerde site stuurt een TXT -recordverzoek naar de Detour Dog C2 -server via DNS

- De naamserver reageert met een TXT -record met een Strela C2 -URL, voorafgegaan met “Down”

- De gecompromitteerde site verwijdert het voorvoegsel omlaag en gebruikt CURL om mogelijk de zeesterafdownloader uit de URL te halen

- De gecompromitteerde site fungeert als een relais om de downloader naar de klant te sturen (dat wil zeggen het slachtoffer)

- De downloader start een oproep aan naar een ander gecompromitteerd domein

- Het tweede gecompromitteerde domein stuurt een vergelijkbare DNS TXT -vraag naar de Detour Dog C2 -server

- De Dinkour Dog Name Server reageert met een nieuwe Strela C2 -URL, opnieuw voorafgegaan met “Down”

- Het tweede gecompromitteerde domein stript het voorvoegsel en stuurt een krulverzoek naar de Strela C2 -server om zeester op te halen

- Het tweede gecompromitteerde domein fungeert als een relais om de malware naar de klant te sturen (dwz het slachtoffer)

Infablox zei dat het samenwerkte met de Shadowerver Foundation om twee van de C2 -domeinen van Dug -honden (WebDmonitor (.) IO en Aeroarrows (.) IO) op 30 juli en 6 augustus 2025 te zinken.

Het bedrijf wees er ook op dat de dreigingsacteur waarschijnlijk fungeert als een distributie-as-a-service (DAAS) -aanbieder, en voegde eraan toe dat het bewijs vond van een “schijnbaar niet-gerelateerd bestand” dat door zijn infrastructuur werd gepropageerd. Het merkte echter op dat het “niet kon valideren wat werd geleverd.”