De dreigingsacteur achter Rhadamanthys heeft ook geadverteerd met twee andere tools genaamd Elysium Proxy Bot en Crypt Service op hun website, zelfs als de vlaggenschipinformatie -Stealer is bijgewerkt ter ondersteuning van de mogelijkheid om onder andere de vingerafdrukken van apparaten en webbrowser te verzamelen.

“Rhadamanthys werd aanvankelijk gepromoot door berichten op cybercriminaliteitsforums, maar al snel werd het duidelijk dat de auteur een ambitieuzer plan had om contact te maken met potentiële klanten en zichtbaarheid op te bouwen,” zei onderzoeker Aleksandra “Hasherezade”, zei Doniec in een nieuw rapport.

Rhadamanthys is voor het eerst geadverteerd door een dreigingsacteur genaamd Kingcrete2022 en is naar voren gekomen als een van de meest populaire informatie-stealers die beschikbaar zijn onder een malware-as-a-service (MAAS) -model naast Lumma, Vidar, Stealc en, meer recentelijk, acreed. De huidige versie van de Stealer is 0.9.2.

In de loop der jaren zijn de capaciteiten van de Stealer veel verder gegroeid dan de eenvoudige gegevensverzameling, wat een uitgebreide bedreiging vormt voor persoonlijke en bedrijfsbeveiliging. In een analyse van versie 0.7.0 van de malware heeft in oktober in oktober de toekomst de toevoeging van een nieuwe kunstmatige intelligentie (AI) voor optische karakterherkenning (OCR) opgenomen om cryptocurrency -portemonnee zaadzinnen vast te leggen.

De nieuwste bevindingen van Check Point laten zien dat de dreigingsacteurs zichzelf omkleedden als “Rhad Security” en “Mythical Origin Labs”, hun aanbod op de markt brengen als “intelligente oplossingen voor innovatie en efficiëntie”.

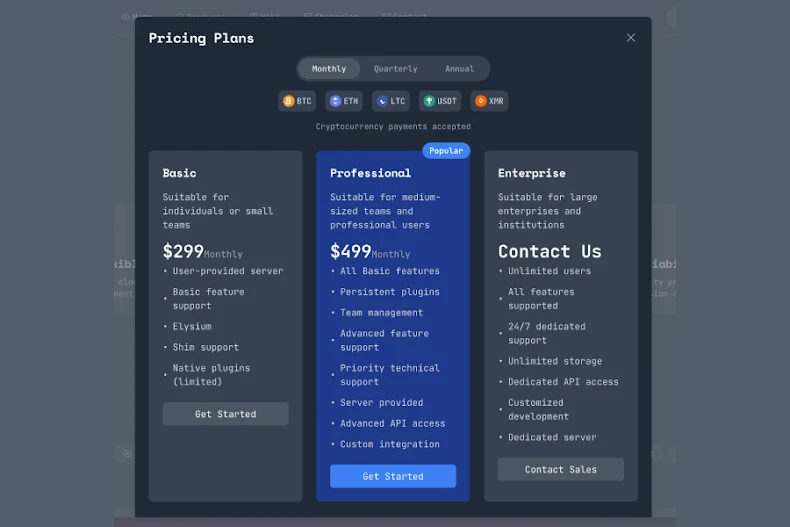

Rhadamanthys is beschikbaar in drie gelaagde pakketten, beginnend vanaf $ 299 per maand voor een zelf-gehoste versie tot $ 499 per maand die wordt geleverd met extra voordelen, waaronder technische ondersteuning van prioriteit, server en geavanceerde API-toegang. Potentiële klanten kunnen ook een enterprise -plan kopen door rechtstreeks contact op te nemen met hun verkoopteam.

“De combinatie van de branding, de productportfolio en de prijstructuur suggereert dat de auteurs Rhadamanthys behandelen als een zakelijke onderneming op lange termijn in plaats van een bijwerkproject,” merkte Hasherezade op. “Voor verdedigers geeft deze professionalisering aan dat Rhadamanthys met zijn groeiende klantenbestand en een groeiend ecosysteem waarschijnlijk hier blijven, waardoor het belangrijk is om niet alleen de malware -updates bij te houden, maar ook de zakelijke infrastructuur die het in stand houdt.”

Net als LUMMA -versie 4.0 bevat Rhadamanthys -versie 0.9.2 een functie om uitgepakte artefacten te voorkomen door de gebruiker een waarschuwing aan de gebruiker weer te geven waarmee ze de uitvoering van de malware kunnen voltooien zonder de machine te schaden aan de machine waaraan deze actief is.

Dit wordt gedaan in een poging om te voorkomen dat malwaredistributeurs het eerste uitvoerbare bestand in zijn eenvoudige, onbeschermde vorm verspreiden om detectie -inspanningen te beperken, evenals hun systemen in het proces besmet te krijgen. Dat gezegd hebbende, hoewel het waarschuwingsbericht in beide stealers hetzelfde kan zijn, is de implementatie compleet anders, zei Check Point, wat suggereert dat “mimicry op oppervlakniveau”.

“In Lumma wordt het openen en lezen van het bestand geïmplementeerd via RAW SYSCALLS, en het berichtvak wordt uitgevoerd via NTraiseHardererror,” merkte het op. “In Rhadamanthys worden ruwe syscalls niet gebruikt en wordt hetzelfde berichtenbox weergegeven door MessageBoxw. Beide laders zijn verdoezeld, maar de obfuscatiepatronen zijn verschillend.”

Andere updates van Rhadamanthys betreffen lichte tweaks aan het aangepaste XS -formaat dat wordt gebruikt om de uitvoerbare modules te verzenden, de controles uitgevoerd om te bevestigen of de malware de uitvoering op de host moet voortzetten en de obfusced configuratie erin ingebed. De wijzigingen strekken zich ook uit tot het verdoezelen van de namen van de modules om onder de radar te vliegen.

Een van de modules, eerder aangeduid als strategie, is verantwoordelijk voor een reeks omgevingscontroles om ervoor te zorgen dat deze niet in een sandbox -omgeving draait. Bovendien controleert het lopende processen tegen een lijst met verboden, krijgt het huidige behang en verifieert het tegen een hard gecodeerde die de triage-sandbox vertegenwoordigt.

Het voert ook een cheque uit om te bevestigen of de huidige gebruikersnaam overeenkomt met iets dat lijkt op die die voor sandboxen worden gebruikt en de HWID van de machine (hardware -identificatie) vergelijkt met een vooraf gedefinieerde lijst, opnieuw om de aanwezigheid van een sandbox vast te stellen. Het is pas wanneer al deze controles worden doorgegeven dat het monster gaat om een verbinding tot stand te brengen met een command-and-control (C2) -server om de kerncomponent van de Stealer op te halen.

De payload is verborgen met behulp van steganografische technieken, hetzij als een WAV-, JPEG- of PNG -bestand, waar deze wordt geëxtraheerd, gedecodeerd en gelanceerd. Het is vermeldenswaard dat het decoderen van het pakket van de PNG een gedeeld geheim vereist dat is overeengekomen tijdens de eerste fase van de C2 -communicatie.

De Stealer-module van zijn kant is uitgerust met een ingebouwde LUA-loper die extra plug-ins bedient die in de programmeertaal zijn geschreven om gegevensdiefstal te vergemakkelijken en uitgebreide apparaat- en browservingerafdrukken te maken.

“De nieuwste variant vertegenwoordigt een evolutie in plaats van een revolutie. Analisten moeten hun configuratieparsers bijwerken, op PNG gebaseerde payload-levering bewaken, wijzigingen volgen in mutex- en bot-ID-formaten en verdere churn verwachten in obfuscatie naarmate tooling inhaalt,” zei Check Point.

“Momenteel is de ontwikkeling langzamer en stabieler: het kernontwerp blijft intact, met veranderingen gericht op verfijningen – zoals nieuwe Stealer -componenten, veranderingen in obfuscatie en meer geavanceerde aanpassingsopties.”