Een beveiligingsfout met hoge zware is bekendgemaakt in de One Identity Oneelogin Identity and Access Management (IAM) -oplossing die, indien met succes uitgebuit, onder bepaalde omstandigheden Sensitive OpenID Connect (OIDC) applicatie-client-client-client-client-clientgeheimen zou kunnen blootstellen.

De kwetsbaarheid, gevolgd als CVE-2025-59363heeft een CVSS -score van 7,7 van de 10,0 toegewezen. Het is beschreven als een geval van onjuiste overdracht van bronnen tussen bollen (CWe-669), waardoor een programma veiligheidsgrenzen overschrijdt en ongeautoriseerde toegang tot vertrouwelijke gegevens of functies verkrijgt.

CVE-2025-59363 “stonden aanvallers met geldige API-referenties toe om klantgeheimen op te graven en op te halen voor alle OIDC-applicaties binnen de Oelogin-huurder van een organisatie,” zei Clutch Security in een rapport gedeeld met het Hacker News.

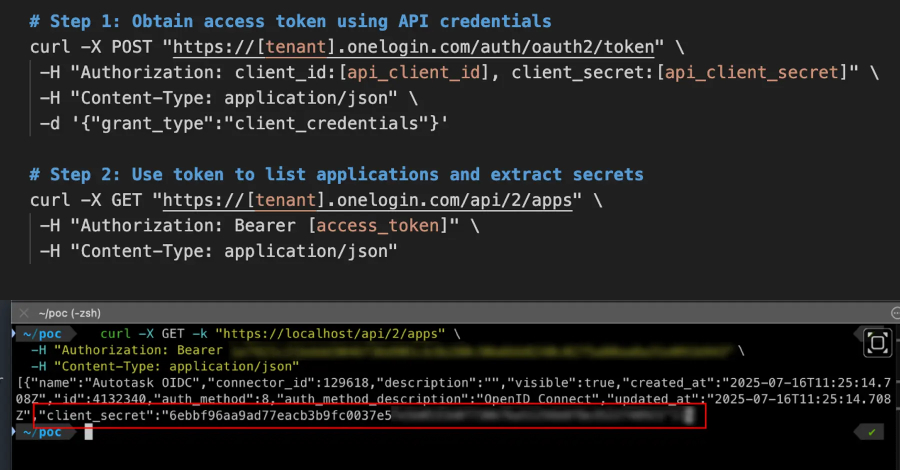

De identiteitsbeveiliging zei dat het probleem voortkomt uit het feit dat de toepassingsvermelding van het eindpunt -/API/2/apps – is geconfigureerd om meer gegevens te retourneren dan verwacht, inclusief de client_secret -waarden in de API -reactie naast metadata gerelateerd aan de apps in een onelogin -account.

De stappen om de aanval te doen worden hieronder vermeld –

- Aanvaller gebruikt geldige Onelogin API -referenties (client -ID en geheim) om te verifiëren

- Access Token aanvragen

- Bel de/API/2/Apps -eindpunt om alle applicaties op te noemen

- Parseer het antwoord om clientgeheimen op te halen voor alle OIDC -toepassingen

- Gebruik geëxtraheerde clientgeheimen om zich voor te doen als applicaties en toegang te krijgen tot geïntegreerde services

Succesvolle exploitatie van de fout kan een aanvaller met geldige Oneelogin API -referenties toestaan om clientgeheimen op te halen voor alle OIDC -applicaties die zijn geconfigureerd binnen een onelogin -huurder. Gewapend met deze toegang, zou de dreigingsacteur het blootgestelde geheim kunnen benutten om zich voor te doen als gebruikers en toegang te krijgen tot andere applicaties, waardoor kansen bieden voor laterale beweging.

Onelogin’s rolgebaseerde Access Control (RBAC) verleent API-toetsen brede eindpunttoegang, wat betekent dat de gecompromitteerde referenties kunnen worden gebruikt om toegang te krijgen tot gevoelige eindpunten op het hele platform. Vergelijking van zaken is verder het ontbreken van IP -adres toestaan, waardoor aanvallers mogelijk zijn om de fout overal ter wereld te exploiteren, merkte CLUTCH op.

Na verantwoorde openbaarmaking op 18 juli 2025 werd de kwetsbaarheid behandeld in Oneelogin 2025.3.0, die vorige maand werd vrijgegeven door OIDC Client_Secret -waarden niet langer zichtbaar te maken. Er is geen bewijs dat de kwestie ooit in het wild is uitgebuit.

“Identiteitsproviders dienen als de ruggengraat van enterprise beveiligingsarchitectuur,” zei Clutch Security. “Kwetsbaarheden in deze systemen kunnen trapsgewijze effecten hebben in hele technologische stapels, waardoor rigoureuze API -beveiliging essentieel is.”