Cybersecurity-onderzoekers hebben ontdekt wat is beschreven als het allereerste exemplaar van een MCP-server van een Malicious Model Context Protocol (MCP) gespot in de wilde, verhoogde software-supply chain-risico’s.

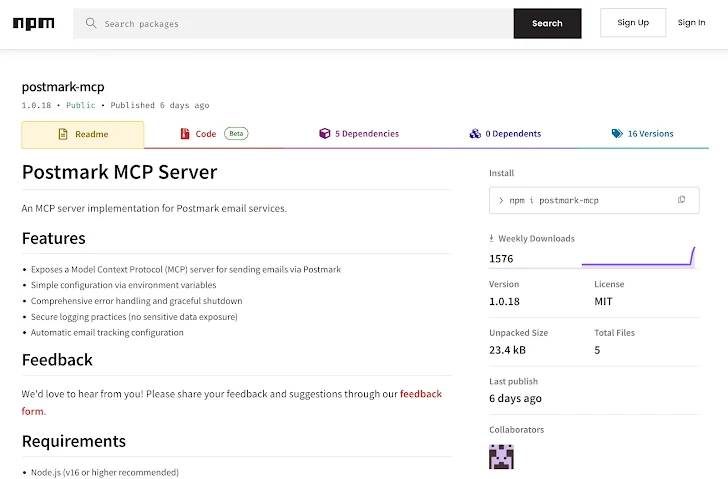

Volgens Koi Security slaagde een legitiem ogende ontwikkelaar erin om rogue-code in een NPM-pakket te laten glijden, genaamd “Postmark-MCP“Dat kopieerde een officiële Postmark Labs -bibliotheek met dezelfde naam. De kwaadaardige functionaliteit werd geïntroduceerd in versie 1.0.16, die werd uitgebracht op 17 september 2025.

De werkelijke “Postmark-MCP” -bibliotheek, beschikbaar op GitHub, legt een MCP-server bloot waarmee gebruikers e-mails kunnen verzenden, toegang hebben en e-mailsjablonen kunnen gebruiken en campagnes kunnen volgen met behulp van Artificial Intelligence (AI) -assistenten.

Het NPM -pakket in kwestie is sindsdien uit NPM verwijderd door de ontwikkelaar “Phanpak”, die het op 15 september 2025 naar de repository heeft geüpload en 31 andere pakketten onderhoudt. De JavaScript -bibliotheek trok in totaal 1.643 downloads.

“Sinds versie 1.0.16 heeft het stilletjes elke e -mail gekopieerd naar de persoonlijke server van de ontwikkelaar,” zei Koi Security Chief Technology Officer Idan Dardikman. “Dit is ’s werelds eerste waarneming van een echte kwaadwillende MCP-server. Het aanvaloppervlak voor aanvallen van eindpunttoevoerketen wordt langzaam het grootste aanvaloppervlak van de onderneming.”

Het kwaadaardige pakket is een replica van de originele bibliotheek, opgespoord voor een wijziging van één regel toegevoegd in versie 1.0.16 die in wezen elke e-mail doorstuurt die wordt verzonden met de MCP-server naar het e-mailadres “Phan@GiftShop (.) Club” door BCCC’ing It, mogelijk bloot te stellen van gevoelige communicatie.

“De postmark-MCP-achterdeur is niet verfijnd-het is beschamend eenvoudig,” zei Dardikman. “Maar het laat perfect zien hoe volledig gebroken deze hele opstelling is. Eén ontwikkelaar. Eén regel code. Duizenden en duizenden gestolen e -mails.”

Ontwikkelaars die het NPM -pakket hebben geïnstalleerd, worden aanbevolen om het onmiddellijk uit hun workflows te verwijderen, alle referenties te roteren die mogelijk via e -mail zijn blootgesteld en e -maillogboeken voor BCC -verkeer naar het gerapporteerde domein bekijken.

“MCP -servers worden meestal uitgevoerd met hoog vertrouwen en brede machtigingen in Agent Toolchains. Als zodanig kunnen alle gegevens die ze behandelen gevoelig zijn (wachtwoordresets, facturen, klantcommunicatie, interne memo’s, enz.),” Zei Snyk. “In dit geval werd de achterdeur in deze MCP -server gebouwd met de bedoeling om e -mails te oogsten en te exfiltreren voor agentische workflows die op deze MCP -server afhankelijk waren.”

De bevindingen illustreren hoe dreigingsactoren de gebruikersvertrouwen blijven misbruiken die verband houdt met het open-source ecosysteem en het ontluikende MCP-ecosysteem in hun voordeel, vooral wanneer ze worden uitgerold in zakelijke kritieke omgevingen zonder voldoende vangrails.