Cybersecurity Company Watchtowr Labs heeft bekendgemaakt dat het “geloofwaardig bewijs” heeft van actieve exploitatie van de onlangs bekendgemaakte beveiligingsfout in Fortra Goanywhere Managed File Transfer (MFT) -software al in 10 september 2025, een hele week voordat het openbaar werd bekendgemaakt.

“Dit is niet ‘gewoon’ een CVSS 10.0 -fout in een oplossing die al lang wordt begunstigd door APT -groepen en ransomware -operators – het is een kwetsbaarheid die sinds minstens 10 september 2025 actief in het wild is uitgebuit, vertelde Benjamin Harris, CEO en oprichter van Watchtowr, aan The Hacker News.

De kwetsbaarheid in kwestie is CVE-2025-10035, die is beschreven als een deserialisatie-kwetsbaarheid in de licentienerel die zou kunnen leiden tot commando-injectie zonder authenticatie. FORTRA Goanywhere versie 7.8.4, of de Sustain Release 7.6.3, werd vorige week vrijgegeven door Fortra om het probleem op te lossen.

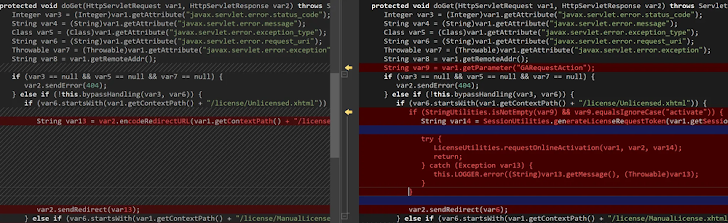

Volgens een analyse die eerder deze week door WatchTowr is vrijgegeven, moet de kwetsbaarheid te maken hebben met het feit dat het mogelijk is om een vervaardigd HTTP GET -verzoek te sturen naar de “/goanywhere/license/unlicensed.xhtml/” eindpunt om direct te communiceren met de licentie -servlet (“Com.linoma.ga.ui.Ui.admin. “/Goanywhere/lic/Accept/

Gewapend met deze authenticatie -bypass, kan een aanvaller profiteren van onvoldoende deserialisatiebescherming in de licentieservet om te leiden tot commando -injectie. Dat gezegd hebbende, precies hoe dit gebeurt, is iets van een mysterie, onderzoekers Sonny MacDonald en Piotr Bazydlo opgemerkt.

Cybersecurity-leverancier Rapid7, die ook zijn bevindingen heeft vrijgegeven in CVE-2025-10035, zei dat het geen enkele deserialisatie-kwetsbaarheid is, maar eerder een keten van drie afzonderlijke problemen-

- Een bypass van toegangscontrole die sinds 2023 bekend is

- De onveilige deserialisatie Kwetsbaarheid CVE-2025-10035, en

- Een nog onbekend probleem met betrekking tot hoe de aanvallers een specifieke privésleutel kunnen kennen

In een volgend rapport dat donderdag werd gepubliceerd, zei WatchTowr dat het bewijs ontving van uitbuiting, waaronder een stapeltrace, die het maken van een achterdeuraccount mogelijk maken. De volgorde van de activiteit is als volgt –

- Het activeren van de kwetsbaarheid voor de authenticatie in Fortra Goanywhere MFT om externe code-uitvoering (RCE) te bereiken

- De RCE gebruiken om een Goany-gebruiker te maken met de naam “Admin-Go”

- Het nieuw gemaakte account gebruiken om een webgebruiker te maken

- Gebruikmakend van de webgebruiker om te communiceren met de oplossing en extra payloads te uploaden en uit te voeren, inclusief SimpleHelp en een onbekend implantaat (“ZATO_BE.EXE”)

Het Cybersecurity Company zei ook dat de activiteit van de dreigingsacteur afkomstig was van het IP-adres 155.2.190 (.) 197, dat volgens Virustotal is gemarkeerd voor het uitvoeren van brute-force-aanvallen op Fortinet Fortigate SSL VPN-appliances in het begin van augustus 2025. Echter, WatchTowr vertelde het hacker-nieuws dat het geen dergelijke activiteit heeft waargenomen tegen zijn Honeypots.

Gezien tekenen van exploitatie in het wild, is het noodzakelijk dat gebruikers snel bewegen om de fixes toe te passen, zo niet al. The Hacker News heeft contact opgenomen met Fortra voor commentaar en we zullen het verhaal bijwerken als we terug horen.