Een nieuwe campagne is waargenomen die zich voordoet aan Oekraïense overheidsinstanties bij phishing -aanvallen om te leveren Teleurdie vervolgens wordt gebruikt om te vallen Amatera Stealer En Pureminer.

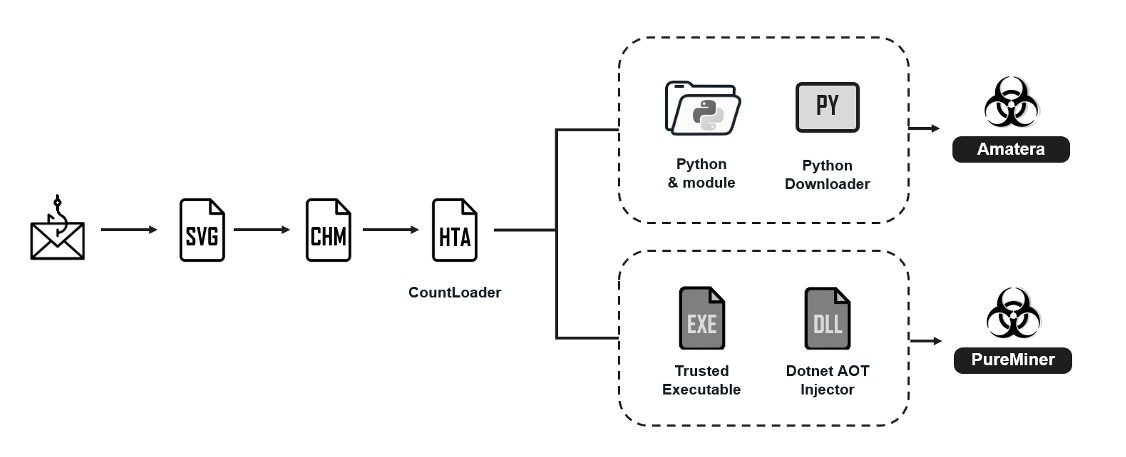

“De phishing -e -mails bevatten kwaadaardige schaalbare Vector Graphics (SVG) -bestanden die zijn ontworpen om ontvangers te misleiden om schadelijke bijlagen te openen,” zei Fortinet Fortiguard Labs -onderzoeker Yurren Wan in een rapport dat wordt gedeeld met The Hacker News.

In de aanvalsketens die zijn gedocumenteerd door het Cybersecurity Company, worden de SVG-bestanden gebruikt om de download van een wachtwoordbeveiligd ziparchief te initiëren, dat een gecompileerde HTML Help (CHM) -bestand bevat. Het CHM -bestand activeert, wanneer het wordt gelanceerd, een reeks gebeurtenissen die culmineren in de implementatie van Countloader. De e -mailberichten beweren een kennisgeving van de nationale politie van Oekraïne te zijn.

Countloader, dat het onderwerp was van een recente analyse van Silent Push, is gebleken om verschillende payloads zoals Cobalt Strike, AdaptixC2 en PureHVNC Rat te laten vallen. In deze aanvalsketen dient het echter als een distributievector voor Amatera Stealer, een variant van Acrstealer, en Pureminer, een stealthy .net cryptocurrency -mijnwerker.

Het is de moeite waard erop te wijzen dat zowel PureHVNC -rat als Pureminer deel uitmaken van een bredere malwaresuite die is ontwikkeld door een dreigingsacteur die bekend staat als PureCoder. Sommige van de andere producten van dezelfde auteur zijn onder meer –

- PureCrypter, een crypter voor native en .net

- Purerat (aka resolverrat), een opvolger van purehvnc rat

- Purelogs, een informatietaal en logger

- Blueloader, een malware die kan fungeren als een botnet door op afstand payloads te downloaden en uit te voeren

- PureClipper, een Clipper-malware die cryptocurrency-adressen vervangt die in het klembord zijn gekopieerd door aanvaller-gecontroleerde portemonnee-adressen om transacties om te leiden en fondsen te stelen

Volgens Fortinet worden Amatera Stealer en Pureminer beide geïmplementeerd als filess-bedreigingen, waarbij de malware “via .NET vooraf (AOT) compilatie met procesholling of direct in het geheugen wordt uitgevoerd met behulp van PythonMemoryModule.”

Amatera Stealer, eenmaal gelanceerd, verzamelt systeeminformatie, verzamelt bestanden die overeenkomen met een vooraf gedefinieerde lijst met extensies en oogstgegevens van gebaseerde browsers op chroom- en gekko, evenals toepassingen zoals stoom, telegram, filezilla en verschillende cryptocurrency-portefeuilles.

“Deze phishing -campagne laat zien hoe een kwaadaardig SVG -bestand kan fungeren als een HTML -vervanging om een infectieketen te initiëren,” zei Fortinet. In dit geval richtten aanvallers de Oekraïense overheidsentiteiten met e -mails met SVG -bijlagen. De SVG-ingebedde HTML-code heeft slachtoffers omgeleid naar een downloadsite. “

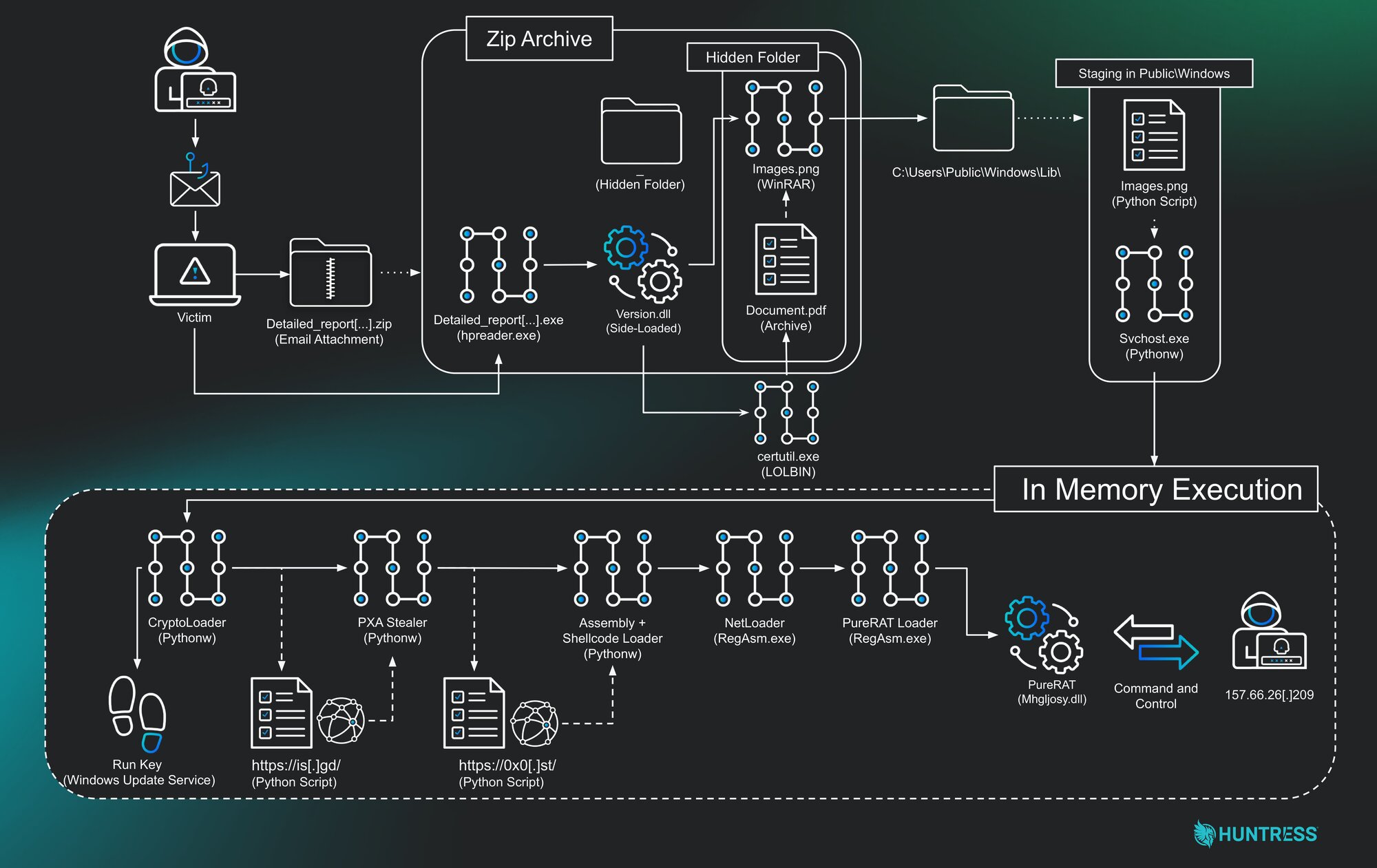

De ontwikkeling komt wanneer Huntress een waarschijnlijke Vietnamese-sprekende bedreigingsgroep ontdekte met behulp van phishing-e-mails die inbreuk op het auteursrecht inbreuken op kennisgevingsthema’s dragen om ontvangers te misleiden om ziparchieven te lanceren die leiden tot de inzet van de PXA-staler, die zich vervolgens evolueert naar een meerlagige infectiessequentie die purerat dropt.

“Deze campagne vertoont een duidelijke en opzettelijke progressie, beginnend met een eenvoudige phishing-lokmiddel en escalerend door lagen van in-memory laders, defensie-ontduiking en diefstal van referenties,” zei beveiligingsonderzoeker James Northey. “De uiteindelijke lading, Purerat, vertegenwoordigt het hoogtepunt van deze inspanning: een modulaire, professioneel ontwikkelde achterdeur die de aanvaller volledige controle geeft over een gecompromitteerde gastheer.”

“Hun progressie van amateuristische verduistering van hun python -ladingen naar het misbruiken van grondstoffenmalware zoals Purerat toont niet alleen doorzettingsvermogen, maar ook kenmerken van een serieuze en volwassen operator.”