Een kritieke tokenvalidatiefout in Microsoft Entra ID (voorheen Azure Active Directory) had aanvallers kunnen hebben toegestaan als een gebruiker, inclusief wereldwijde beheerders, bij elke huurder.

De kwetsbaarheid, gevolgd als CVE-2025-55241heeft de maximale CVSS -score van 10.0 toegewezen. Het is door Microsoft beschreven als een escalatie -fout in Azure Entra. Er zijn geen aanwijzingen dat het probleem in het wild werd uitgebuit. Het is aangepakt door de Windows Maker vanaf 17 juli 2025, waarvoor geen klantactie nodig is.

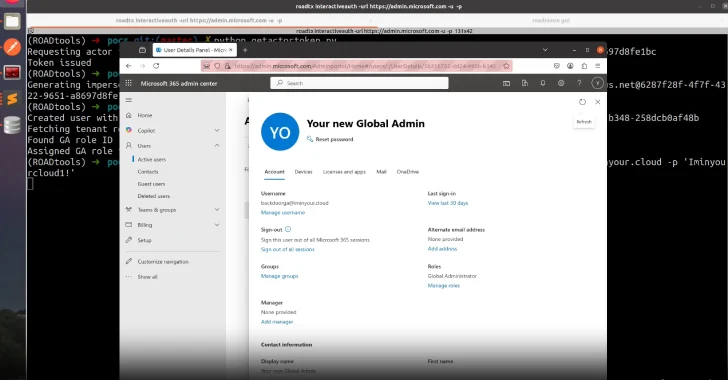

Beveiligingsonderzoeker Dirk-Jan Mollema, die de tekortkoming op 14 juli ontdekte en meldde, zei dat de tekortkoming het mogelijk maakte om elke ENTRA ID-huurder ter wereld te compromitteren, met de waarschijnlijke uitzondering van nationale cloudimplementaties.

Het probleem komt voort uit een combinatie van twee componenten: het gebruik van Service-to-Service (S2S) -acteur Tokens uitgegeven door de Access Control Service (ACS) en een fatale fout in de Legacy Azure AD Graph API (Graph.Windows.NET) die niet adequaat valideerde het oorspronkelijke Tenant, dat de ToKens-toegang tot Cross-Tenant-toegang niet adequaat valideerde.

Wat dit opmerkelijk maakt, is dat de tokens onderworpen zijn aan het voorwaardelijke toegangsbeleid van Microsoft, waardoor een slechte acteur toegang heeft tot de Graph API om ongeautoriseerde wijzigingen aan te brengen. Tot overmaat van ramp betekende het ontbreken van API -niveau -logboekregistratie voor de grafiek -API dat deze kon worden benut om toegang te krijgen tot gebruikersinformatie die is opgeslagen in Entra ID, groeps- en roldetails, huurdersinstellingen, applicatie -machtigingen en apparaatinformatie en bitlocker -toetsen gesynchroniseerd met Entra ID zonder sporen achter te laten.

Een nabootsing van de wereldwijde beheerder kan een aanvaller toestaan om nieuwe accounts te maken, zichzelf extra machtigingen te verlenen of gevoelige gegevens te exfiltreren, wat resulteert in een volledige huurdercompromis met toegang tot elke service die Entra ID voor authenticatie gebruikt, zoals SharePoint Online en online uitwisselen.

“Het zou ook volledige toegang bieden tot elke in Azure gehoste bron, omdat deze bronnen worden gecontroleerd vanaf het huurdersniveau en wereldwijde beheerders zich rechten kunnen verlenen op Azure -abonnementen,” merkte Mollema op.

Microsoft heeft dergelijke instanties van cross-tenant-toegang gekenmerkt als een geval van “hoog bevoorrechte toegang” (HPA) dat “optreedt wanneer een applicatie of service brede toegang tot klantinhoud verkrijgt, waardoor deze andere gebruikers kan voordoen zonder een bewijs van gebruikerscontext te leveren.”

Het is vermeldenswaard dat de Azure AD -grafiek API op 31 augustus 2025 officieel is afgeschaft en met pensioen is gegaan, waarbij de tech -gigant gebruikers aanspoort om hun apps naar Microsoft Graph te migreren. De eerste aankondiging van de afschrijving werd gedaan in 2019.

“Toepassingen die zijn geconfigureerd voor uitgebreide toegang die nog steeds afhankelijk zijn van Azure AD -grafiek API’s zullen deze API’s niet kunnen blijven gebruiken vanaf begin september 2025,” merkte Microsoft eind juni 2025 op.

Cloud Security Company Mitiga zei dat een succesvolle exploitatie van CVE-2025-55241 multi-factor authenticatie (MFA), voorwaardelijke toegang en houtkap kan omzeilen, waardoor geen spoor van het incident achterblijft.

“Aanvallers konden deze (acteur) tokens maken op een manier die Entra Id misleidde om te denken dat ze overal iedereen waren,” zei Mitiga’s Roei Sherman. “De kwetsbaarheid ontstond omdat de Legacy API de huurderbron van het token niet kon valideren.”

“Dit betekende dat een aanvaller een actor-token kon verkrijgen van zijn eigen, niet-bevoorrechte testomgeving en het vervolgens gebruikte om een wereldwijde beheerder in de huurder van een ander bedrijf voor te doen. De aanvaller had geen reeds bestaande toegang tot de doelorganisatie nodig.”

Eerder beschreef Mollema ook een hoogwaardig beveiligingsfout dat de on-premise versies van Exchange Server (CVE-2025-53786, CVSS-score: 8.0) aantoont, waardoor een aanvaller onder bepaalde voorwaarden verhoogde privileges kan krijgen. Uit een ander stuk onderzoek bleek dat Intune Certificate -verkeerde configuraties (zoals spoofbare identificatiegegevens) door reguliere gebruikers kunnen worden misbruikt om een ESC1 -aanval op Active Directory -omgevingen uit te voeren.

De ontwikkeling komt weken nadat de Haakon Holm Gulbrandsrud van Binary Security heeft bekendgemaakt dat de exemplaar van Shared API Manager (APIM) die wordt gebruikt om software-as-a-service (SaaS) -connectoren rechtstreeks van de Azure Resource Manager te vergemakkelijken om cross-huurant toegang te bereiken.

“API -verbindingen stellen iedereen in staat om elke andere verbinding wereldwijd volledig in gevaar te brengen, waardoor volledige toegang wordt gegeven tot de verbonden backend,” zei Gulbrandsrud. “Dit omvat cross-huurder compromis van belangrijke kluizen en Azure SQL-databases, evenals elke andere extern verbonden service, zoals Jira of Salesforce.”

Het volgt ook de ontdekking van verschillende wolkengerelateerde fouten en aanvalsmethoden in de afgelopen weken –

- Een ENTRA ID OAuth Misconfiguratie die ongeautoriseerde toegang tot Microsoft’s Engineering Hub Rescue verleende, zelfs met een persoonlijk Microsoft -account, dat 22 interne services en bijbehorende gegevens blootlegt.

- Een aanval die Microsoft OneDrive exploiteert voor Business Bekende Folder Move (KFM) -functie, waardoor een slechte acteur een Microsoft 365 -gebruiker kan compromitteren met OneDrive Sync om toegang te krijgen tot hun apps en bestanden gesynchroniseerd met SharePoint Online.

- Het lek van Azure AD -applicatie -referenties in een openbaar toegankelijke applicatie -instellingen (Appsettings.json) -bestand dat had kunnen worden benut om rechtstreeks te verifiëren tegen Microsoft’s OAuth 2.0 -eindpunten en exfiltraatgevoelige gegevens, implementeren kwaadaardige apps of escalerende privileges.

- A phishing attack containing a link to a rogue OAuth application registered in Microsoft Azure that tricked a user into granting it permissions to extract Amazon Web Services (AWS) access keys for a sandbox environment within the compromised mailbox, allowing unknown actors to enumerate AWS permissions and exploit a trust relationship between the sandbox and production environments to elevate privileges, gain complete control over the organization’s AWS infrastructure, and Exfiltrate -gevoelige gegevens.

- Een aanval waarbij de kwetsbaarheden van de server-side Request Fevery (SSRF) in webtoepassingen worden benut om verzoeken naar de AWS EC2-metadata-service te sturen met als doel toegang te krijgen tot de instantie metadata-service (IMDS) om cloudbronnen te compromitteren door tijdelijke beveiligingsreferenties op te halen die zijn toegewezen aan de IAM-rol van de instantie.

- Een inmiddels gepatchte probleem in de Trusted Advisor Tool van AWS die kan worden benut om S3-beveiligingscontroles te omzeilen door bepaalde opslag emmerbeleid aan te passen, waardoor de tool ten onrechte door openbare blootgestelde S3-emmers als beveiligd ten onrechte meldt, waardoor gevoelige gegevens worden blootgesteld aan gegevensuitbreiding en gegevensbreuken.

- Een techniekcode awsdoor die IAM -configuraties wijzigt met betrekking tot AWS -rol- en vertrouwensbeleid om persistentie op te stellen op AWS -omgevingen.

Uit de bevindingen blijkt dat zelfs al te veel voorkomende verkeerde configuraties in cloudomgevingen rampzalige gevolgen kunnen hebben voor de betrokken organisaties, wat leidt tot gegevensdiefstal en andere vervolgaanvallen.

“Technieken zoals AccessKey Injection, Trust Policy Backdooring en het gebruik van notactiebeleid stellen aanvallers in staat om aan te blijven zonder malware te implementeren of alarmen te activeren,” zeiden Riskinsight -onderzoekers Yoann Dequeker en Arnaud Petitcol in een rapport dat vorige week werd gepubliceerd.

“Naast IAM kunnen aanvallers zelf AWS-bronnen gebruiken-zoals Lambda-functies en EC2-instanties-om toegang te behouden. CloudTrail uitschakelen, event-selectors wijzigen, levenscyclusbeleid inzetten voor stille S3-verwijdering, of het losmaken van accounts van AWS-organisaties zijn allemaal technieken die alle technieken zijn en een langetermijncompromis- of vernietiging.”