Dreigingsactoren met banden met de Democratische Volksrepubliek Korea (aka DVK of Noord-Korea) zijn geobserveerd met behulp van clickfix-stijl kunstaas om een bekende malware te leveren genaamd Beavertail en InvisableFerret.

“De dreigingsacteur gebruikte Clickfix Lures om marketing- en handelaarsrollen in cryptocurrency- en retailsectororganisaties te richten in plaats van het richten van softwareontwikkelingsrollen,” zei GitLab Threat Intelligence -onderzoeker Oliver Smith in een rapport dat vorige week werd gepubliceerd.

Eind 2023 voor het eerst blootgesteld door Palo Alto Networks, zijn Beavertail en InvisiberRetRet ingezet door Noord-Koreaanse agenten als onderdeel van een langlopende campagne die een stompe interview (aka Gwisin Gang) noemde, waarbij de malware wordt gedistribueerd onder softwareontwikkelaars onder het voordeel van een vacatures. Bescherming als een subset van de overkoepelende groep Lazarus, is het cluster al sinds minstens december 2022 actief.

In de loop der jaren is Beavertail ook gepropageerd via nep NPM -pakketten en frauduleuze Windows -videoconferentietoepassingen zoals FCCCALL en freeconferentie. Geschreven in JavaScript, fungeert de malware als een informatie-stealer en een downloader voor een Python-gebaseerde backdoor bekend als InvisibleFerret.

Een belangrijke evolutie van de campagne omvat het gebruik van de ClickFix Social Engineering Tactic om malware te leveren zoals Golangghost, Pylangghost en FlexibleFerret-een subcluster van activiteit die wordt gevolgd als Clickfake-interview.

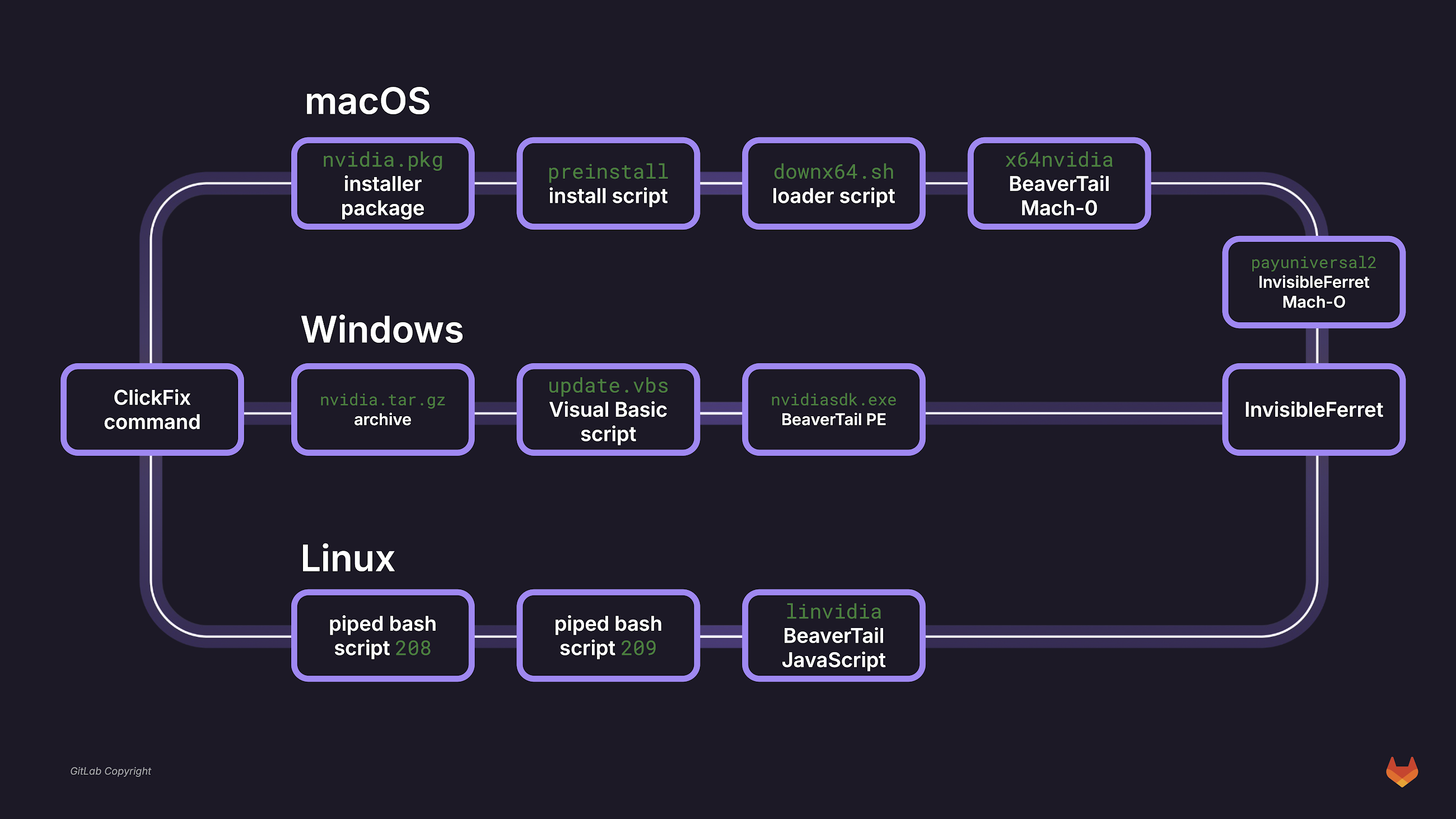

De nieuwste aanvalsgolf, waargenomen eind mei 2025, is de moeite waard om twee redenen te benadrukken: ClickFix gebruiken om Beavertail (in plaats van Golangghost of flexibelret) te leveren en de Stealer te leveren in de vorm van een gecompileerde binaire binair geproduceerd met behulp van tools zoals PKG en Pyinstaller voor Windows, MacOS en Linux -systemen.

Een nepweb -applicatie van het wervingsplatform dat met Vercel is gemaakt, dient als een distributievector voor de malware, waarbij de dreigingsacteur reclame voor cryptocurrency -handelaar, verkoop- en marketingrollen adverteert bij verschillende Web3 -organisaties, en doelen aansporen om te investeren in een Web3 -bedrijf.

“De targeting van de dreigingsacteur op marketingaanvragers en imitatie van een organisatie voor de detailhandel is opmerkelijk gezien de gebruikelijke focus van Beavertail Distributors op softwareontwikkelaars en de cryptocurrency -sector,” zei Smith.

Gebruikers die op de site landen, hebben hun openbare IP-adressen vastgelegd en worden geïnstrueerd om een video-beoordeling van zichzelf te voltooien, op welk punt een nep-technisch fout over een niet-bestaand microfoonprobleem wordt weergegeven en wordt gevraagd naar een besturingssysteem-specifiek opdracht om het probleem aan te pakken, die effectief leidt tot de implementatie van een slankere versie van BeavertaL-of-blijkt van een shell-script of een visuele basiscript.

“De Beavertail -variant die aan deze campagne is gekoppeld, bevat een vereenvoudigde routine voor informatie -stealer en richt zich op minder browservertensies,” zei Gitlab. “De variant richt zich op slechts acht browservertensies in plaats van de 22 gericht in andere hedendaagse Beavertail -varianten.”

Een andere belangrijke weglating is het verwijderen van functies die verband houden met het stelen van gegevens van andere webbrowsers dan Google Chrome. De Windows-versie van Beavertail is ook gevonden op een wachtwoordbeveiligd archief dat samen met de malware wordt verzonden om Python-afhankelijkheden te laden met betrekking tot InvisableFerret.

Hoewel archieven met een wachtwoord een vrij veel voorkomende techniek zijn die verschillende dreigingsactoren al een tijdje hebben aangenomen, is dit de eerste keer dat de methode is gebruikt voor het leveren van payload in verband met Beavertail, wat aangeeft dat de dreigingsacteurs hun aanvalsketens actief verfijnen.

Bovendien suggereren de lage prevalentie van secundaire artefacten in het wild en de afwezigheid van sociale engineering finesse dat de campagne mogelijk een beperkte test is geweest en dat onwaarschijnlijk niet op schaal wordt ingezet.

“De campagne suggereert een lichte tactische verschuiving voor een subgroep van Noord -Koreaanse Beavertail -operators, die verder gaat dan hun traditionele softwareontwikkelaar die zich richt op marketing- en handelsrollen in cryptocurrency- en retailsectoren,” zei Gitlab. “De overstap om malwarevarianten en voortdurende afhankelijkheid van ClickFix -technieken te compileren, toont operationele aanpassing om minder technische doelen en systemen te bereiken zonder standaard softwareontwikkelingstools geïnstalleerd.”

De ontwikkeling komt als een gezamenlijk onderzoek van Sentinelone, Sentinellabs en Validin heeft geconstateerd dat ten minste 230 personen zijn het doelwit van de besmettelijke interviewcampagne in nepcryptocurrency sollicitatiegesprekken tussen januari en maart 2025 door bedrijven zoals Archblock, Robinhood en Etoro te beperken.

Deze campagne omvatte in wezen het gebruik van clickfix -thema’s om Malicious Node.js -applicaties te duberen, genaamd ContagiousDrop die zijn ontworpen om malware te implementeren vermomd als updates of essentiële hulpprogramma’s. De payload is afgestemd op het besturingssysteem en de systeemarchitectuur van het slachtoffer. Het is ook in staat om slachtofferactiviteiten te catalogiseren en een e -mailalarm te activeren wanneer de getroffen persoon de nep -vaardigheidsbeoordeling start.

“Deze activiteit (…) omvatte de dreigingsactoren die cyberdreigingsinformatie (CTI) onderzocht met betrekking tot hun infrastructuur,” merkten de bedrijven op en voegden de aanvallers toe, die zich bezighouden met een gecoördineerde inspanning om nieuwe infrastructuur te evalueren vóór acquisitie en te controleren op tekenen van detectie van hun activiteit door geldig, virustotaal en maltrail.

De informatie die uit dergelijke inspanningen is afkomstig, is bedoeld om de veerkracht en effectiviteit van hun campagnes te verbeteren, en snel nieuwe infrastructuur na de verwijdering van de dienstverlener in te zetten, wat een focus op het investeren van middelen om hun activiteiten te ondersteunen weerspiegelen in plaats van brede veranderingen in te voeren om hun bestaande infrastructuur te beveiligen.

“Gezien het voortdurende succes van hun campagnes in boeiende doelen, kan het voor de dreigingsactoren pragmatischer en efficiënter zijn om nieuwe infrastructuur in te zetten in plaats van bestaande activa te onderhouden,” zeiden de onderzoekers. “Potentiële interne factoren, zoals gedecentraliseerde commandostructuren of operationele resource -beperkingen, kunnen hun vermogen beperken om gecoördineerde veranderingen snel door te voeren.”

“Hun operationele strategie lijkt prioriteit te geven aan het onmiddellijk vervangen van de verlies van de infrastructuur vanwege de inspanningen van de verwijdering door dienstverleners, met behulp van nieuw voorziene infrastructuur om hun activiteit te ondersteunen.”

Noord -Koreaanse hackers hebben een lange geschiedenis van een poging om dreigingsinformatie te verzamelen om hun activiteiten te bevorderen. Al in 2021 onthulden Google en Microsoft dat hackers met Pyongyang gesteunde hackers op beveiligingsonderzoekers richtten die aan kwetsbaarheidsonderzoek en -ontwikkeling werkten met behulp van een netwerk van nepblogs en sociale media-accounts om exploits te stelen.

Vorig jaar waarschuwde Sentinelone voor een campagne die werd uitgevoerd door Scarcruft (AKA APT37) gericht op consumenten van dreigingsinformatie die rapportage met nep-technische rapporten als lokvogels om Rokrat te leveren, een op maat geschreven achterdeur die exclusief wordt gebruikt door de Noord-Koreaanse bedreigingsgroep.

Recente scarcruft -campagnes zijn echter getuige geweest van een soort vertrek, waardoor de ongebruikelijke stap wordt gezet om doelen te infecteren met aangepaste VCD -ransomware, naast een evoluerende toolkit bestaande uit stealers en backdoors Chillychino (aka Rustonotto) en Fadestealer. Een op roest gebaseerd implantaat, ChillyChino is een nieuwe toevoeging aan het arsenaal van de dreigingsacteur vanaf juni 2025. Het is ook de eerste bekende instantie van APT37 met behulp van een roestgebaseerde malware om Windows-systemen te targeten.

Fadestealer daarentegen is een bewakingsinstrument voor het eerst geïdentificeerd in 2023 dat is uitgerust met log-toetsaanslagen, screenshots en audio vastleggen, apparaten volgen en verwijderbare media en gegevens van de exfiltraat door wachtwoord beveiligde RAR-archieven. Het maakt gebruik van HTTP Post en Base64-codering voor communicatie met zijn command-and-control (C2) -server.

De aanvalsketen, per ZScaler Threatlabz, houdt in dat speer-phishing-berichten worden gebruikt om zip-archieven met Windows-snelkoppelingen (LNK) of helpbestanden (CHM) te distribueren die ChillyChino of zijn bekende PowerShell-tegenhanger Chinotto bevatten, die vervolgens contact opneemt met de C2-server om een volgende stage te halen die verantwoordelijk is voor het lanceren van Fadestealer.

“De ontdekking van ransomware markeert een belangrijke verschuiving van pure spionage -operaties naar financieel gemotiveerde en potentieel destructieve activiteit,” zei S2W. “Deze evolutie benadrukt niet alleen functionele diversificatie, maar ook een bredere strategische herschikking in de doelstellingen van de groep.”

Nieuwe Kimsuky -campagnes blootgesteld

The findings also come as the North Korea-aligned Kimsuky (aka APT43) hacking group — which allegedly suffered a breach, likely exposing the tactics and tools of a China-based actor working for the Hermit Kingdom (or that of a Chinese operator emulating its tradecraft) — has been attributed to two different campaigns, one of which involves the abuse of GitHub repositories for delivering stealer malware and data exfiltratie.

“De dreigingsacteur gebruikte een kwaadaardig LNK-bestand (aanwezig in zip-archieven) om extra PowerShell-gebaseerde scripts uit een Github-repository te downloaden en uit te voeren,” zei S2W. “Om toegang te krijgen tot de repository, heeft de aanvaller een hardcode GitHub -privé -token rechtstreeks in het script ingebed.”

Het PowerShell -script dat uit de repository is opgehaald, is uitgerust met mogelijkheden om systeemmetadata te verzamelen, inclusief laatste opstarttijd, systeemconfiguratie en uitvoerende processen; Schrijf de informatie naar een logbestand; en upload het naar de door aanvallers gecontroleerde repository. Het downloadt ook een lokvogeldocument om te voorkomen dat het vermoeden wordt verhoogd.

Gezien het gebruik van vertrouwde infrastructuur voor kwaadaardige doeleinden, wordt gebruikers geadviseerd om verkeer naar API.Github.com en het maken van verdachte geplande taken te controleren, wat wijst op persistentie.

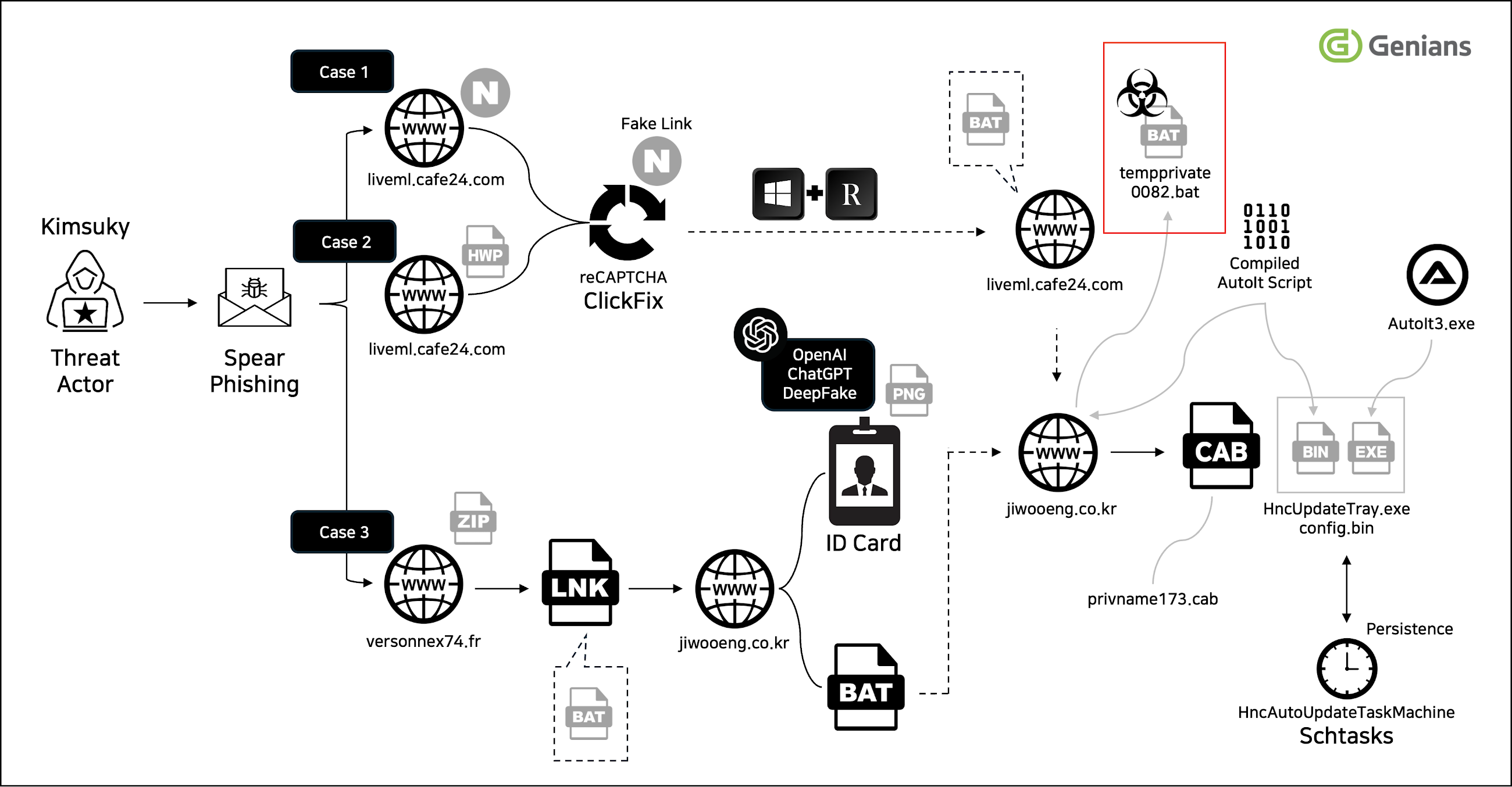

De tweede campagne verbonden aan Kimsuky is bezorgd over het misbruik van Openai’s chatgpt om deepfake militaire ID-kaarten te smeden in een speer-phishing-campagne tegen Zuid-Koreaanse defensie-gelieerde entiteiten en andere personen gericht op Noord-Koreaanse zaken, zoals onderzoekers, mensenrechtenactivisten en journalisten.

PHIBLE-e-mails met behulp van de militaire ID Deepfake Decoy werden waargenomen op 17 juli 2025, na een reeks op clickfix gebaseerde phishing-campagnes tussen 12 en 18 juni, waarbij de weg werd vrijgemaakt voor malware die gegevensdiefstal en afstandsbediening vergemakkelijkt.

De multi-fase infectieketen is gevonden om clickfix-achtige Captcha-verificatiepagina’s te gebruiken om een Autoit-script te implementeren dat verbinding maakt met een externe server om batchbestandopdrachten uit te voeren die zijn uitgegeven door de aanvaller, zei de Zuid-Koreaanse cybersecuritybedrijf Genians in een rapport dat vorige week werd gepubliceerd.

Als alternatief is de burst van recente aanvallen ook gebaseerd op bogus e-mailberichten om nietsvermoedende gebruikers om te leiden naar credentiële oogstpagina’s en het verzenden van berichten met booby-gevangen links die, wanneer geklikt, een ZIP-archief downloaden met een LNK-bestand, dat op zijn beurt een powerShell-commando uitvoert om synthetische Imagery te downloaden die chatgive-script doet.

“Dit werd geclassificeerd als een toepasselijke aanval die zich voordeed als een Zuid-Koreaanse defensie-gerelateerde instelling, vermomd alsof het ID-uitgifte taken voor militair gelieerde ambtenaren afhandelde,” zei Genians. “Dit is een echte case die de toepassing van de Kimsuky Group van deepfake -technologie aantoont.”