Een nieuwe kunstmatige intelligentie (AI) -gestuurde penetratietest tool die gekoppeld is aan een in China gevestigd bedrijf heeft bijna 11.000 downloads aangetrokken op de Python Package Index (PYPI) -repository, waardoor de bezorgdheid werd uitgesproken dat het door cybercriminelen voor kwaadaardige doeleinden kan worden hergebruikt.

Nagesynchroniseerde dorpeling, het raamwerk wordt beoordeeld als het werk van Cyberspike, dat de tools heeft gepositioneerd als een rode teamoplossing om testworkflows te automatiseren. Het pakket werd eind juli 2025 voor het eerst geüpload naar PYPI door een gebruiker genaamd domfish001, een voormalige Capture the Flag (CTF) -speler voor het Chinese HSCSEC -team.

“De snelle, publieke beschikbaarheid en automatiseringsmogelijkheden creëren een realistisch risico dat Villager het Cobalt Strike Traject zal volgen: commercieel of legitiem ontwikkelde tooling die algemeen wordt aangenomen door dreigingsactoren voor kwaadaardige campagnes,” zei Straiker -onderzoekers Dan Regalado en Amanda Rousseau in een rapport dat wordt gedeeld met het hackersnieuws.

De opkomst van dorpsbewoner komt kort nadat het controlepunt heeft onthuld dat dreigingsacteurs proberen een andere opkomende AI-geassisteerde offensieve beveiligingstool te benutten genaamd Hexstrike AI om recent bekendheid met beveiliging te exploiteren.

Met de komst van generatieve AI (aka Genai) -modellen hebben bedreigingsactoren de technologie voor social engineering, technische en informatieactiviteiten op een manier die waarschijnlijk heeft bijgedragen tot verhoogde snelheid, toegang tot expertise en schaalbaarheid.

Een belangrijk voordeel om op dergelijke tools te vertrouwen, is dat ze de barrière voor uitbuiting verlagen en de hoeveelheid tijd en inspanningen die nodig zijn om dergelijke aanvallen af te zetten te verkorten. Wat ooit hoogopgeleide operators en weken van handmatige ontwikkeling nodig had, kunnen worden geautomatiseerd met behulp van AI, waarmee slechte acteurs hulp bieden bij het maken van exploits, lading levering en zelfs infrastructuuropstelling.

“Exploitatie kan op schaal parallel worden parallel, met agenten die duizenden IP’s tegelijkertijd scannen,” merkte Check Point onlangs op. “Besluitvorming wordt adaptief; mislukte exploitpogingen kunnen automatisch worden verplaatst met variaties tot succes, waardoor de algehele uitbuitingsopbrengst wordt verhoogd.”

Het feit dat Villager beschikbaar is als een kant-en-klare Python-pakket, betekent dat het aanvallers een gemakkelijke manier biedt om de tool te integreren in hun workflows, merkte Straiker op en beschrijft het als een “betreffende evolutie in AI-aangedreven aanvalsgereedschap.”

Cyberspike verscheen voor het eerst in november 2023, toen het domein “Cyberspike (.) Top” werd geregistreerd onder Changchun Anshanyuan Technology Co., Ltd., een AI -bedrijf dat zogenaamd in China is gevestigd. Dat gezegd hebbende, de enige informatiebron over wat het bedrijf doet, komt van een Chinese talentdienstenplatform genaamd Lepin, die vragen oproept over wie erachter zit.

Snapshots van het domein dat op het internetarchief is vastgelegd, blijkt dat de tool wordt op de markt gebracht als een netwerkaanvalssimulatie en post-penetratietest tool om organisaties te helpen hun cybersecurity-houding te evalueren en te versterken.

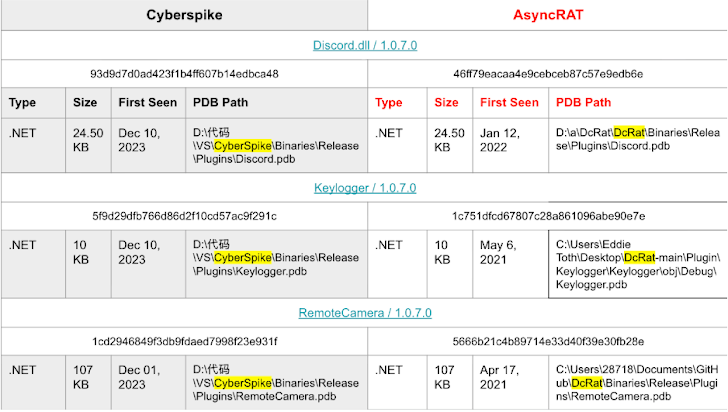

Eenmaal geïnstalleerd, is vastgesteld dat Cyberspike plug -ins bevat met componenten van een externe toegangsinstrument (RAT), waardoor invasieve slachtoffer -toezicht en besturingselement mogelijk is met behulp van externe bureaubladtoegang, Discord -accountcompromis, toetsaanslagen, webcamkaping en andere bewakingsfuncties. Verdere analyse heeft overeenkomsten ontdekt met een bekende rat genaamd Asycrat.

“Cyberspike integreerde asyncrat in zijn rode teamingproduct, met extra plug-ins voor bekende hacktools zoals Mimikatz,” zei Straiker. “Deze integraties laten zien hoe Cyberspike opnieuw verpakte hacktools en aanvallende tools heeft gevestigd in een turnkey -framework dat is ontworpen voor penetratietests en waarschijnlijk kwaadaardige operaties.”

Villager lijkt het nieuwste aanbod van Cyberspike te zijn. Het werk als een Model Context Protocol (MCP) -client, het integreert met Kali Linux Toolsets, Langchain en Deepseek’s AI-modellen om te testen workflows te automatiseren, op browser gebaseerde interacties te verwerken en commando’s in natuurlijke taal te geven die vervolgens kunnen worden omgezet in hun technische equivalenten.

Naast het benutten van een database van 4.201 AI System-prompts om exploits te genereren en realtime beslissingen te nemen bij penetratietests, creëert het AI-native penetratietestkader automatisch geïsoleerde Kali Linux-containers voor netwerkscanning, kwetsbaarheidsbeoordeling en penetratietests en vernietigt deze na een periode van 24 uur, effectief de reeks van de activiteit.

“Het kortstondige karakter van deze containers, gecombineerd met gerandomiseerde SSH-poorten, maakt AI-aangedreven aanvalscontainers moeilijk te detecteren, waardoor forensische analyse en dreigingsschrijving worden gecompliceerd,” merkten de onderzoekers op.

Command-and-control (C2) wordt bereikt door middel van een FastAPI-interface die inkomende taken verwerkt, terwijl het Python-gebaseerde Pydantic AI Agent-platform wordt gebruikt om output te standaardiseren.

“Villager vermindert vaardigheid en tijd die nodig is om geavanceerde offensieve toolchains te runnen, waardoor minder geschoolde acteurs meer geavanceerde intrusies kunnen uitvoeren,” zeiden de onderzoekers. “De taakgebaseerde architectuur, waarbij AI dynamisch tools orkestreert op basis van doelstellingen in plaats van het volgen van rigide aanvalspatronen, markeert een fundamentele verschuiving in hoe cyberaanvallen worden uitgevoerd.”

Verhoogde frequentie en snelheid van geautomatiseerde verkenning, exploitatiepogingen en vervolgactiviteit kunnen de detectie- en responsbelastingen over de onderneming verhogen. “

“De taakgebaseerde architectuur, waarbij AI dynamisch tools orkestreert op basis van doelstellingen in plaats van het volgen van rigide aanvalspatronen, markeert een fundamentele verschuiving in hoe cyberaanvallen worden uitgevoerd.”