Chinees sprekende gebruikers zijn het doelwit van een vergiftigingscampagne voor zoekmachineoptimalisatie (SEO) die nep-softwaresites gebruikt om malware te distribueren.

“De aanvallers manipuleerden zoekranglijst met SEO -plug -ins en geregistreerde Lookalike -domeinen die legitieme softwaresites nauwlettend nabootsen,” zei Fortinet Fortiguard Labs -onderzoeker Pei Han Liao. “Door overtuigende taal en kleine karaktervervangingen te gebruiken, hebben ze slachtoffers misleid om spoofed pagina’s te bezoeken en malware te downloaden.”

De activiteit, die in augustus 2025 door het Cybersecurity Company werd ontdekt, leidt tot de inzet van malwarefamilies zoals HiddenGH0st en Winos (AKA Valleyrat), beide varianten van een Trojan op afstand genaamd GH0st Rat.

Het is vermeldenswaard dat het gebruik van winos is toegeschreven aan een cybercriminaliteitsgroep die bekend staat als Silver Fox, die ook wordt gevolgd als Swimsnake, de grote dief van Valley (of Valley Thief), UTG-Q-1000 en ongeldig Arachne. Er wordt aangenomen dat het althans sinds 2022 actief is.

In de nieuwste aanvalsketen gedocumenteerd door Fortinet, worden gebruikers die op zoek zijn naar tools zoals Deep Translate, Google Chrome, Signal, Telegram, WhatsApp en WPS Office op Google doorgestuurd naar nep -sites om de levering van de malware te activeren met behulp van Trojanized -installateurs.

“Een script met de naam NICE.JS bestuurt het malware -leveringsproces op deze sites,” legde Fortinet uit. “Het script volgt een multi-stepketen: het roept eerst een downloadlink aan die JSON-gegevens retourneert, die een secundaire link bevat. Die secundaire link wijst vervolgens naar een andere JSON-reactie die een link bevat die omleidt naar de laatste URL van de schadelijke installateur.”

Aanwezig in het installatieprogramma is een kwaadaardige DLL (“enumw.dll”) die verschillende anti-analysecontroles uitvoert om detectie te omzeilen, waaronder het extraheren van een andere DLL (“vstdlib.dll”) om analysehulpmiddelen te overwinnen door geheugengebruik te buigen en hun prestaties te vertragen.

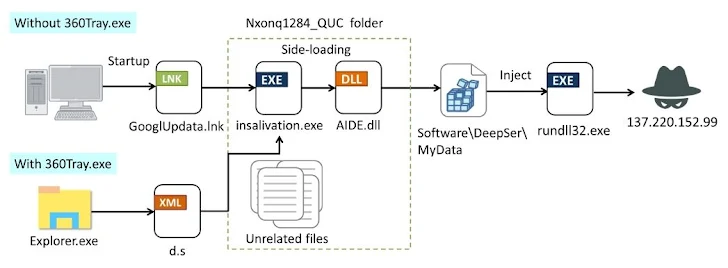

De tweede DLL is ook ontworpen om de belangrijkste lading uit te pakken en te lanceren, maar niet voordat de aanwezigheid van 360 totale beveiligingsantivirussoftware op de gecompromitteerde host wordt vastgesteld. Indien aanwezig, gebruikt de malware een techniek genaamd Typelib Com kaping om persistentie in te stellen en uiteindelijk een Windows -uitvoerbaar bestand te starten (“Insalivation.exe”)

In het geval dat de antivirussoftware niet op de host wordt geïnstalleerd, wordt doorzettingsvermogen bereikt door een Windows -snelkoppeling te maken die naar hetzelfde uitvoerbare bestand wijst. Het einddoel van de infectie is om een DLL (“Aide.dll”) te sideloaden die drie kernfuncties initieert –

- Command-and-control (C2), om communicatie vast te stellen met een externe server en ruilgegevens in een gecodeerd formaat

- Heartbeat, om systeem- en slachtoffergegevens te verzamelen en loopprocessen op te sommen tegen een hard gecodeerde lijst met beveiligingsproducten

- Monitor, om de omgeving van het slachtoffer te evalueren om persistentie te bevestigen, gebruikersactiviteiten en baken te volgen voor de C2 -server

De C2 -module ondersteunt ook opdrachten om extra plug -ins, log -toetsaanslagen en klembordgegevens te downloaden en zelfs cryptocurrency -portefeuilles geassocieerd met Ethereum en Tether. Sommige van de geïdentificeerde plug -ins kunnen het scherm van het slachtoffer in de gaten houden en zijn eerder geïdentificeerd als onderdeel van het Winos -framework.

“De installateurs bevatten zowel de legitieme toepassing als de kwaadaardige lading, waardoor het voor gebruikers moeilijk is om de infectie op te merken,” zei Fortinet. “Zelfs sterk gerangschikte zoekresultaten werden op deze manier bewapend, wat het belang onderstreept van zorgvuldig inspecteren van domeinnamen voordat software wordt gedownload.”

Chinese sprekers gericht op Malware Trifecta, inclusief nieuwe Kkrat

De ontwikkeling komt wanneer ZScaler Threatlabz een afzonderlijke campagne markeerde, die zich ook richtte op Chinees sprekende gebruikers, met een eerder zonder papieren malware genaamd Kkrat sinds begin mei 2025, samen met Winos en Fatalrat.

Kkrat “deelt code-overeenkomsten met zowel GH0st Rat als Big Bad Wolf (大灰狼 大灰狼), een rat die meestal wordt gebruikt door in China gevestigde cybercriminelen,” zei Zscaler-onderzoeker Muhammed Irfan VA.

“KKRAT maakt gebruik van een netwerkcommunicatieprotocol vergelijkbaar met Ghost Rat, met een toegevoegde coderingslaag na gegevenscompressie. De kenmerken van de rat omvatten klembordmanipulatie om cryptocurrency -adressen te vervangen en de implementatie van externe monitoringhulpmiddelen (IE SunLogin, GOTOHTTP).”

Net als de bovengenoemde activiteit, maakt de aanvalscampagne gebruik van nep -installatieprogramma’s die populaire software als Dingtalk nabootsen om de drie Trojanen te leveren. De phishing -sites worden georganiseerd op GitHub -pagina’s, waardoor de slechte acteurs de trust kunnen misbruiken die verband houdt met een legitiem platform voor malwareverdeling. Het GitHub -account dat wordt gebruikt om de pagina’s te implementeren, is niet langer beschikbaar.

Eenmaal gelanceerd door het slachtoffer, voert het installatieprogramma op de sites een reeks cheques uit om sandbox -omgevingen en virtuele machines (VM’s) te identificeren, evenals bypass -beveiligingssoftware. Het vraagt ook om beheerdersprivileges, die, indien verleend, het in staat stelt om alle actieve netwerkadapters op te sommen en tijdelijk uit te schakelen, waardoor het regelmatig functioneren van antivirusprogramma’s effectief wordt verstoord.

Een ander opmerkelijk aspect van de malware is het gebruik van de BRET UW EIGEN kwetsbare stuurprogramma (BYOVD) -techniek om antivirussoftware op de host te ontwapenen door code te hergebruiken van het open-source-project RealBlindingedr. De malware zoekt specifiek naar de volgende vijf programma’s –

- 360 Internet Security Suite

- 360 Totaal beveiliging

- Herobravo System Diagnostics Suite

- Kingsoft internetbeveiliging

- QQ 电脑管家

Zodra de relevante antivirus-gerelateerde processen zijn beëindigd, neemt de malware stappen om een geplande taak te maken die wordt uitgevoerd met systeemprivileges om een batchscript uit te voeren om ervoor te zorgen dat ze automatisch worden gedood nadat een gebruiker inlogt bij de machine.

Bovendien wijzigt het Windows -registervermeldingen voor 360 totale beveiliging met het waarschijnlijke doel om netwerkcontroles uit te schakelen. Nadat al deze acties zijn uitgevoerd, gaat de malware over tot het opnieuw inschakelen van netwerkadapters om de netwerkconnectiviteit van het systeem te herstellen.

De primaire verantwoordelijkheid van het installatieprogramma is om ShellCode te starten, die op zijn beurt een ander verdoezeld ShellCode-bestand met de naam “2025.bin” lanceert vanuit een hard gecodeerde URL. Deze nieuw opgehaalde shellcode dient als een downloader voor een artefact (“output.log”) die vervolgens twee verschillende URL’s reikt om twee zip -archieven op te halen –

- TRX38.ZIP, met een legitiem uitvoerbaar bestand en een kwaadwillende DLL die wordt gelanceerd met behulp van DLL Side-loading

- p.zip, met een bestand met de naam longlq.cl, dat de gecodeerde definitieve lading bevat

“De malware maakt vervolgens een snelkoppeling voor het legitieme uitvoerbare bestand dat is geëxtraheerd uit TRX38.ZIP, voeg deze snelkoppeling toe aan de opstartmap voor persistentie en voert het legitieme uitvoerbare bestand uit om de kwaadaardige DLL te sideload,” zei ZScaler. “De kwaadaardige DLL -decodeert en voert de uiteindelijke lading uit van het bestand longlq.cl. De definitieve lading van de campagne varieert op basis van het tweede zip -archief dat wordt gedownload.”

Een van de drie payloads is Kkrat. Na het tot stand brengen van een socketverbinding met de C2 -server, profileert de malware de slachtoffermachine en verkrijgt ze verschillende plug -ins om een breed scala aan gegevensverzamelingstaken uit te voeren –

- Scherm vastleggen en simuleren van gebruikersinvoer zoals toetsenbord- en muisacties

- Het ophalen en wijzigen van klembordgegevens

- Het inschakelen van externe bureaubladfuncties, zoals het starten van webbrowsers en het beëindigen van actieve processen

- Het faciliteren van externe opdrachtuitvoering via een shell -interface

- Windows Management op het scherm inschakelen

- Procesbeheerfuncties bewijzen, zoals het opsommen van actieve processen en het beëindigen ervan als en indien nodig

- Het genereren van een lijst met actieve netwerkverbindingen

- Applicatiebeheerfuncties bieden, zoals het aanbieden van geïnstalleerde software en het verwijderen van specifieke specifieke software

- De lijst met waarden die zijn opgeslagen in de Autorun Registry -sleutel opsommen en ophalen

- Optreden als een proxy om gegevens tussen een client en server te routeren met behulp van het Socks5 -protocol

Naast deze plug -ins biedt KKRAT ondersteuning voor een lange lijst met opdrachten om de plug -ins aan te roepen; Functie als een clipper door het vervangen van cryptocurrency -portemonnee -adressen die naar het klembord zijn gekopieerd; persistentie opzetten; GOTOHTTP en SUNLOGIN implementeren; en duidelijke gegevens geassocieerd met 360 Speed -browser, Google Chrome, Internet Explorer, Mozilla Firefox, QQ -browser, Sogou Explorer, Skye, Telegram.

“KKRAT’s opdrachten en plug -ins maken functies zoals klembordkaping mogelijk om cryptocurrency -portemonnee -adressen te vervangen, RMM -tools zoals SunLogin en GotOHTTP te installeren en netwerkverkeer door te geven dat kan worden gebruikt om firewalls en VPN’s te omzeilen,” zei Zscaler.