Cybersecurity-onderzoekers hebben een nieuwe ransomware-stam genaamd HybridPetya ontdekt die lijkt op de beruchte Petya/NotPetya-malware, terwijl ook de mogelijkheid is om het beveiligde opstartmechanisme te omzeilen in uniforme extensibele firmware-interface (UEFI) -systemen met behulp van een nu afgestemde kwetsbaarheid die eerder dit jaar wordt besproken.

De Slowaakse cybersecuritybedrijf ESET zei dat de monsters in februari 2025 naar het Virustotal -platform zijn geüpload.

“HybridPetya codeert de hoofdbestandstabel, die belangrijke metagegevens bevat over alle bestanden over NTFS-geformatteerde partities,” zei beveiligingsonderzoeker Martin Smolár. “In tegenstelling tot de originele Petya/NotPetya, kan HybridPetya moderne UEFI-gebaseerde systemen in gevaar brengen door een kwaadaardige EFI-applicatie op de EFI-systeempartitie te installeren.”

Met andere woorden, de geïmplementeerde UEFI-applicatie is de centrale component die zorgt voor het coderen van het Master File Table (MFT) -bestand, dat metadata bevat die verband houden met alle bestanden op de NTFS-geformatteerde partitie.

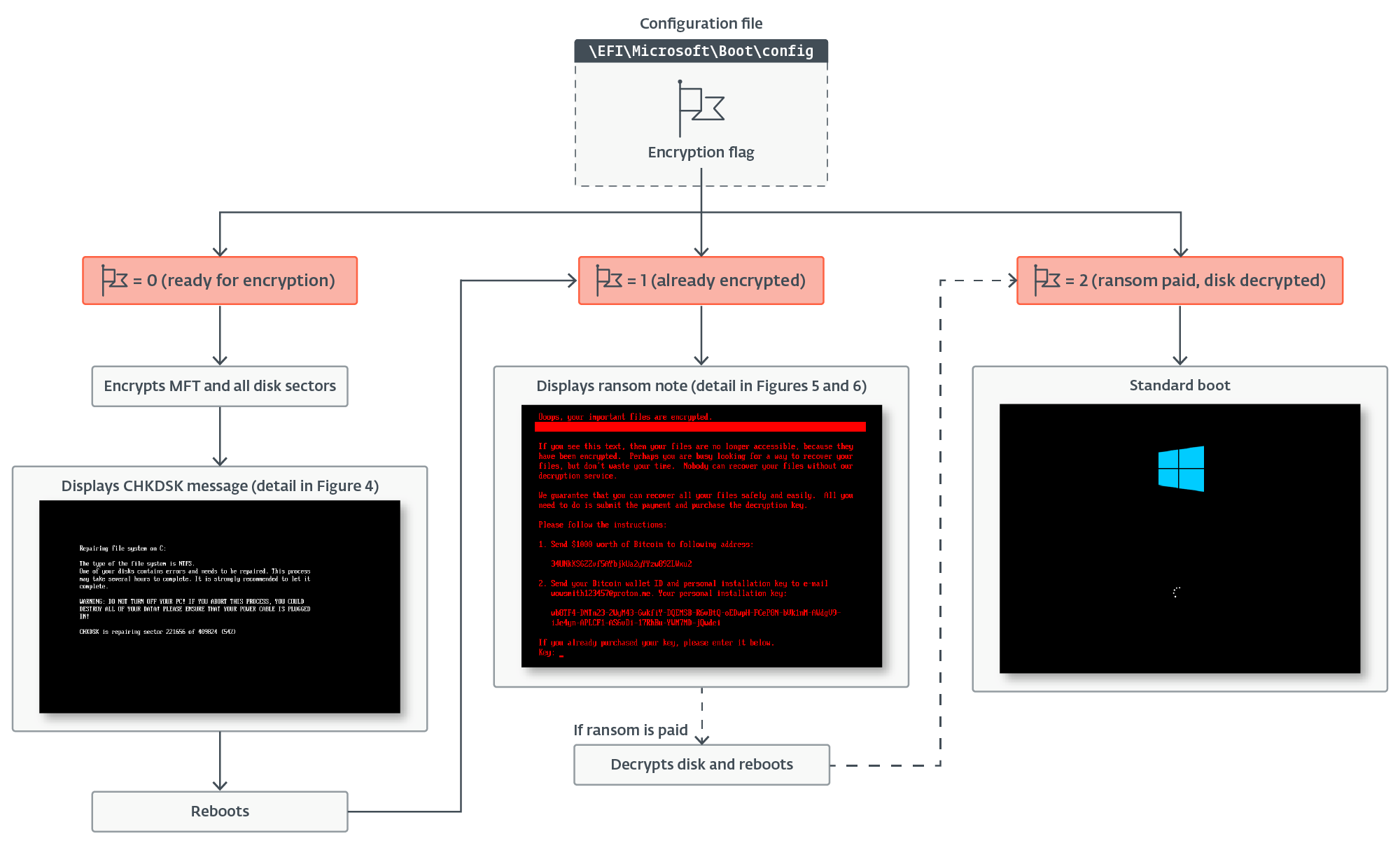

HybridPetya wordt geleverd met twee hoofdcomponenten: een bootkit en een installatieprogramma, waarbij de eerste in twee verschillende versies verschijnt. De bootkit, die door het installatieprogramma wordt geïmplementeerd, is hoofdzakelijk verantwoordelijk voor het laden van de configuratie en het controleren van de coderingsstatus. Het kan drie verschillende waarden hebben –

- 0 – Klaar voor codering

- 1 – al gecodeerd, en

- 2 – Ransom betaald, schijf gedecodeerd

Als de waarde wordt ingesteld op 0, gaat deze door met het instellen van de vlag op 1 en codeert deze de Microsoft Boot Controleer het bestand met het Salsa20 -coderingsalgoritme met behulp van de sleutel en nonce die in de configuratie is opgegeven. Het maakt ook een bestand met de naam ” efi Microsoft Boot Counter” op de EFI-systeempartitie voorafgaand aan het starten van het schijfversleutelingsproces van alle NTFS-geformatteerde partities. Het bestand wordt gebruikt om de reeds gecodeerde schijfclusters bij te houden.

Bovendien werkt de bootkit het nep -chkdsk -bericht bij dat op het scherm van het slachtoffer wordt weergegeven met informatie over de huidige coderingsstatus, terwijl het slachtoffer wordt bedrogen om te denken dat het systeem schijffouten repareert.

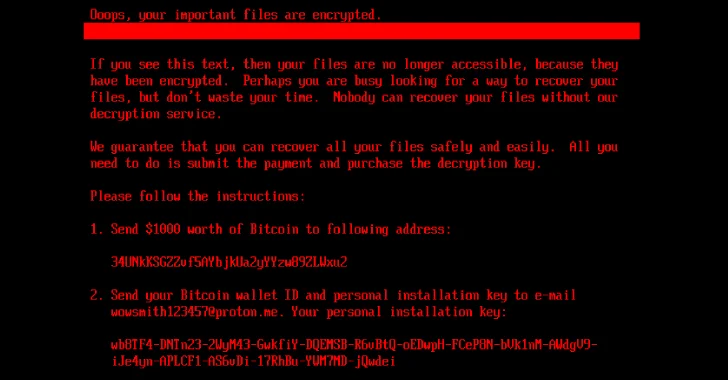

Als de bootkit detecteert dat de schijf al is gecodeerd (dwz de vlag is ingesteld op 1), dient het een losgeldbiljet aan het slachtoffer en eist ze om $ 1.000 aan bitcoin naar het opgegeven portemonnee -adres te sturen (34KKKSGZZVF5AYBJKUKUA2YYYYYYYW89ZLWXU2). De portemonnee is momenteel leeg, hoewel hij tussen februari en mei 2025 $ 183,32 heeft ontvangen.

Het RANSOM -nootscherm biedt ook een optie voor het slachtoffer om de Deception -toets in te voeren die bij de operator is gekocht na het doen van de betaling, waarna de BootKit de sleutel verifieert en probeert het “EFI Microsoft Boot Verify” -bestand te decoderen. In het geval dat de juiste sleutel wordt ingevoerd, wordt de vlagwaarde ingesteld op 2 en begint de decoderingstap door de inhoud van het bestand ” efi Microsoft Counter” te lezen.

“De decodering stopt wanneer het aantal gedecodeerde clusters gelijk is aan de waarde uit het tegenbestand,” zei Smolár. “Tijdens het proces van MFT -decodering toont de bootkit de huidige status van de decoderingsproces.”

De decoderingsfase omvat ook de bootkit die de legitieme bootloaders herstelt – ” efi boot bootx64.efi” en ” efi Microsoft Boot bootmgfw.efi” – van de back -ups die eerder tijdens het installatieproces zijn gemaakt. Zodra deze stap is voltooid, wordt het slachtoffer gevraagd om hun Windows -machine opnieuw op te starten.

Het is vermeldenswaard dat bootloader verandert door het installatieprogramma tijdens de implementatie van de UEFI BootKit -component activeert een systeemcrash (aka blauw scherm van dood of BSOD) en zorgt ervoor dat het bootkit binaire getal wordt uitgevoerd zodra het apparaat is ingeschakeld.

Selecteer varianten van HybridPetya, ESET toegevoegd, zijn gevonden om CVE – 2024‑7344 (CVSS -score: 6.7) te exploiteren, een kwetsbaarheid voor externe code -uitvoering in de Howyar Reloader UEFI -applicatie (“Reloader.efi”, hernoemde in de artefact als ” Efi Efi Bootmgfi”) bypass.

De variant verpakt ook een speciaal vervaardigd bestand genaamd “Cloak.Dat”, dat laadbaar is via Reloader.efi en de Xored Bootkit Binary bevat. Microsoft heeft sindsdien het oude, kwetsbare binaire binair ingetrokken als onderdeel van de Patch Tuesday Update voor update van januari 2025.

“Wanneer de Reloader.efi Binary (geïmplementeerd als bootmgfw.efi) wordt uitgevoerd tijdens het opstarten, zoekt het naar de aanwezigheid van het Cloak.Dat -bestand in de EFI -systeempartitie en laadt de ingebedde UEFI -applicatie uit het bestand op een zeer onveilige manier, volledig negeren van integriteitscontroles, dus bypassing UEFI Secure Boot,” Eset zei.

Een ander aspect waarbij HybridPetya en NotPetya verschillen, is dat, in tegenstelling tot de destructieve mogelijkheden van laatstgenoemde, het nieuw geïdentificeerde artefact de dreigingsactoren in staat stelt om de decoderingssleutel te reconstrueren van de persoonlijke installatietoetsen van het slachtoffer.

Telemetriegegevens van ESET geven geen bewijs aan dat hybridpetya in het wild wordt gebruikt. Het Cybersecurity Company wees ook op de recente ontdekking van een UEFI Petya Proof-of-Concept (POC) door beveiligingsonderzoeker Aleksandra “Homezade” Doniec, eraan toevoegend dat er mogelijk is dat er een “relatie tussen de twee gevallen” zou kunnen zijn. Het sluit echter niet de mogelijkheid uit dat HybridPetya ook een POC kan zijn.

“HybridPetya is nu op zijn minst het vierde publiekelijk bekende voorbeeld van een reële of proof-of-concept UEFI Bootkit met UEFI Secure Boot Bypass-functionaliteit, die lid wordt van Blacklotus (CVE-2022‑21894), Bootkitty (exploitatie Logofail) en de Hyper-V Backdoor Poc (Exploitatie CVE-2020-26200),” Eset zei.

“Dit laat zien dat veilige laarsbypasses niet alleen mogelijk zijn – ze worden steeds gebruikelijker en aantrekkelijker voor zowel onderzoekers als aanvallers.”