Cybersecurity -onderzoekers hebben twee nieuwe malware -families ontdekt, waaronder een modulaire Apple MacOS -achterdeur genaamd Koude en een GO-gebaseerde externe toegang Trojan (rat) genoemd Zynorrat Dat kan zowel Windows- als Linux -systemen richten.

Volgens een analyse van JAMF Threat Labs is Chillyhell geschreven in C ++ en is hij ontwikkeld voor Intel -architecturen.

Chillyhell is de naam toegewezen aan een malware die wordt toegeschreven aan een niet -gecategoriseerde dreigingscluster genaamd UNC4487. De hackgroep wordt beoordeeld als actief sinds ten minste oktober 2022.

Volgens bedreigingsinformatie gedeeld door Google Mandiant is UNC4487 een vermoedelijke spionage -acteur die is waargenomen dat de websites van Oekraïense overheidsentiteiten in gevaar is gebracht om doelen te omleiden en sociaal te engineren om Matanbuchus of Chillyhell Malware uit te voeren.

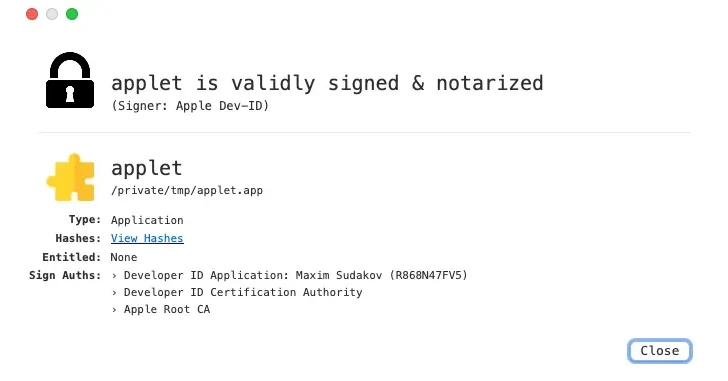

Het Apple Device Management Company zei dat het ontdekte dat een nieuw koudehell -monster op 2 mei 2025 werd geüpload naar het ViRustotal Malware Scanning -platform. Het artefact, genoteerd door Apple in 2021, zou sindsdien publiekelijk op Dropbox zijn gehost. Apple heeft sindsdien de ontwikkelaarscertificaten ingetrokken die zijn gekoppeld aan de malware.

Eenmaal uitgevoerd, profileert de malware uitgebreid de gecompromitteerde host en stelt persistentie vast met behulp van drie verschillende methoden, waarna het command-and-control (C2) -communicatie initialiseert met een hardgecodeerde server (93.88.75 (.) 252 of 148.72.172 (.) 53) over HTTP of DNS en invoeren in een opdrachtlus van zijn operatoren.

Om doorzettingsvermogen in te stellen, installeert Chillyhell zichzelf als een launchagent of een systeemlanceringdaemon. Als back -upmechanisme verandert het het shell -profiel van de gebruiker (.zshrc, .bash_profile of .Profile) om een lanceeropdracht in het configuratiebestand te injecteren.

Een opmerkelijke tactiek die door de malware wordt aangenomen, is het gebruik van tijdstip om de tijdstempels van gecreëerde artefacten te wijzigen om te voorkomen dat rode vlaggen worden opgehaald.

“Als het onvoldoende toestemming heeft om de tijdstempels bij te werken door middel van een directe systeemoproep, zal het terugvallen op het gebruik van shell -opdrachten touch -c -a -a -t en touch -c -m -t respectievelijk, elk met een opgemaakte string die een datum uit het verleden vertegenwoordigt als een argument opgenomen aan het einde van de commando,” onderzoekers Ferdous Saljooki en Maggie Zirnhelt zei.

Chillyhell ondersteunt een breed scala aan opdrachten waarmee het een reverse shell kan starten naar het C2 IP-adres, download een nieuwe versie van de malware, haal extra payloads op, voer een module met de naam Modulesubf uit om gebruikersaccounts uit “/etc/Passwd” te geven en brute-force-aanvallen uit te voeren met behulp van een vooraf gedefinieerde wachtwoordlijst die uit de C2-server is vastgelegd.

“Tussen de meervoudige persistentiemechanismen, het vermogen om te communiceren over verschillende protocollen en modulaire structuur, is Chillyhell buitengewoon flexibel,” zei Jamf. “Mogelijkheden zoals timestomping en wachtwoord kraken maken dit voorbeeld een ongebruikelijke vondst in het huidige landschap van de MacOS -dreiging.”

“Met name was Chillyhell notarieel en dient als een belangrijke herinnering dat niet alle kwaadaardige code niet ondertekend is.”

De bevindingen sluiten aan bij de ontdekking van Zynorrat, een rat die een telegrambot gebruikt, @lraterrorsBot (aka lrat) om geïnfecteerde Windows en Linux -hosts te commando’s. Bewijs toont aan dat de malware op 8 juli 2025 voor het eerst werd voorgelegd aan Virustotal. Het deelt geen overlappingen met andere bekende malwarefamilies.

De Linux -versie is samengesteld met Go en ondersteunt een breed scala aan functies om bestandsuitvoering, systeembesluiting, screenshot -opname, persistentie via SystemD -services en willekeurige opdrachtuitvoering mogelijk te maken –

- /fs_list, om mappen op te sommen

- /fs_get, om bestanden van de host te exfiltreren

- /statistieken, om systeemprofilering uit te voeren

- /proc_list, om de “PS” Linux -opdracht uit te voeren

- /proc_kill, om een specifiek proces te doden door de PID als input te geven

- /capture_display, om screenshots te maken

- /volharden, om doorzettingsvermogen vast te stellen

De Windows-versie van Zynorrat is bijna identiek aan zijn Linux-tegenhanger, terwijl hij nog steeds toevlucht neemt tot op Linux gebaseerde persistentiemechanismen. Dit geeft waarschijnlijk aan dat de ontwikkeling van de Windows -variant een werk in uitvoering is.

“Het belangrijkste doel is om te dienen als een verzameling, exfiltratie en externe toegangsinstrument, die centraal wordt beheerd via een telegram -bot,” zei Sysdig -onderzoeker Alessandra Rizzo. “Telegram dient als de belangrijkste C2 -infrastructuur waardoor de malware verdere opdrachten ontvangt zodra ze op een slachtoffermachine zijn ingezet.”

Verdere analyse van screenshots die zijn gelekt via de Telegram-bot heeft aangetoond dat de payloads worden gedistribueerd via een service voor het delen van bestanden, bekend als dosya.co, en dat de malware-auteur misschien hun eigen machines heeft “geïnfecteerd” om de functionaliteit te testen.

Zynorrat wordt beschouwd als het werk van een eenzame acteur die mogelijk van Turkse afkomst is, gezien de taal die wordt gebruikt in telegramchats.

“Hoewel het malware -ecosysteem geen tekort aan ratten heeft, besteden malware -ontwikkelaars nog steeds hun tijd aan het maken van ze helemaal opnieuw,” zei Rizzo. “De aanpassing en geautomatiseerde bediening van Zynorrat onderstrepen de zich ontwikkelende verfijning van moderne malware, zelfs in hun vroegste fasen.”