Cybersecurity -onderzoekers hebben een nieuwe malware -campagne gemarkeerd die schaalbare Vector Graphics (SVG) -bestanden heeft gebruikt als onderdeel van phishing -aanvallen die zich voordoen als het Colombiaanse gerechtelijk systeem.

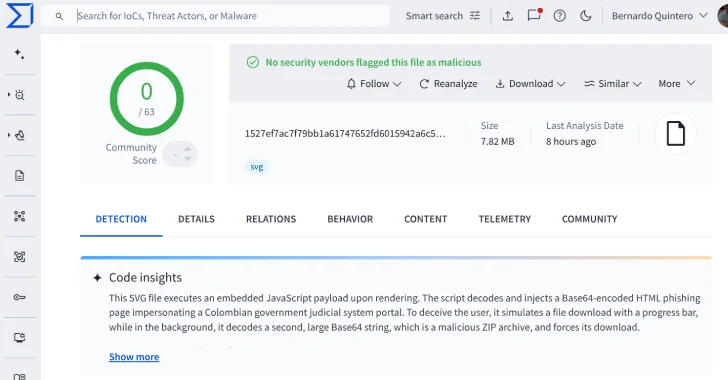

De SVG-bestanden, volgens ViRustotal, worden verdeeld via e-mail en ontworpen om een ingebed JavaScript-payload uit te voeren, die vervolgens een basis van de advocaten-generaal van Colombia van de Base64-gecodeerde html phishing-pagina decodeert en injecteert.

De pagina simuleert vervolgens een officieel downloadproces van de overheid met een nep voortgangsbalk, terwijl het heimelijk de download van een zip -archief op de achtergrond activeert. De exacte aard van het zip -bestand is niet bekendgemaakt.

De Google-eigendom van malware-scanservice zei dat het 44 unieke SVG-bestanden vond, die allemaal onopgemerkt zijn gebleven door antivirusmotoren, vanwege het gebruik van technieken zoals verduistering, polymorfisme en grote hoeveelheden junkcode om statische detectiemethoden te ontwijken.

In totaal zijn in het wild maar liefst 523 SVG -bestanden gedetecteerd, met het vroegste monster dateert uit 14 augustus 2025.

“Leken dieper, zagen we dat de vroegste monsters groter waren, ongeveer 25 MB, en de grootte nam in de loop van de tijd af, wat suggereert dat de aanvallers hun payloads evolueerden,” zei Virustotal.

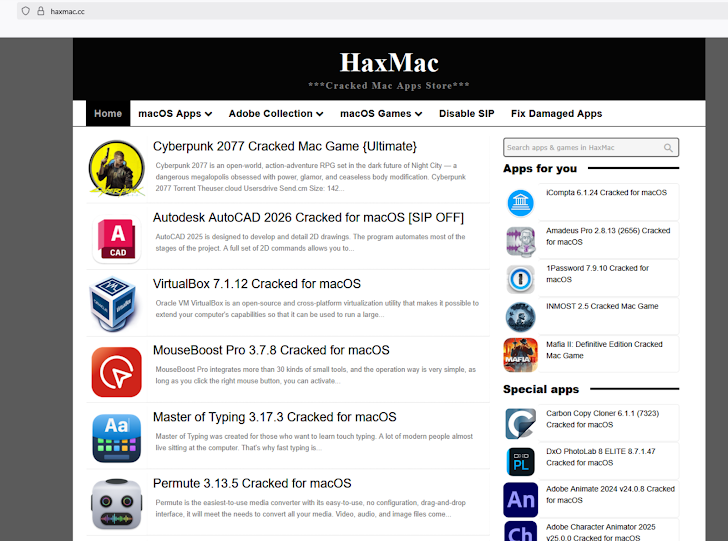

De openbaarmaking wordt geleverd als gebarsten versies van legitieme software en tactieken in clickfix-stijl worden gebruikt om gebruikers te lokken om hun Apple MacOS-systemen te infecteren met een informatie-stealer genaamd Atomic MacOS Stealer (AMOS), die bedrijven blootstellen aan credentiële vulling, financiële diefstal en andere vervolgaanvallen.

“AMOS is ontworpen voor brede gegevensdiefstal, in staat om referenties, browsergegevens, cryptocurrency -portefeuilles, telegramchats, VPN -profielen, sleutelhangeritems, Apple Notes en bestanden uit gemeenschappelijke mappen te stelen, zei Trend Micro. “Amos laat zien dat macOS niet langer een perifeer doelwit is. Aangezien macOS -apparaten terrein winnen in bedrijfsinstellingen, zijn ze een aantrekkelijkere en lucratieve focus voor aanvallers geworden.”

De aanvalsketen omvat in wezen het richten van gebruikers die op zoek zijn naar gebarsten software op sites zoals Haxmac (.) CC, waardoor ze worden omgeleid naar nep -downloadlinks die installatie -instructies bieden die zijn ontworpen om ze te misleiden om kwaadaardige opdrachten op de terminal -app uit te voeren, waardoor de implementatie van AMOS wordt geactiveerd.

Het is vermeldenswaard dat Apple de installatie van .DMG -bestanden die geen juiste notarisatie ontbreken vanwege de gatekeepersbescherming van MacOS, waarbij de toepassingspakketten door een geïdentificeerde ontwikkelaar moeten worden ondertekend en door Apple worden genoteerd.

“Met de release van MacOS Sequoia worden pogingen om kwaadaardige of niet -ondertekende .DMG -bestanden te installeren, zoals die welke worden gebruikt in AMOS -campagnes, standaard geblokkeerd,” voegde het bedrijf eraan toe. “Hoewel dit het risico niet volledig elimineert, vooral voor gebruikers die ingebouwde bescherming kunnen omzeilen, verhoogt het de barrière voor succesvolle infecties en dwingt aanvallers om hun leveringsmethoden aan te passen.”

Dit is de reden waarom bedreigingsactoren in toenemende mate op ClickFix bankieren, omdat de Stealer op de machine kan worden geïnstalleerd met behulp van Terminal door middel van een curl -opdracht die is opgegeven op de softwaredownloadpagina.

“Terwijl de verbeterde gatekeeper-bescherming van MacOS Sequoia met succes de traditionele .DMG-gebaseerde infecties blokkeerde, hebben bedreigingsactoren snel gedraaid naar terminal-gebaseerde installatiemethoden die effectiever bleken bij het omzeilen van beveiligingscontroles,” zei Trend Micro. “Deze verschuiving benadrukt het belang van strategieën voor de verdediging die niet alleen afhankelijk zijn van ingebouwde besturingssysteembescherming.”

De ontwikkeling volgt ook op de ontdekking van een “uitgestrekte cybercampagne” die gamers richt op het zoeken naar cheats met Stealc Stealer en crypto diefstal malware, waardoor de dreigingsacteurs meer dan $ 135.000 letten.

Per cyberark is de activiteit opmerkelijk voor het gebruik van de ladermogelijkheden van Stealc om extra payloads te downloaden, in dit geval een cryptocurrency -stealer die digitale activa van gebruikers op geïnfecteerde machines kan overhevelen.