Amazon zei vrijdag dat het markeerde en verstoorde wat het omschreef als een opportunistische campagne met waterhol die werd georkestreerd door de Rusland-gekoppelde APT29-acteurs als onderdeel van hun inspanningen voor het verzamelen van inlichtingen.

De campagne gebruikte “gecompromitteerde websites om bezoekers om te leiden naar kwaadwillende infrastructuur die is ontworpen om gebruikers te misleiden om aanvallersgestuurde apparaten te autoriseren via Microsoft’s apparaatcode-authenticatiestroom”, zei Amazon’s Chief Information Security Officer CJ Moses.

APT29, ook gevolgd als Bluebravo, Cloaked Ursa, Cozylarch, Cozy Bear, Earth Koshchei, Icecap, Midnight Blizzard en de Dukes, is de naam die is toegewezen aan een door de staat gesponsorde hackgroep met banden met de Russische buitenlandse inlichtingendienst (SVR).

In de afgelopen maanden is de productieve dreigingsacteur gekoppeld aan aanvallen die gebruikmaken van de configuratiebestanden van het Malicious Remote Desktop Protocol (RDP) om Oekraïense entiteiten te richten en gevoelige gegevens te exfiltreren.

Sinds het begin van het jaar is het tegenstandercollectief waargenomen bij het gebruik van verschillende phishing -methoden, waaronder phishing van apparaatcode en apparaataansluiting, om ongeautoriseerde toegang tot Microsoft 365 -accounts te verkrijgen.

Al in juni 2025 zei Google dat het een bedreigingscluster heeft waargenomen met banden met APT29 een Google-accountfunctie die applicatiespecifieke wachtwoorden wordt genoemd om toegang te krijgen tot e-mails van slachtoffers. De zeer gerichte campagne werd toegeschreven aan UNC6293.

De nieuwste activiteit die door Amazon’s bedreigingsinformatieteam is geïdentificeerd, onderstreept de voortdurende inspanningen van de dreiging acteur om referenties te oogsten en interessante intelligentie te verzamelen, terwijl ze tegelijkertijd hun tradecraft worden aangescherpt.

“Deze opportunistische benadering illustreert de voortdurende evolutie van APT29 bij het opschalen van hun operaties om een breder net te werpen in hun inspanningen voor het verzamelen van inlichtingen,” zei Moses.

De aanvallen omvatten APT29 die verschillende legitieme websites in gevaar brengen en JavaScript injecteren die ongeveer 10% van de bezoekers hebben omgeleid naar acteur-gecontroleerde domeinen, zoals FindCloudFlare (.) Com, die cloudflare verificatiepagina’s nabootst om een illusie van legitimiteit te geven.

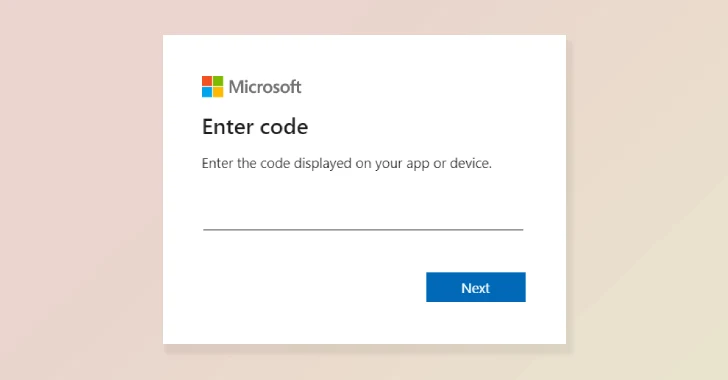

In werkelijkheid was het einddoel van de campagne om slachtoffers te verleiden om een legitieme apparaatcode in te voeren die door de dreigingsacteur wordt gegenereerd in een aanmeldingspagina, waardoor ze effectief toegang hebben tot hun Microsoft-accounts en gegevens. Deze techniek werd gedetailleerd door Microsoft als Volexity in februari 2025.

De activiteit is ook opmerkelijk voor het opnemen van verschillende ontwijkingstechnieken, zoals base64 -codering om kwaadaardige code te verbergen, cookies in te stellen om herhaalde omleidingen van dezelfde bezoeker te voorkomen en over te schakelen naar nieuwe infrastructuur wanneer geblokkeerd.

“Ondanks de pogingen van de acteur om te migreren naar nieuwe infrastructuur, waaronder een verplaatsing van AWS naar een andere cloudprovider, bleef ons team volgen en hun activiteiten verstoren,” zei Moses. “Na onze interventie hebben we het acteur -register extra domeinen waargenomen zoals CloudFlare.RedirectPartners (.) Com, die opnieuw probeerde slachtoffers te lokken naar Microsoft Device Code Authentication Workflows.”