Cybersecurity -onderzoekers hebben vijf verschillende activiteitsclusters ontdekt die gekoppeld zijn aan een aanhoudende dreigingsacteur die bekend staat als Blinde adelaar Tussen mei 2024 en juli 2025.

Deze aanvallen, waargenomen door de geregistreerde toekomstige Insikt -groep, waren gericht op verschillende slachtoffers, maar voornamelijk binnen de Colombiaanse regering op lokaal, gemeentelijk en federaal niveau. Het bedreigingsinformatiebedrijf volgt de activiteit onder de naam TAG-144.

“Hoewel de clusters vergelijkbare tactieken, technieken en procedures (TTP’s) delen, zoals het gebruik van open-source en gebarsten externe toegang Trojaanse paarden (ratten), dynamische domeinproviders en legitieme internetdiensten (LIS) voor enscenering, verschillen ze aanzienlijk in infrastructuur, malware-implementatie en andere operationele methoden,” de beheersingsbedrijven zei.

Blind Eagle heeft een geschiedenis van het richten van organisaties in Zuid -Amerika sinds minstens 2018, met de aanvallen die zowel cyberspionage als financieel gedreven motivaties weerspiegelen. Dit blijkt uit hun recente campagnes, waarbij bankengerelateerde keylogging- en browserbewaking betrokken zijn, evenals het richten van overheidsentiteiten met behulp van verschillende externe toegang Trojans (ratten).

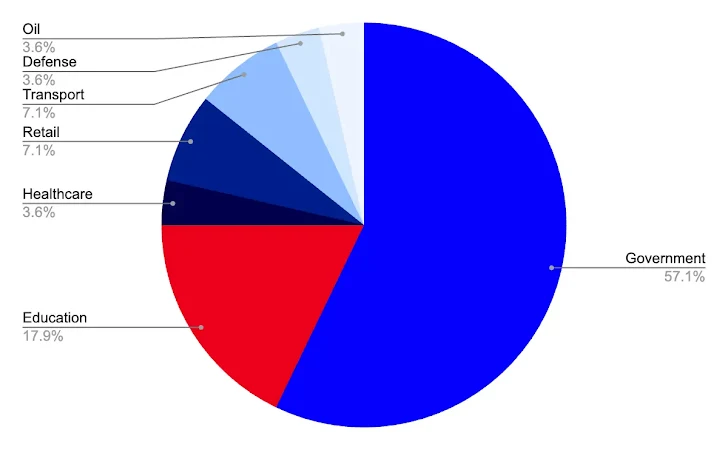

Doelstellingen van de aanvallen van de groep omvatten de rechterlijke macht en belastingautoriteiten, samen met entiteiten in de financiële, aardolie, energie, onderwijs, gezondheidszorg, productie en professionele diensten. De operaties omvatten voornamelijk Colombia, Ecuador, Chili en Panama, en in sommige gevallen Spaanstalige gebruikers in Noord-Amerika.

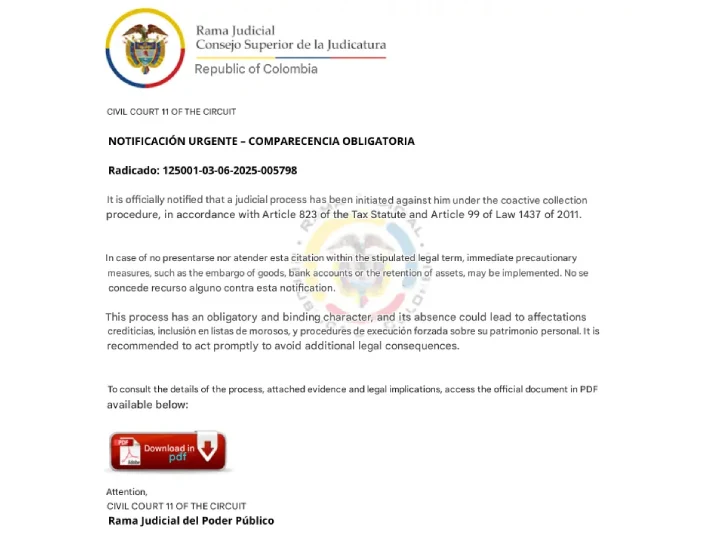

Aanvalsketens omvatten meestal het gebruik van speer-phishing lokt voor lokale overheidsinstanties om ontvangers te lokken om kwaadaardige documenten te openen of op links te klikken verborgen met behulp van URL-verkorten zoals Cort (.) As, Acortaurl (.) Com, en Gtly (.) To.

Blind Eagle maakt gebruik van gecompromitteerde e-mailaccounts om de berichten te verzenden en maakt gebruik van geofencing-trucs om gebruikers om te leiden naar officiële overheidswebsites wanneer ze proberen te navigeren naar aanvaller-gecontroleerde infrastructuur buiten Colombia of Ecuador.

“De command-and-control (C2) -infrastructuur van TAG-144 bevat vaak IP-adressen van Colombiaanse ISP’s naast virtuele particuliere servers (VPS) zoals Proton666- en VPN-diensten zoals Powerhouse Management, Frootvpn en Trumguard,” zei Future, zei Future. Deze opstelling wordt verder verbeterd door het gebruik van dynamische DNS-services, waaronder Duckdns (.) Org, ip-ddns (.) Com en noip (.) Com. “

De dreigingsgroep heeft ook gebruik gemaakt van legitieme internetdiensten, zoals Bitbucket, Discord, Dropbox, GitHub, Google Drive, het internetarchief, lovestoblog.com, Paste.ee, Tagbox en minder bekende Braziliaanse beeldhostwebsites, voor het organiseren van payloads om payloads te organiseren om payloads te verzamelen om malicious content en evadedetectie te verbergen.

Recente campagnes georkestreerd door de dreigingsacteur hebben een Visual Basic Script -bestand gebruikt als een dropper om een dynamisch gegenereerd PowerShell -script uit te voeren tijdens runtime, die op zijn beurt naar een externe server reikt om een injectorodule te downloaden die verantwoordelijk is voor het laden van limoenrat, dcrat, asyncrat of Remcos Rat.

Afgezien van de regionale focus, heeft de hackgroep consequent vertrouwd op dezelfde technieken sinds de opkomst ervan, wat onderstreept hoe “gevestigde methoden” hoge slagingspercentages in de regio blijven opleveren.

Registreerde Future’s analyse van de campagnes van Blind Eagle hebben vijf activiteitsclusters ontdekt –

- Cluster 1 (van februari tot juli 2025), dat zich uitsluitend op de Colombiaanse overheidsentiteiten heeft gericht op DCRAT, Asyncrat en Remcos Rat

- Cluster 2 (van september tot december 2024), die zich op de Colombiaanse overheid en entiteiten heeft gericht in de onderwijs-, defensie- en retailsectoren met asyncrat en Xworm

- Cluster 3 (van september 2024 tot juli 2025), die wordt gekenmerkt door de inzet van asyncrat en Remcos rat

- Cluster 4 )

- Cluster 5 (van maart tot juli 2025), die wordt geassocieerd met limoenrat en een gebarsten asyncrat -variant waargenomen in clusters 1 en 2

De digitale missives die in deze campagnes worden gebruikt, worden geleverd met een SVG -bijlage, die vervolgens contact opneemt met Discord CDN om een JavaScript -payload op te halen die van zijn deel een PowerShell -script van Paste.ee haalt. Het PowerShell -script is ontworpen om een andere PowerShell -lading te decoderen en uit te voeren die een JPG -afbeelding verkrijgt die op het internetarchief wordt gehost en daaruit een ingebed .NET -assemblage uittrekt.

Interessant is dat de gebarsten versie van asyncrat die bij de aanvallen werd gebruikt, eerder is waargenomen in verband met inbraakactiviteiten gemonteerd door dreigingsactoren Red Akodon en Shadow Vector, die beide het afgelopen jaar gericht zijn op Colombia.

Bijna 60% van de waargenomen blinde adelaarsactiviteit tijdens de analyseperiode heeft zich gericht op de overheidssector, gevolgd door onderwijs, gezondheidszorg, detailhandel, transport, defensie en olie verticals.

“Hoewel TAG-144 zich op andere sectoren heeft gericht en af en toe is gekoppeld aan intrusies in extra Zuid-Amerikaanse landen zoals Ecuador, evenals Spaanstalige slachtoffers in de VS, is de primaire focus consequent gebleven op Colombia, met name op overheidsentiteiten,” zei Future.

“Deze aanhoudende targeting roept vragen op over de ware motivaties van de dreigingsgroep, zoals of het alleen opereert als een financieel gedreven dreigingsacteur die gevestigde tools, technieken en inkomstenstrategieën voor inkomsten gebruikt, of dat elementen van door de staat gesponsorde spons ook in het spel spelen.”